件

results for:

filtered by:

Splunkについて

ビデオ

安全でレジリエントな世界を作るSplunk

ビデオ

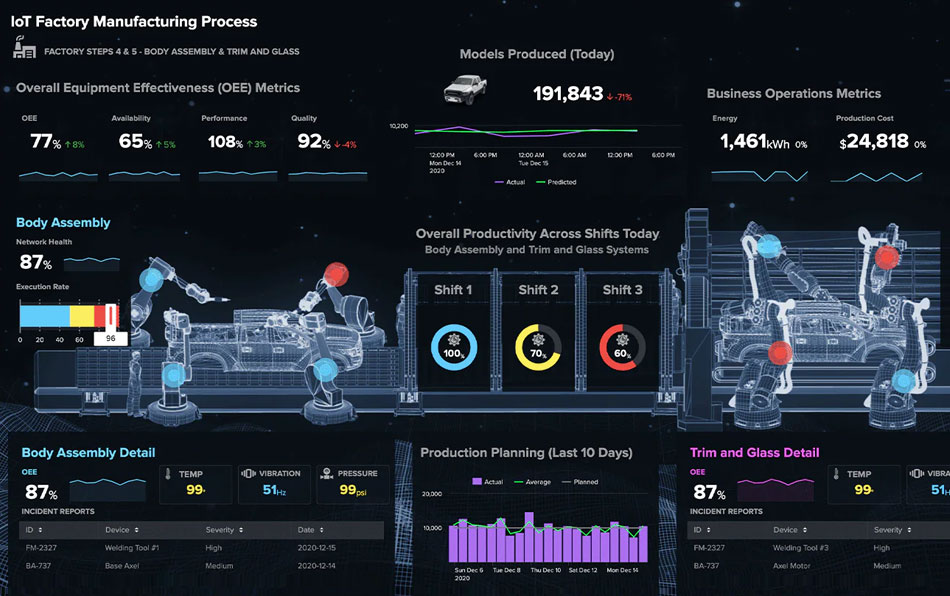

Splunk オブザーバビリティで企業のレジリエンスを強化

組織のデジタルレジリエンス強化に向けたロードマップ

製品ツアー

製品ツアー

Splunk Cloud Platform

製品ツアー

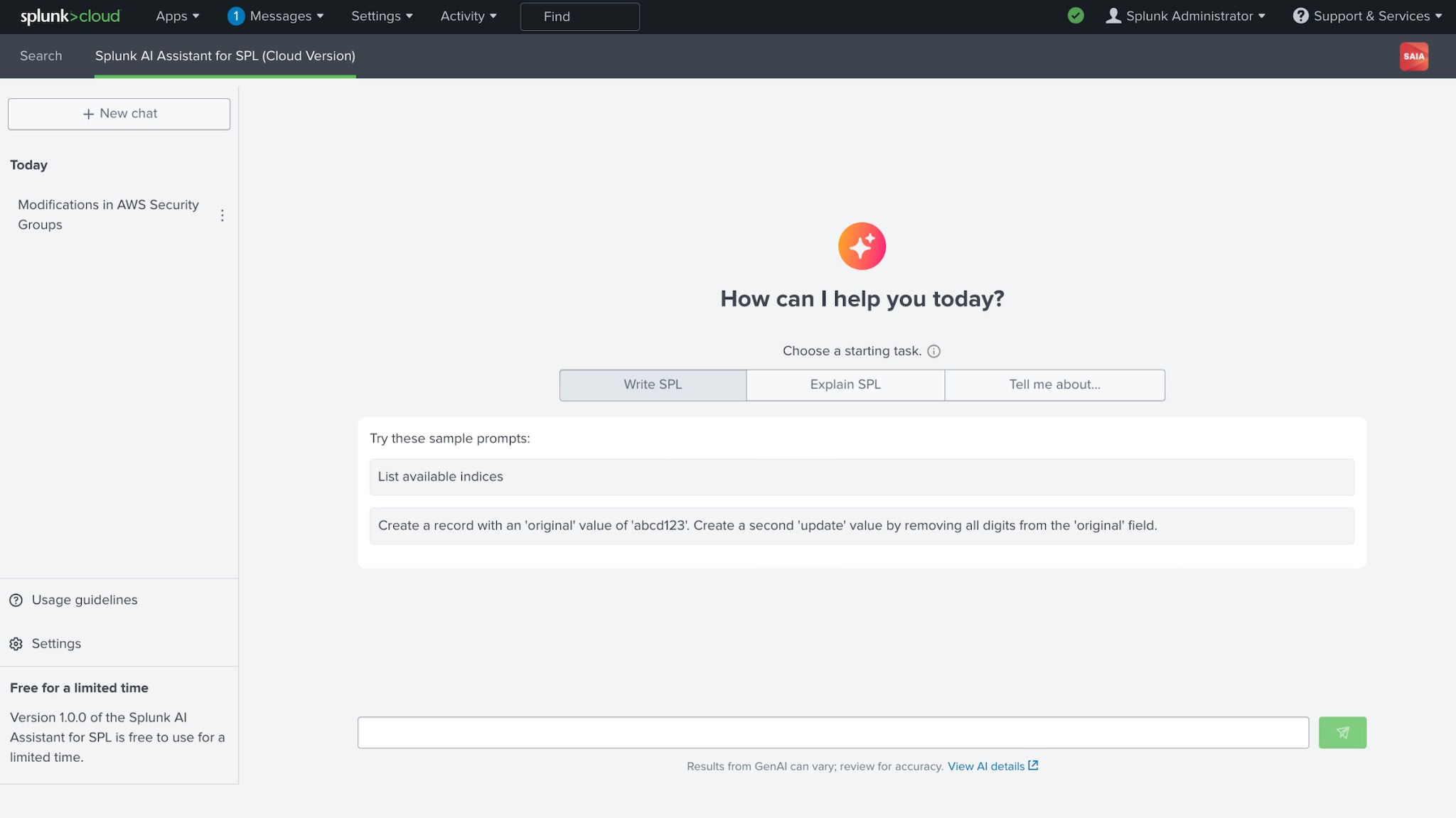

Splunk AI Assistant for SPL

製品ツアー

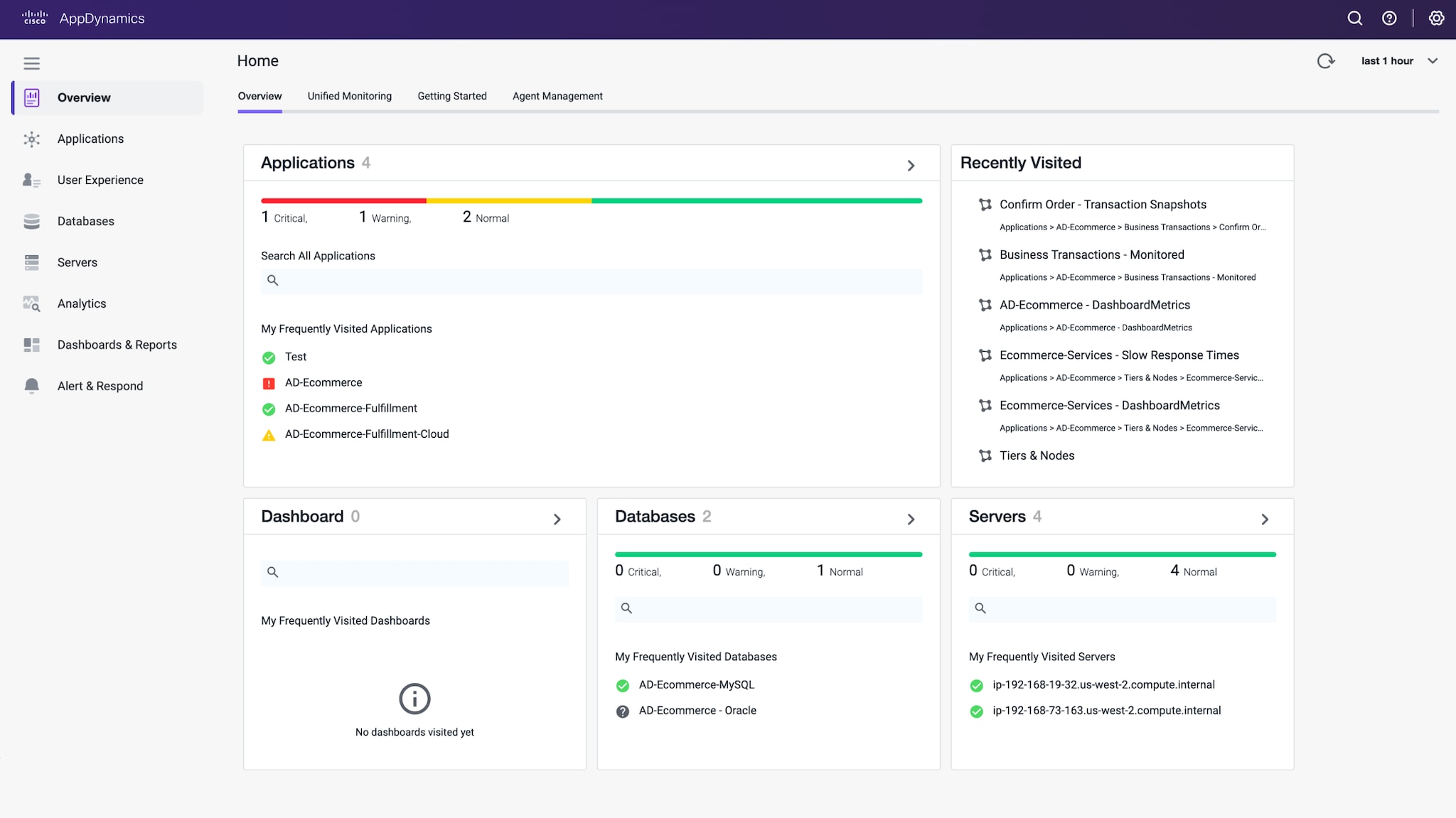

Splunk AppDynamics

電子書籍(E-Book)

E-book

AIのためのオブザーバビリティ:LLM、エージェント、インフラの監視

E-book

CISOレポート

E-book

AIとエージェンティックAIの5つの誤解