Big Father is watching you. Oder: Wie ich meinen Kindern die virtuelle Welt erkläre.

Ein wichtiger Punkt vorab: Dieser Artikel ist keineswegs repräsentativ für meine persönlichen Erziehungsmethoden, kann aber vielleicht hier und da Hilfestellung leisten, wenn ihr euch mal fragt, wie man seinen Kindern plastisch beibringen kann, dass das Internet nunmal nicht nur "Fun & Games” ist.

Privatsphäre? Nicht wirklich – Aufklärung mit Splunk

Seine Kinder aufzuklären ist wichtig. In jeder Hinsicht. Vor allem auch was das Thema Privatsphäre und Internet angeht. Das Schöne im Vergleich zu „anderen Aufklärungsgesprächen“ ist hierbei allerdings, dass Splunk helfen kann. So auch bei meinen Kindern und mir, die ein Aufklärungsgespräch über die Privatsphäre im Internet basierend auf Splunk-Dashboards führten.

So konnte ich meinen Kindern schon sehr früh zeigen, dass alles, was man im Internet macht, irgendwo protokolliert und ausgewertet wird. Die paranoiden Väter sind dabei noch das geringste Problem. Gleichzeitig finde ich es sinnvoll, in diesem Bewusstsein aufzuwachsen – und auf die harte Realität „der Welt da draußen“ vorbereitet zu sein. Nicht selten fehlt dieses Bewusstsein selbst Erwachsenen jenseits der Ü40. Und dabei sollten sich sowohl Kinder als auch Erwachsene gleichermaßen bewusst sein, dass alles was wir in der schönen, aufregenden virtuellen Welt tun, Spuren hinterlässt.

Praxisbeispiel 1: Netflix vs. Hausaufgaben – Wer gewinnt?

Als meine Tochter 11 Jahre alt war, hatte sie eines Tages eine kleine Diskussion mit Ihrer Mutter darüber, ob sie den Abend mit Netflix oder mit Hausaufgaben verbracht habe (eigentlich hatten wir es nie kontrollieren oder beaufsichtigen müssen, aber es ging hier wie sooft „ums Prinzip“). Ein Blick auf mein Splunk-Dashboard mit Daten aus Splunk for Stream zeigte tatsächlich, dass an dem Abend niemand im Haus Netflix geschaut hatte. Unsere Tochter sagte somit „die Wahrheit“.

Die ganze Wahrheit war dann allerdings (wie sie später selbst zugab), dass sie kein Netflix sondern Amazon Prime geschaut hatte. Die Frage der Eltern war schlicht nicht präzise genug gestellt gewesen. Zwar passierte uns dieser Fehler anschließend nie wieder, dafür aber fanden die Kinder heraus, dass man einer möglichen Kindersperre in der Nacht entkommen kann, wenn man die Serien vorher herunterlädt um diese Nachts “offline” zu schauen.

Praxisbeispiel 2: Eine Party unter Freund(inn)en

Wenn eine 16-Jährige die Erlaubnis für eine kleine Party ersucht, während die Eltern außer Haus sind, lautet die beruhigende Botschaft der Tochter meist: „Es kommen ja nur ein paar Freundinnen“.

Glücklicherweise muss man nicht mal aktiv im Netz surfen, um seine Spuren zu hinterlassen. Es reicht, wenn man als Teenager, der knapp bei Kasse ist und mobiles Datenvolumen sparen muss, sich in ein gerade verfügbares WLan-Netzwerk einwählt – wie zum Beispiel in das WLan der Party-Location, auf der man sich gerade befindet (=unser Zuhause).

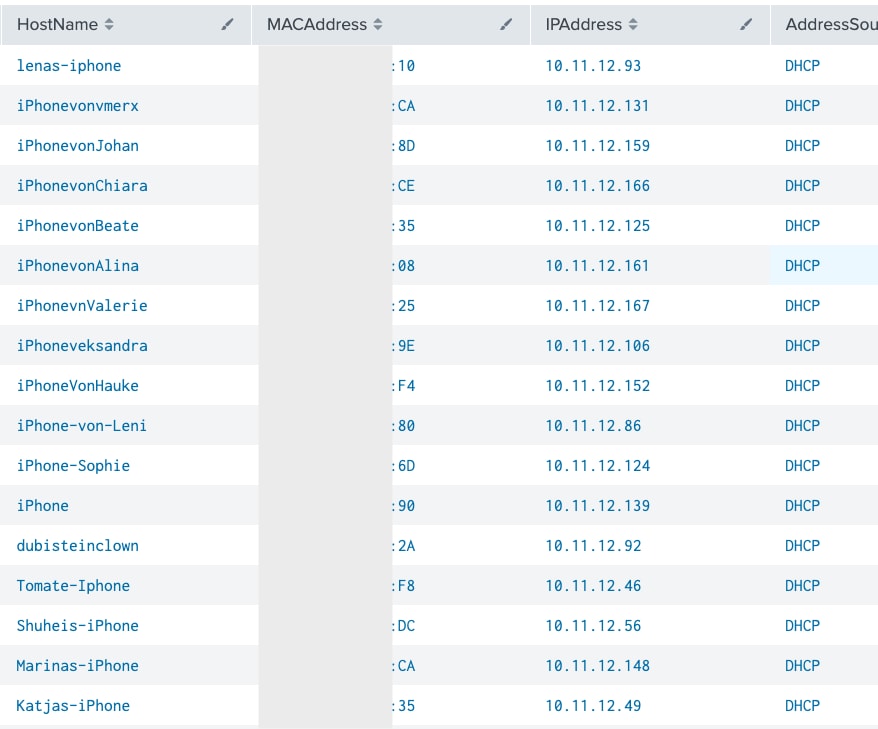

Auch wenn heutzutage sogar die FritzBox E-Mails mit dem Betreff “Änderungsnotiz - Heimnetz” und einer Auflistung „neuer Geräte“ verschickt, ist es auch möglich, neue Invasoren (z. B. Partygäste der Tochter) über den besser strukturierten DHCP Log und im DNS zu beobachten:

Die meisten Nutzer (auch Erwachsene) machen sich kaum die Mühe die Namen ihrer Mobiltelefone zu ändern und etwas anonymer zu gestalten. Nur ein Paar der „Freundinnen“ in der obigen Tabelle sind etwas mehr sicherheitsbewusst: “dubisteinclown” und “Tomate-Iphone” und “iPhone” sind schon eher DSGVO-konforme Gerätenamen.

Durch ein DHCP-Log sieht man all die neuen Geräte und wann diese eine IP-Adresse bezogen bzw. verlängert haben. Möchte man wissen, wann welche „Freundin“ wieder nach Hause gegangen ist, müsste man in DNS-Log nachschauen (vielleicht möchte man es aber auch einfach besser nicht wissen).

Praxisbeispiel 3: Big Father is watching you – zu jeder Uhrzeit

Unsere modernen Mobiltelefone sind ja schon von sich aus internetsüchtig. Aber auch wenn sie nicht benutzt werden, stellen sie ständig Namensauflösungsanfragen an den lokalen DNS-Server.

DNS Logs z. B. von Pi-hole eignet sich hervorragend dazu, Daten für eine vollständige Präsenzüberwachung zu bilden.

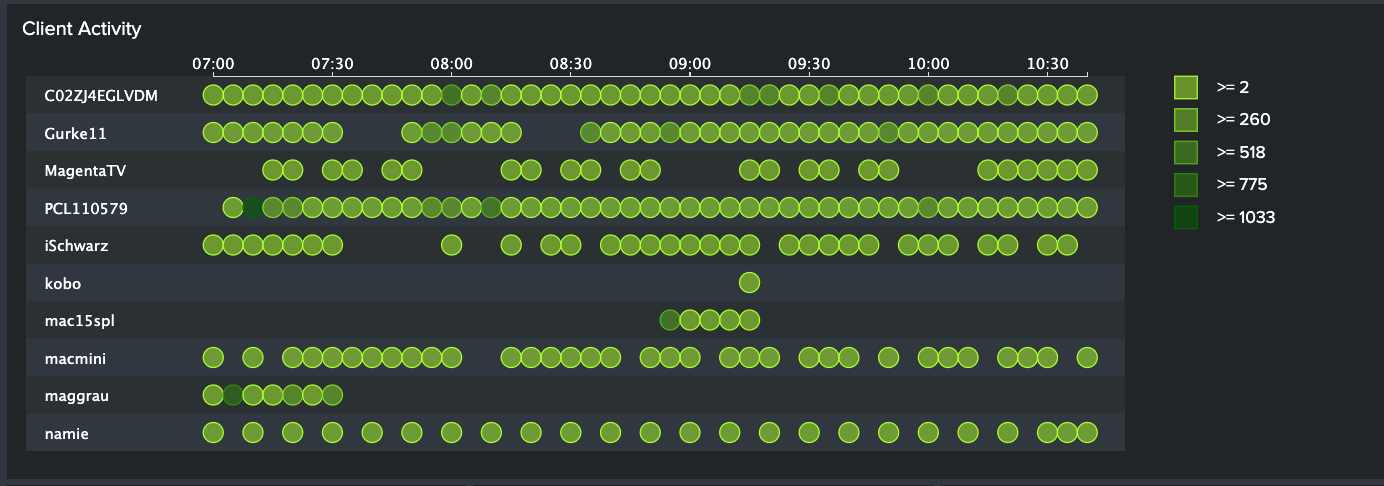

Pi-hole als lokaler DNS-Server hilft übrigens die Privatsphäre zu schützen, indem das System Tracking und Werbung filtert. Die lokalen DNS Logs können allerdings wunderbar ausgewertet werden. Hier einer der Dashboards aus der Pi-hole-App:

Die Suche und Visualierung etwas angepasst und man erhält eine Übersicht meiner Geräte nach dem Vorkommen im DNS Log. Man kann genau sehen, dass das Telefon meiner Tochter „maggrau“ heute um etwa 7:30 Uhr morgens aufgehört hat DNS-Anfragen zu stellen – ich kann also beruhigt annehmen, sie ist zur Schule gegangen.

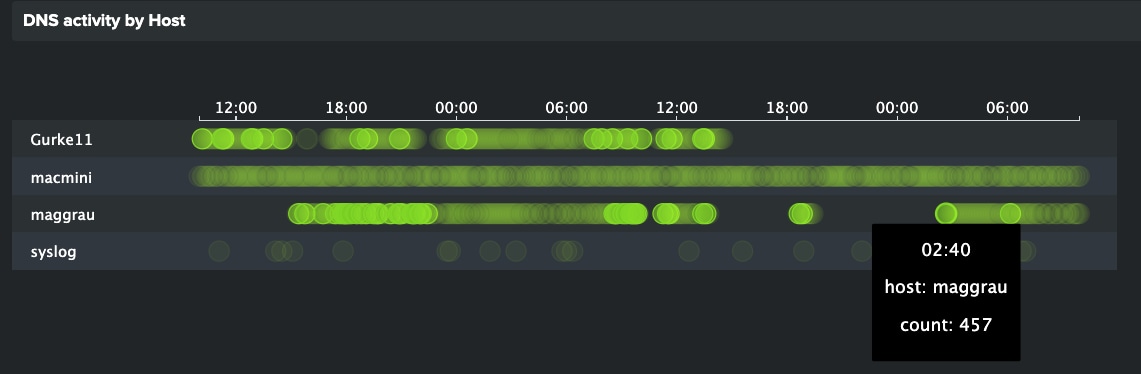

An einem anderen Tag kann ich durch die gleichen DNS Logs nachvollziehen wann meine Tochter (Telefonname: „maggrau“) am Samstag nach der Party nach Hause kam:

2:40 Uhr morgens ist zwar etwas spät für eine Sechzehnjährige, aber dieses mal war es abgesprochen, das Fahrrad hatte Licht und sie ist nicht alleine gefahren.

Praxisbeispiel 4: Wer ist wo und wie viele?

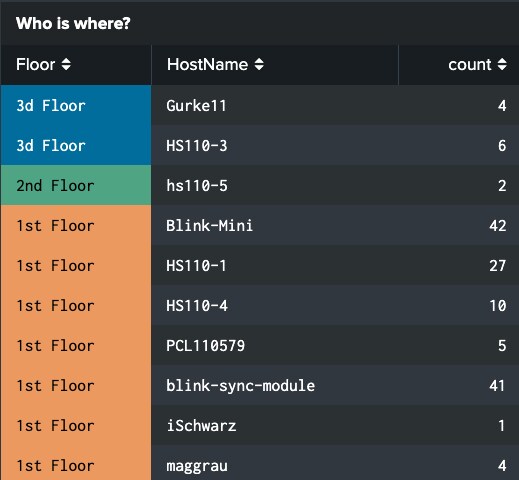

Eine volle WLAN-Abdeckung durch die dicken Wände und Decken eines Altbaus von 1903 ist mit nur einem Access-Point (AP) leider nicht zu bewerkstelligen. Deshalb hatte ich mich, vor allem aufgrund der guten Roaming-Fähigkeiten, für Unifi APs entschieden. Zum Glück loggen die Access Points jede Änderung und damit auch den Wechsel der Geräte von einer Etage zur anderen. Damit lässt sich in Splunk hervorragend nachschauen, wer sich gerade oder zu einem gegebenen Zeitpunkt in welcher Etage des Hauses befindet.

Noch eine Bemerkung zum Schluss: „Zero trust“ ist meist kein guter Ansatz für das Familienzusammenleben. Die gezeigten Dashboards wurden lediglich dazu benutzt, die digitalen Spuren aus pädagogischen Gründen zu veranschaulichen. Überwacht Eure Kinder nicht auch noch zu Hause!

Erfahren Sie mehr

Über Splunk

Die führenden Unternehmen der Welt vertrauen auf Splunk, einem Unternehmen von Cisco, um ihre digitale Resilienz mit der einheitlichen Sicherheits- und Observability-Plattform, unterstützt durch branchenführende KI, kontinuierlich zu stärken.

Unsere Kunden setzen auf die preisgekrönten Sicherheits- und Observability-Lösungen von Splunk, um die Zuverlässigkeit ihrer komplexen digitalen Umgebungen zu sichern und zu optimieren – in jeder Größenordnung.