SOAR (Security Orchestration, Automation & Response)

Ein wichtiger Teil von Cybersicherheit sind SOAR-Lösungen. Sie bieten einen zentralen Ausgangspunkt für Beobachtungen, zum Verständnis und zur Entscheidungsfindung bei Sicherheitsvorfällen. Bei echten SOAR-Lösungen handelt es sich um flexible und leistungsstarke operative Werkzeuge, die sogar über reine Sicherheitsanwendungen hinaus nützlich sein können.

Dieser Artikel beleuchtet SOAR (Security Orchestration, Automation & Response), die Bedeutung für Unternehmen und Möglichkeiten zur Wertmaximierung einer entsprechenden Lösung.

Was ist SOAR?

SOAR hat die Arbeitsweise von Sicherheitsteams bei der Verwaltung, Analyse und Reaktion auf Zwischenfälle und Bedrohungen grundlegend verändert. Ohne Sicherheitsautomatisierung und -orchestrierung müssen Sicherheitsanalysten jeden Aspekt manuell untersuchen.

Das reicht heutzutage einfach nicht mehr aus. Mehr noch: Es ist ein Garant für Katastrophen, denn Cyberangriffe aller Art nehmen zu. SOAR kann viele dieser Probleme eigenständig beheben. SOAR hilft Analysten zudem, andere Bedrohungen effizienter zu bewältigen.

Betrachten wir nun, worum es sich bei SOAR wirklich handelt. Der Technologieanalyst Gartner definiert SOAR als:

„Lösungen, die Incident Response, Orchestrierung und Automatisierung sowie Threat-Intelligence-Management-Funktionen auf einer einzigen Plattform vereinen.“

Im Folgenden erläutern wir diese drei Komponenten näher. Dabei zeigen wir, wie sie die weiteren SOAR-Funktionen umsetzen: „Dokumentation und Implementierung von Prozessen (auch Playbooks, Workflows und Abläufe genannt); Unterstützung des Security-Incident-Managements; und maschinelle Unterstützung für menschliche Sicherheitsanalysten und -betreiber.“

Incident Response

Von den drei Komponenten lässt sich Incident Response am leichtesten verstehen. Das NIST definiert Incident Response als „die Abschwächung von Verstößen gegen Sicherheitsrichtlinien und empfohlene Praktiken“. Im Grunde handelt es sich um jeden Vorfall oder jedes Ereignis, das gegen die Sicherheitsrichtlinien und/oder allgemeinen Cyber-Richtlinien einer Organisation verstößt.

Incident Response ist ein umfassendes Praxisgebilde, das verschiedene Elemente wie Vorfallsplanung und die eigentliche Reaktion auf Vorfälle beinhaltet. (Je nach verwendetem Framework existieren mehrere Schritte.) All dies lässt sich unter dem Oberbegriff Incident Management zusammenfassen.

(Weiterführende Lektüre: Incident-Response 101, Metriken zur Vorfallsreaktion und CSIRTs: Teams für kritische Incident Response.)

Sicherheitsautomatisierung und -orchestrierung

Betrachten wir nun die Automatisierung und Orchestrierung. Es handelt sich um unterschiedliche Technologien:

- Bei der Sicherheitsautomatisierung geht es darum, einzelne Aufgaben zu vereinfachen und zu automatisieren: Wenn ein bestimmtes Ereignis eintritt, erfolgt eine spezifische Reaktion zur Behebung.

- Die Sicherheitsorchestration verbindet alle Tools und Daten, selbst wenn diese über verteilte Systeme verstreut sind. Die Orchestrierung nutzt mehrere Automatisierungsaufgaben für einen vollständigen Workflow mit einem Anfang und einem Ende.

Automatisierung und Orchestrierung entfalten im Zusammenspiel ihre volle Wirkung. Mit SOAR müsst ihr euch nicht für das eine oder andere entscheiden: Ihr erhaltet beides. Diese Funktion entlastet Sicherheitsexperten vom manuellen Durchforsten von Protokollen und der Bearbeitung jedes einzelnen Alarms. (Sie können sich dann auf Untersuchungen und Strategien konzentrieren!)

Sicherheitsautomatisierung und -orchestrierung bewältigen innerhalb von Sekunden folgende Vorgänge:

- Erkennen von Bedrohungen in Ihrer Umgebung

- Potenzielle Bedrohungen priorisieren und feststellen, ob es sich um einen echten Vorfall handelt.

- Entscheiden, ob auf den Vorfall eine Reaktion erfolgen soll.

- Eindämmen und Beheben des Problems

- Verwendet maschinenbasierte Orchestrierung zur Koordination aller Tools und Aktionen.

Klarstellung: SOAR ist keinesfalls ein Ersatz für menschliches Personal. Hochqualifizierte Sicherheitsanalysten bleiben für die Untersuchung neuer und ungewöhnlicher Probleme unverzichtbar. Sie müssen bei Bedarf angemessene Reaktionen orchestrieren.

Bedrohungsinformationen

Threat Intelligence ist ein eigenständiges, umfangreiches Thema! Für unsere Zwecke können wir Cyber Threat Intelligence als „evidenzbasiertes Wissen“ definieren – etwa bekannte TTPs und Indikatoren für Kompromittierungen oder Angriffe. In eine SOAR-Lösung integriert, kann dies Sicherheitsteams bei folgenden Dingen unterstützen:

- Das Angriffsverhalten und die Motive von Bedrohungsakteuren besser zu verstehen.

- Zukünftige Angriffsziele vorherzusagen.

- Die Sicherheitslage bei Bedarf zu planen und zu verbessern.

(Lest unsere ausführliche Cyber-Threat- Intelligence-Erklärung.)

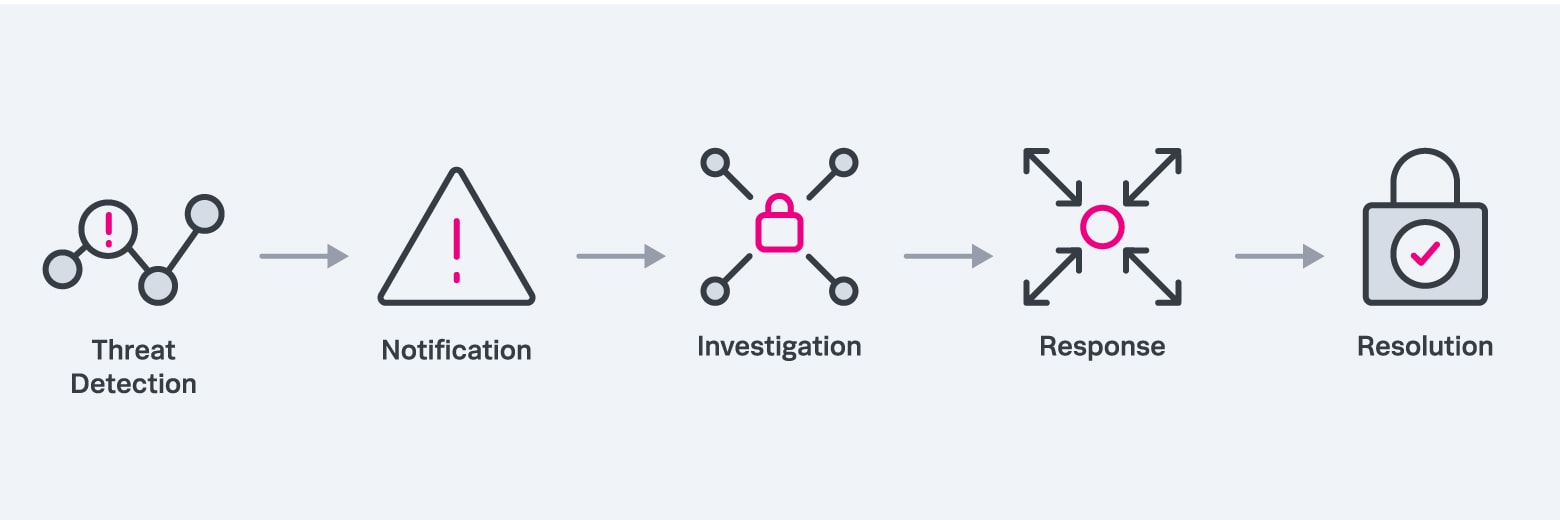

Ein SOAR-Workflow auf hoher Ebene

SOAR-Anwendungsfälle und -Vorteile

Viele Alarmmeldungen, die Sicherheitsteams erhalten, entpuppen sich als banal und erfordern routinemäßige manuelle Reaktionen. Andere sind redundant oder Fehlalarme, die könnt ihr ignorieren.

SOARs erledigen Routineaufgaben und zeigen genau, welche Warnmeldungen eine nähere Untersuchung verdienen. So bearbeitet ihr Vorfälle effizienter: Einfache Fälle werden automatisch abgewickelt, komplexere erhalten die nötige Aufmerksamkeit. Das ist eine ideale Sicherheitslage.

Eine erfolgreiche SOAR-Implementierung kann die Arbeitsweise von SOC-Teams grundlegend verändern. Die Vorteile lassen sich in drei Kategorien zusammenfassen:

- Einfachheit. SOAR ermöglicht einen umfassenden Überblick: SIEM, Firewalls, IDS- und IPS-Lösungen sowie ITOps- und Threat-Intelligence-Tools verschiedener Anbieter lassen sich integrieren, um eine optimale Datenerfassung und -analyse zu erreichen. Dieser umfassende Kontext liefert tiefere und spezifische Einblicke.

- Geschwindigkeit Durch Automatisierung vieler Aufgaben und Reduzierung von Fehlalarmen könnt ihr euch schneller den relevanten Themen widmen. Das bedeutet, dass ihr Risiken mindern und gleichzeitig die MTTD und MTTR verkürzen könnt.

- Bessere Entscheidungsfindung Mit vollständigem Kontext, klaren Einblicken und nützlichen zentralen Dashboards verbessert sich die Entscheidungsfindung für alle Beteiligten im Unternehmen – angefangen bei den SecOps-Teams über Produkt-, Personal- und Rechtsabteilungen bis hin zu CTO, CISO und anderen C-Level-Führungskräften.

Letztendlich ermöglichen es SOAR-Lösungen, sich auf die Dinge zu konzentrieren, die wirklich die Zeit von Analysten wert sind.

Anwendungsfälle

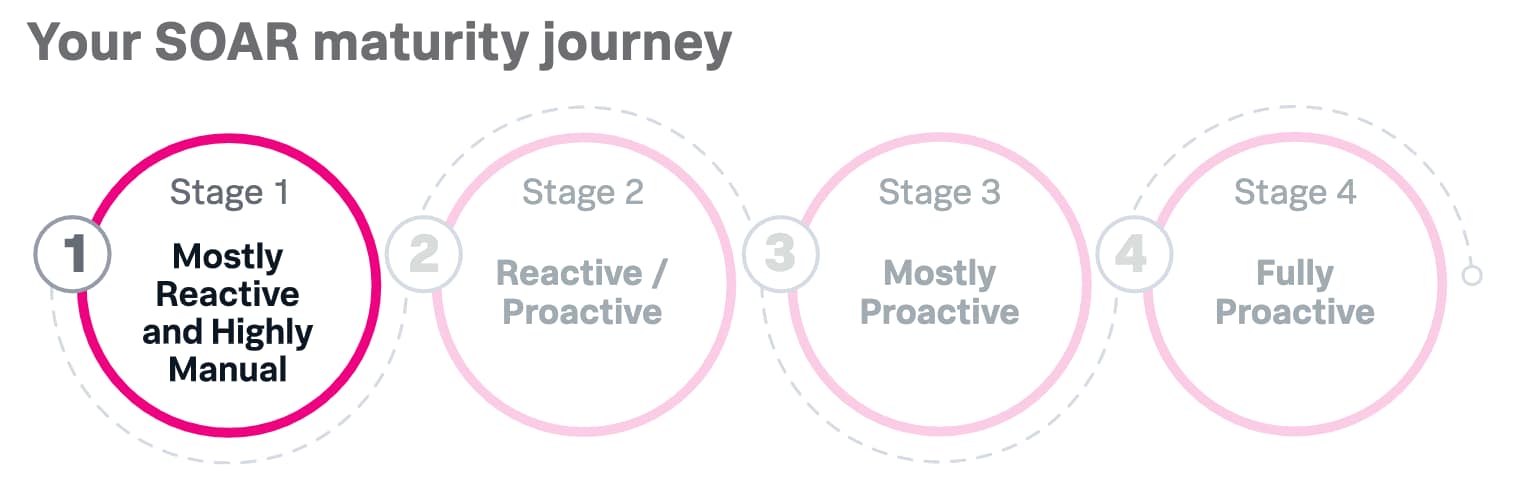

Das Klügste, was ihr tun könnt, wenn ihr über SOAR-Lösungen nachdenkt, ist euch vorzustellen, wie eure Organisation diese nutzen wird – sowohl zu Beginn als auch langfristig. Hier können SOAR-Reifegradmodelle helfen. Was sind also typische Anwendungsfälle? Sie hängen oft von eurer Branche und eurem Unternehmensprofil ab, aber häufige Anwendungsfälle umfassen:

- Bekämpfung von Malware, Phishing und anderen Cyberangriffen. SOAR-Lösungen können automatisch die Quellen bestimmter Angriffsarten und Datenexfiltrationen (einschließlich Phishing) erkennen und untersuchen. Obwohl sich die Zahlen schwer verifizieren lassen, ist Phishing wahrscheinlich für über 36 Prozent der Datenschutzverletzungen verantwortlich. Täglich werden über drei Milliarden Phishing-E-Mails verschickt.

- Priorisierung von Warnmeldungen für SIEMs. Reduziert Warnmeldungen durch Automatisierung und koordiniert frühzeitige Untersuchungen verschiedener Alarmtypen.

- Unterstützung des Schwachstellenmanagements. Automatisiert die Schwachstellenbewertung und das Scannen. Koordiniert die Bereitstellung benötigter Patches.

- Aufspüren komplexerer Bedrohungen. Automatisierung kümmert sich sofort um viele Bedrohungen. Sicherheitsanalysten können nun aktiv nach Bedrohungen wie betrügerischen Insidern und neuen Gefahren suchen.

SOAR-Funktionen und -Fähigkeiten

Gut, jetzt wissen wir also, was SOAR-Tools alles abdecken. Nun benötigt ihr die richtigen Funktionen in eurer SOAR-Lösung. Es gibt zahlreiche Optionen (einschließlich Splunk SOAR), aber nur wenige bieten alle benötigten Funktionen.

Hier sind die Fähigkeiten, nach denen ihr Ausschau halten solltet:

- Leicht verständliche Berichte, um schnell Netzwerkvorgänge zu erfassen, Probleme zu untersuchen und über nächste Schritte zu entscheiden.

- Dashboard-Anpassung, um Daten nach euren Bedürfnissen darzustellen.

- Automatische Einordnung und Priorisierung von Warnmeldungen ohne aufwendige Suche.

- Flexible, einfache Erstellung von Playbooks und Fallmanagement. Sucht nach SOAR-Lösungen, die sowohl integrierte Playbooks als auch Möglichkeiten zur Anpassung, Erstellung und Kategorisierung eigener Playbooks bieten.

- Integration verschiedener herstellerübergreifender Tools, einschließlich Sicherheits- und Infrastrukturkomponenten wie Firewalls, Endpoint-Produkten, Sandboxes, Verzeichnisdiensten und SIEMs.

- Integrierte Anleitungen in der Benutzeroberfläche mit Vorschlägen zur Untersuchung, Eindämmung, Beseitigung und sogar Wiederherstellung nach einem Vorfall. (Diese Funktion ist besonders wertvoll für neue Sicherheitsanalysten.)

- Skalierbarkeit, damit die Plattform ihre Fähigkeiten parallel zum Wachstum eurer Organisation erweitern kann.

(Nehmt an einer geführten SOAR-Tour teil oder testet Splunk SOAR kostenlos.)

Vergleiche mit anderen Cybersecurity-Lösungen

SOAR vs. SIEM

SOAR-Lösungen kommen oft neben SIEM-Technologie (Security Incident & Event Management) zum Einsatz, da sie sich deutlich unterscheiden. Wesentliche Unterschiede betreffen Datenquellen, Alarmierungs- vs. Untersuchungsfähigkeiten und den Bedarf an Feinabstimmung. Diese Unterschiede lassen sich folgendermaßen zusammenfassen:

- SIEMs liefern wertvolle Einblicke in Cyberbedrohungen durch Aggregation und Analyse von Security-Informationen aus verschiedenen Quellen.

- SOARs setzen durch maschinelles Lernen gesteuerte Automatisierungs- und Orchestrierungsfunktionen ein, um Sicherheitsvorfälle effektiv zu priorisieren und auf sie zu reagieren.

(Erfahrt, wie Splunk eine führende Position im SIEM-Bereich einnimmt.)

SOAR vs. XDR

Ja, SOAR und Extended-Detection-&-Response-Lösungen (XDR) werden oft verglichen: Beide integrieren verschiedene Sicherheitstools und automatisieren sowie koordinieren die Reaktion. Doch die Art und Weise, wie sie dies tun (und wie breit die Technologien eingesetzt werden können), unterscheidet sich:

- Automatisierung. SOAR konzentriert sich stärker auf Orchestrierung und verwendet ein auf Playbooks basierendes System zur Orchestrierung von Vorfallreaktionsverfahren. Im Gegensatz dazu automatisiert XDR normalerweise nur einzelne Aktionen.

- Integration. SOAR harmoniert mit sehr vielen Tools und Einzellösungen. XDR-Lösungen sind eher ein Marketingbegriff und bestehen in der Regel aus einer Vielzahl von Tools eines einzigen Anbieters, deren Implementierung zusammen erfolgt.

- Breitere Anwendungsfälle.SOAR kann auch in Anwendungen jenseits des Sicherheitsaspekts zum Einsatz kommen, etwa im IT-Betrieb und in der Software-Entwicklung.

Eine SOAR-Lösung vereint alle Sicherheitstools, sorgt für deren reibungsloses Zusammenspiel und entlastet eure Analysten, damit diese Zeit für andere Dinge haben.

SOAR-Best-Practices zur Maximierung des Nutzens

Wie bei allen Sicherheitstools liegt der wahre Wert von SOAR in der Art und Weise, wie ihr es einsetzt. Befolgt diese Best Practices, um den größtmöglichen Nutzen aus euren SOAR-Investitionen zu ziehen:

Prioritäten setzen

Bewertet zunächst, wo Automatisierung unmittelbar hilft, anschließend priorisiert ihr diese Bedürfnisse. Betrachtet das große Ganze: Priorisiert Vorfälle basierend auf Häufigkeit und Lösungszeit.

Definiert dann eure kurz- und langfristigen Anwendungsfälle und erstellt eine Liste, wie ihr SOAR einsetzen wollt. Bezieht die Stakeholder mit ein, um weitere Anwendungsfälle zu identifizieren – auch wenn deren Umsetzung erst später erfolgt.

Entwickelt eure Playbooks

Dokumentiert die Schritte, Anweisungen und Best Practices zur effektiven Lösung von Vorfällen. Stellt zudem sicher, dass euer Sicherheitsteam einem konsistenten, wiederholbaren Prozess folgt.

Inventarisiert eure Tools, Apps und APIs

Vergewissert euch, dass der von euch gewählte Anbieter alle Tools unterstützen kann, die ihr derzeit verwendet. Eine SOAR-Lösung ist nur so gut wie die Informationen, die ihr in sie einspeist.

Personal schulen

Schult das Personal im angemessenen Umgang mit SOAR, aber hört dort nicht auf. Schult euer Team im Umgang mit komplexen Vorfällen: Wenn Warnmeldungen menschliches Eingreifen erfordern, muss das Personal über die Expertise und das Selbstvertrauen verfügen, diese Probleme in Angriff zu nehmen.

Nutzt die neu gewonnene Zeit

Plant, wie sich eure Analysten auf wertschöpfende Aufgaben konzentrieren können, die der Organisation etwas bringen. Beispielsweise durch eine eingehende Untersuchung, warum ihr ständig Phishing-Angriffe abwehren müsst. Noch besser: Automatisierung schafft neue Rollen innerhalb der Organisation. Nutzt diese neue Zeit also für neue Schwerpunktbereiche, etwa für das Management der Automatisierung und Playbooks.

Erwartet keine Wunder über Nacht

Tastet euch langsam heran und erwartet nicht, jede Funktion sofort nutzen zu können. Konzentriert euch zunächst auf einen kritischen Bereich und steigert die Komplexität im Laufe der Zeit. Auf diese Weise werdet ihr das volle Potenzial der Lösung ausschöpfen und gleichzeitig Schwierigkeiten beim Wachstum minimieren.

(Fünf Dinge, die ihr zuerst automatisieren solltet: Schaut euch das On-Demand-Webinar an.)

Optimiert die Sicherheitsabläufe mit SOAR

Versetzt Sicherheitsteams in die Lage, das Unmögliche zu tun: Schritt zu halten mit den endlosen Sicherheitswarnungen, die eine hochkomplexe IT-Umgebung plagen. Indem SOAR das Team von der Beschäftigung mit Fehlalarmen, sich wiederholenden Meldungen und Warnungen mit geringem Risiko befreit, ermöglicht es auch, von einem reaktiven zu einem proaktiveren Ansatz überzugehen. Anstatt Brände zu löschen, können Sicherheitsanalysten ihre Talente und umfangreiche Ausbildung besser nutzen und letztlich die gesamte Sicherheitslage der Firma verbessern.

Ihr habt einen Fehler entdeckt oder eine Anregung? Bitte lasst es uns wissen und schreibt eine E-Mail an ssg-blogs@splunk.com.

Dieser Beitrag spiegelt nicht zwingend die Position, Strategie oder Meinung von Splunk wider.

Ähnliche Artikel

Über Splunk

Die führenden Unternehmen der Welt vertrauen auf Splunk, einem Unternehmen von Cisco, um ihre digitale Resilienz mit der einheitlichen Sicherheits- und Observability-Plattform, unterstützt durch branchenführende KI, kontinuierlich zu stärken.

Unsere Kunden setzen auf die preisgekrönten Sicherheits- und Observability-Lösungen von Splunk, um die Zuverlässigkeit ihrer komplexen digitalen Umgebungen zu sichern und zu optimieren – in jeder Größenordnung.