MITRE ATT&CK: ein umfassender Leitfaden

Böswillige Akteure sind immer einen Schritt voraus. Denn sie sind besonders versiert darin, immer neue Taktiken und Techniken ins Feld zu führen, um Ziele anzugreifen und ihre böswilligen Vorhaben umzusetzen.

Cyber-Bedrohungen können heute prinzipiell jeden treffen – und zwar jederzeit. MITRE ATT&CK ist ein Framework, das euch als Richtschnur dient – es hilft euch, eure bestehenden Sicherheitsmaßnahmen zu bewerten und die Sicherheitsmechanismen von Geräten und Endpunkten gegen die dynamischen Entwicklungen rund um Cyberbedrohungen zu verbessern.

Im Folgenden gehen wir auf die Definition und die Geschichte von MITRE ATT&CK ein, geben einen Überblick über die ihm zugehörigen Matrizen und beleuchten die Komponenten, aus denen diese sich zusammensetzen. Natürlich werfen wir auch einen Blick auf die verschiedenen Anwendungsfälle des ATT&CK-Frameworks.

Was ist MITRE ATT&CK?

MITRE ATT&CK ist eine umfassende, kostenlos verfügbare Sammlung von Taktiken, Techniken und Verfahren (Tactics, Techniques and Procedures, TTPs), die Angreifer in der Praxis zum Einsatz bringen. Es handelt sich also nicht um theoretische Konstrukte, sondern um TTPs, die so tatsächlich bei Angriffen beobachtet wurden.

Hinter dem Framework steht die MITRE Corporation, eine gemeinnützige Organisation mit jahrzehntelanger Geschichte, die heute Wirtschaftsorganisationen, Regierungsbehörden und akademische Institutionen unterstützt. Der Name „MITRE ATT&CK“ setzt sich aus dem Namen der Organisation und der Abkürzung für „Adversarial Tactics, Techniques and Common Knowledge“ zusammen.

Hinter dem Framework steht die MITRE Corporation, eine gemeinnützige Organisation mit jahrzehntelanger Geschichte, die heute Wirtschaftsorganisationen, Regierungsbehörden und akademische Institutionen unterstützt. Der Name „MITRE ATT&CK“ setzt sich aus dem Namen der Organisation und der Abkürzung für „Adversarial Tactics, Techniques and Common Knowledge“ zusammen.

MITRE ATT&CK zielt auf die Entwicklung eindeutiger Bedrohungsmodelle ab. Es richtet sich an verschiedene Sektoren, darunter Akteure aus der Wirtschaft, staatliche Stellen und Cybersecurity-Services. MITRE identifiziert Angriffstechniken für die Taktiken böswilliger Akteure und stellt Techniken zur Verfügung, um diese zu erkennen und zu beseitigen. Die Matrizen, Taktiken und Techniken, die in der Knowledge Base von MITRE ATT&CK beschrieben werden, sind für mobile, Unternehmens- und industrielle Steuerungssysteme (ICS) relevant.

Die Geschichte von MITRE ATT&CK

Die MITRE Corporation hob das ATT&CK-Projekt im Jahr 2013 mit dem Ziel aus der Taufe, das Verhalten von Angreifern nach einem durchgeführten Angriff zu dokumentieren. 2015 hat MITRE seine ATT&CK-Matrix öffentlich verfügbar gemacht, in der Taktiken und Techniken für Unternehmenssysteme, insbesondere Windows, zusammengefasst sind.

In den darauffolgenden Jahren wurde das Projekt auf macOS-, Linux- und Cloud-Umgebungen ausgeweitet. 2019 wurde die Sammlung um Taktik- und Technikmetriken für industrielle Steuerungssysteme erweitert. Ebenso wurde ATT&CK für Mobilgeräte eingeführt, das iOS- und Android-Betriebssysteme abdeckt.

Heute wird das MITRE ATT&CK-Framework auf Grundlage der neuesten Erkenntnisse und Threat Intelligence laufend um neue Techniken erweitert bzw. werden Informationen zu bereits erfassten Techniken entsprechend aktualisiert.

Matrizen des ATT&CK-Frameworks

Derzeit umfasst das MITRE ATT&CK-Framework drei ATT&CK-Matrizen:

- Enterprise

- Mobil

- Industrielle Steuerungssysteme (ICS)

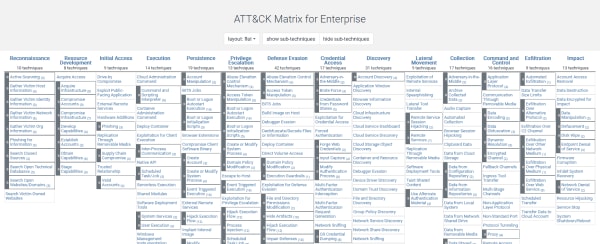

Jede Matrix ist in Spalten unterteilt, in denen von Angreifern eingesetzte Taktiken aufgeführt sind. In den Zeilen der Matrizen findet sich unter jeder Taktik eine Reihe verwandter Techniken mit Sub-Techniken, die von ihrer Art abhängen. Deshalb sehen die einzelnen Matrizen nicht aus wie eine Matrix im eigentlichen Sinn. Vielmehr ähneln sie einem Organigramm mit Unterebenen oder Hierarchien verschiedener Elemente.

Auf der Website findet ihr eine kompakte Darstellung der einzelnen Matrizen, die sich erweitern lassen, um die jeder Technik zugehörigen Sub-Techniken anzuzeigen. Nachfolgend ein Auszug, der die ATT&CK-Matrix für Unternehmen darstellt:

Komponenten der ATT&CK-Matrix

Jede Matrix setzt sich aus den drei Hauptkomponenten Taktiken, Techniken und Sub-Techniken zusammen. Die Sammlung ist so organisiert, dass jeder Taktik, Technik und Sub-Technik eine eindeutige ID zugewiesen ist.

Taktiken

Eine Taktik ist der Grund, aus dem ein Angreifer bestimmte Techniken oder Sub-Techniken zum Einsatz bringt. Oder anders ausgedrückt: Warum wird er eine bestimmte Technik auf dem kompromittierten System anwenden? Hier einige Beispiele:

- Bei der Taktik Defense Evasion (Umgehung von Abwehrmaßnahmen) besteht das Ziel des Angreifers darin, sich in irgendeiner Weise seiner Entdeckung zu entziehen.

- Bei der Taktik Credential Access (Zugriff auf Anmeldeinformationen) geht es dem Angreifer darum, sich durch den Diebstahl von Daten wie Benutzernamen und Passwörtern Zugriff auf Systeme zu verschaffen.

Die Matrizen „Enterprise“ und „Mobile“ umfassen 14 Taktiken, in der Matrix für ICS sind es 12. Viele Taktiken treffen auf alle drei Umgebungen zu. So finden sich auch die Techniken „Initial Access“ (Erstzugriff), „Execution“ (Ausführung), „Lateral Movement“ (Seitwärtsbewegung) und „Impact“ (Auswirkung) gleichermaßen in allen drei Matrizen.

Das Framework stellt die Anzahl der Techniken unter jeder Taktik dar, wobei jede Technik wiederum die Anzahl der zugehörigen Sub-Techniken anzeigt. Zum Zeitpunkt der Erstellung dieses Artikels umfasst die Enterprise-Matrix insgesamt 14 Taktiken:

- Reconnaissance (Ausspähung): TA0043 (10 Techniken)

- Resource Development (Entwicklung von Ressourcen: TA0042 (8 Techniken)

- Initial Access (Erstzugriff): TA0001 (9 Techniken)

- Execution (Ausführung): TA0002 (14 Techniken)

- Persistence (Persistenz): TA0003 (19 Techniken)

- Privilege Escalation (Rechteausweitung): TA0004 (13 Techniken)

- Defense Evasion (Umgehung von Abwehrmaßnahmen): TA0005 (42 Techniken)

- Credential Access (Zugriff auf Anmeldeinformationen): TA0006 (17 Techniken)

- Discovery (Entdeckung): TA0007 (31 Techniken)

- Lateral Movement (Seitwärtsbewegung): TA0008 (9 Techniken)

- Collection (Datenerfassung): TA0009 (17 Techniken)

- Command & Control (Befehlsausführung und Steuerung): TA0011 (16 Techniken)

- Exfiltration (Exfiltration): TA0010 (9 Techniken)

- Impact (Auswirkung): TA0040 (13 Techniken)

(Wie sich das ATT&CK-Framework von der Cyber Kill Chain unterscheidet, erfahrt ihr hier.)

Techniken

Unter Techniken versteht man die Methoden, die Angreifer anwenden, um ihre Taktik oder ihr Ziel zu erreichen. Entsprechend lassen sich Techniken dadurch definieren, wie der Angreifer die Taktik umsetzen wird.

Nehmen wir als Beispiel die Taktik Ausspähung: Das Ziel der Angreifer besteht dabei darin, die erforderlichen Informationen über ein bestimmtes Ziel zu sammeln, um künftige Angriffe zu planen. Um diese Ausspähungstaktik umzusetzen, verwenden sie Techniken wie aktives Scannen, Scannen von IP-Blöcken auf Schwachstellen und Schwachstellen-Scans.

Das MITRE ATT&CK-Framework bietet einen Überblick bzw. eine Definition für jede Technik. Von dort aus werden Beispiele für relevante Verfahren und Fälle für die Anwendung der Techniken in der Praxis bereitgestellt. Dabei umfasst jedes Verfahrensbeispiel nützliche Informationen wie:

- eine Beschreibung des Verfahrens

- angewandte Techniken

- Nutzergruppen, die die jeweilige Software einsetzen

- Kampagnen

Für jede Technik wird zudem eine Liste mit Entschärfungs- und Erkennungstechniken aufgeführt, die ihre Nutzer zusammen mit ihren Datenkomponenten zur Erkennung verwenden können. Darüber hinaus werden zusätzliche Details bereitgestellt, etwa dazu, welche Plattformen für die Technik anfällig sind und wer zu den Informationen beigetragen hat.

Sub-Techniken

Bei einigen Techniken gibt es mehrere Sub-Techniken, bei anderen dagegen nicht. So lassen sich etwa von Angreifern eingesetzte Phishing-Techniken weiter in drei Arten unterteilen: Spear-Phishing per Anhang, via Link oder Service.

Wie bei den Haupttechniken werden auf den Seiten zu Sub-Techniken Verfahrensbeispiele, Entschärfungs- und Erkennungstechniken beschrieben.

Durch den Verweis auf bestimmte Taktiken kann der Nutzer ein umfassendes Verständnis der verschiedenen eingesetzten Techniken und Sub-Techniken sowie der Methoden zur Entschärfung und Prävention gewinnen.

Weitere nützliche Informationen aus dem MITRE ATT&CK-Framework

Über die drei genannten Komponenten der Matrizen hinaus bietet das MITRE ATT&CK-Framework der Community auch separate Dokumentationen zu einer Vielzahl der bereitgestellten Informationen.

Datenquellen

Datenquellen beschreiben, welche Informationen ihr von Sensoren oder Logs erfassen könnt. Das Dokument zu Datenquellen umfasst eine Kurzbeschreibung der Datenkomponenten oder Elemente, die für jede Datenquelle überwacht, erfasst und erkannt werden können.

So können Unternehmen beispielsweise Audit-Logs von Postfächern aus Datenquellen von Anwendungs-Logs nutzen, um Änderungen an Ordnernamen zu erkennen und Bereiche aufzudecken, die kompromittiert wurden.

Gruppen

„Gruppen“ bilden eine Sammlung gebräuchlicher Namen, für die in Expertenkreisen mitunter unterschiedliche Begriffe verwendet werden, z. B. Bedrohungs- oder Aktivitätsgruppen. Auch benennen verschiedene Fachleute dieselbe Gruppe manchmal unterschiedlich – sie zeigen das gleiche Verhalten, auch wenn die Namen variieren.

Das Team von MITRE ATT&CK dokumentiert Überschneidungen zwischen diesen Namen. Die Dokumentation bietet für jede Gruppe Informationen wie eine Kurzbeschreibung, die eingesetzten Techniken und die Software.

Software

Unter „Software“ findet man eine Auflistung einer Teilmenge von Techniken, von denen entweder öffentlich bekannt ist, dass sie eingesetzt werden, oder die von einer bestimmten Software eingesetzt werden könnten. Wenn bekannt ist, dass eine Gruppe eine bestimmte Software einsetzt, wird sie mit ihr verknüpft oder ihr zugeordnet. Beschrieben werden dabei verschiedene Arten von Software, die sowohl den Bedrohungsakteuren und dem Verteidiger als auch den Malware-Angreifern zur Verfügung stehen.

Kampagnen

Auf der Seite zu „Kampagnen“ werden Online-Aktivitäten mit einem gemeinsamen Ziel für bestimmte Angriffsziele zusammengefasst. Das Team stellt eine eindeutige Kennung bereit, wenn es keinen spezifischen Namen für diese Aktivitäten gibt. Bestehen unterschiedliche Namen für verschiedene Personen oder Berichte, gibt das Team diese auf der Seite „Associated Campaigns“ (Zugeordnete Kampagnen) an. Dies soll Forschungsteams dabei helfen, Zusammenhänge zu erkennen.

Ebenfalls ordnet das Team Kampagnen bestimmten Gruppen oder Softwares zu, wenn aus öffentlichen Berichte entsprechende Verbindungen bekannt werden. Darüber hinaus liefert es Beschreibungen zu allen Techniken, die in einer Kampagne bekanntermaßen eingesetzt wurden, und gibt die Quelle dieser Informationen an.

Anwendungsfälle für das MITRE ATT&CK-Framework

Die Informationen aus dem MITRE ATT&CK-Framework sind für euch in vielerlei Hinsicht praktisch nutzbar. Nachfolgend ein Blick darauf.

Identifikation von Sicherheitslücken

Dieses Framework ist ungemein nützlich, um die Effektivität eurer bestehenden Security-Mechanismen für bekannte Taktiken und Techniken zu bewerten. Auf diese Weise könnt ihr Lücken und Schwachstellen in eurer bestehenden Sicherheitsstruktur aufdecken und so Bereiche mit Verbesserungsbedarf ermitteln.

Dies sind logischerweise Punkte, die ihr auf Grundlage eurer jeweiligen Branche sowie eures Unternehmens und eurer Risikobereitschaft und -toleranz priorisieren müsst.

Erfassung von Threat Intelligence

Ebenfalls kann euch das Framework dabei helfen, Threat Intelligence zusammentragen. Dabei handelt es sich um Informationen zu bestimmten Bedrohungsgruppen und verwandten Malware-Familien. Indem ihr das Verhalten bestimmter Bedrohungsgruppen der ATT&CK-Matrix zuordnet, könnt ihr eure Informationen zu Angreifern auf dem aktuellen Stand halten.

Darüber hinaus erhaltet ihr auf diese Weise eine integrierte und standardisierte Möglichkeit, Angriffsverhalten zu beschreiben und zu kategorisieren. So müsst ihr für die diversen TTPs nicht immer neue Bezeichnungen einführen.

Threat Hunting

Als umfassende Knowledge Base für TTPs ist es nur logisch, das MITRE ATT&CK-Framework zur Bedrohungssuche einzusetzen. Jede ATT&CK-Matrix ist eine Orientierungshilfe, die im Kontext der Bedrohungssuche zur Ausgestaltung von Prozessen wie der Entwicklung einer Hypothese, der Priorisierung, Datenerfassung und Dokumentation genutzt werden kann.

(Erfahrt mehr über das PEAK-Modell zum Threat Hunting oder darüber, wie ihr Splunk zum Threat Hunting einsetzen könnt.)

Forschung

Sicherheitsforschern bietet das Framework eine standardisierte Methodik, um das Verhalten von Angreifern zu benennen, zu beschreiben und zu kategorisieren. Darüber hinaus können sie Lücken oder Bereiche aufdecken, die einer tiefergehenden Untersuchung bedürfen, indem sie die ATT&CK-Matrix durchgehen. Dies kann ihnen neue Perspektiven eröffnen, die es zu erforschen gilt.

Red Team

Red Teams testen anhand von Simulationen des Verhaltens von Angreifern das Sicherheitsniveau eines Unternehmens. Sie können das Profil eines bestimmten Bedrohungsakteurs aus dem Framework auswählen und sein Verhalten im Betrieb simulieren. Dadurch wird sichergestellt, dass die simulierten Angriffe sehr nahe an reale Szenarien herankommen.

Unternehmen, die das MITRE ATT&CK-Framework in Red-Team-Simulationen einsetzen, erhalten ein klareres Bild ihrer Security-Stärken und -Schwächen.

(Farben als Signalgeber: Lernt den Unterschied zwischen roten, blauen und violetten Teams kennen.)

Security-Training

Das MITRE ATT&CK-Framework erweist sich als perfekte Referenz für Security-Teams, um umfassendes Know-how zu verschiedenen Angriffstechniken und -taktiken zu erwerben und sich näher mit diesen Themen auseinanderzusetzen.

Mehr Security-Erfolg mit ATT&CK

Das MITRE ATT&CK-Framework bietet eine umfassende Orientierungshilfe zum Verständnis komplexer Cyber-Bedrohungen und deren Abwehr. Angreifer verfeinern ihre Taktiken quasi täglich. Umso wichtiger ist daher ein Tool wie dieses, um proaktive Abwehrstrategien umzusetzen. Mit der fundierten Threat Intelligence, die es euch an die Hand gibt, könnt ihr eure Resilienz gegenüber neuen und künftigen Angreifern stärken.

Ihr habt einen Fehler entdeckt oder eine Anregung? Bitte lasst es uns wissen und schreibt eine E-Mail an ssg-blogs@splunk.com.

Dieser Beitrag spiegelt nicht zwingend die Position, Strategie oder Meinung von Splunk wider.

Ähnliche Artikel

Über Splunk

Die führenden Unternehmen der Welt vertrauen auf Splunk, einem Unternehmen von Cisco, um ihre digitale Resilienz mit der einheitlichen Sicherheits- und Observability-Plattform, unterstützt durch branchenführende KI, kontinuierlich zu stärken.

Unsere Kunden setzen auf die preisgekrönten Sicherheits- und Observability-Lösungen von Splunk, um die Zuverlässigkeit ihrer komplexen digitalen Umgebungen zu sichern und zu optimieren – in jeder Größenordnung.