Splunk EnterpriseとSplunk Cloudで実現するSAML認証設定

はじめに

SAML認証(シングルサインオン)は、セキュリティ強化とユーザーの利便性向上に不可欠な仕組みですが、概念が抽象的で「具体的に何をどこに設定すればいいのか分かりにくい」と感じる方も多いのではないでしょうか。

本記事では、Microsoft Entra IDを用いたSplunk Cloudとの連携デモンストレーションを通して、実際の設定フローを解説します。SAML連携にはOktaなど他のアイデンティティプロバイダー(IdP)も利用可能ですが、今回はEntra IDを例に、具体的な手順を追うことでSAMLへの理解を深めることを目的としています。

ご注意:本記事で紹介する設定値は、検証環境に基づいた例示です。実際の本番環境へ導入する際は、要件に合わせて、後述する公式ドキュメントを必ず事前にご確認ください。

本記事では、Microsoft Entra IDとSplunkCloudを連携させるための具体的な手順を、以下の4つのステップでご紹介します。

1. Entra ID:事前準備(ユーザー・グループ作成)

まずは、認証テストに使用するユーザーとグループを準備します。

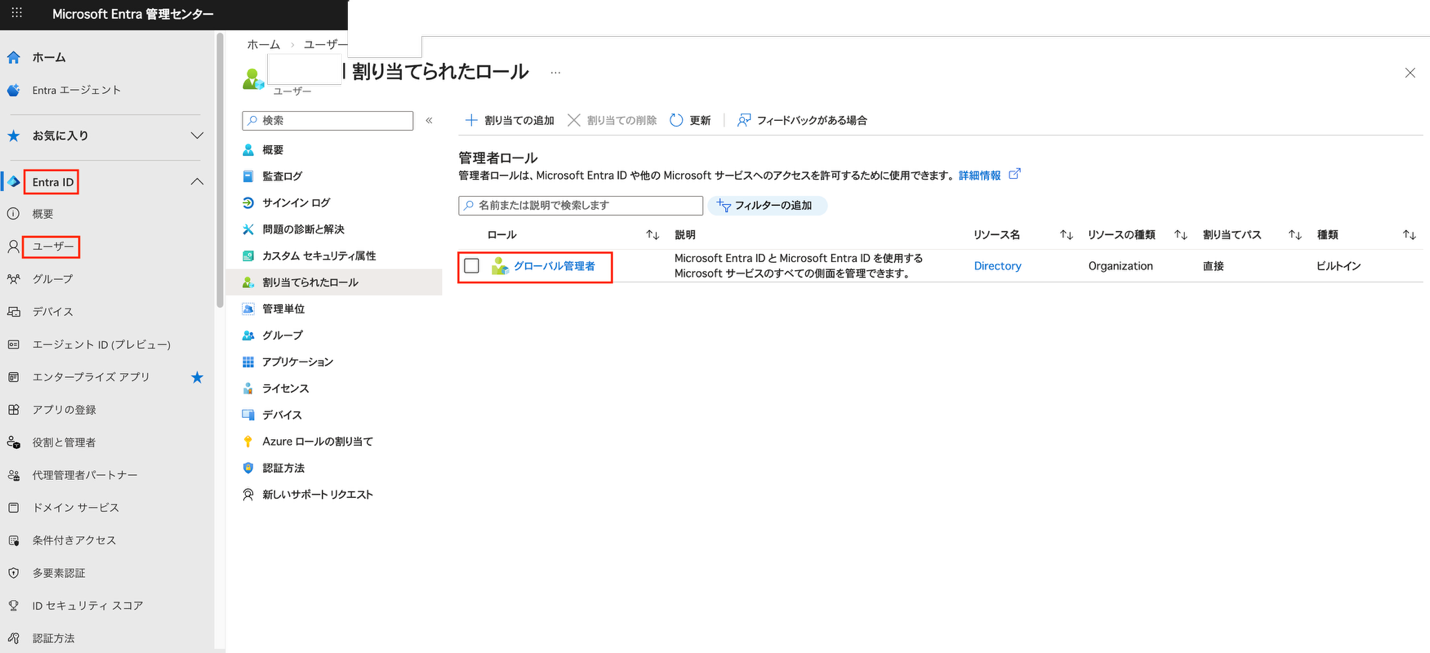

1-1. アカウント権限の確認

- ブラウザで Azure ポータル / Entra 管理センターにサインイン

Microsoft Entra admin center - 左メニューから

Entra ID → ユーザー → 自身のユーザー名を選択 → 割り当てられたロールを開く - 自分のアカウントに、以下のいずれかのロールが付いていることを確認

- Global Administrator

- Cloud Application Administrator

- Application Administrator

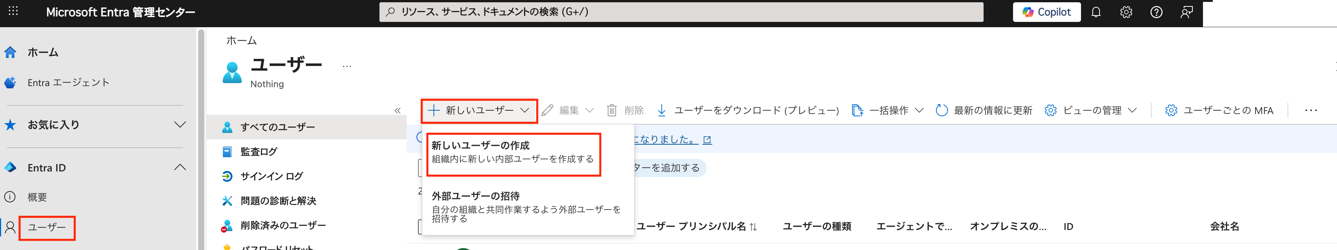

1-2. テストユーザー testsamlの作成

検証用にtestsamlというユーザーを作成します。

- Entra管理センターで左メニューからEntra ID → ユーザーを選択

- 上部の + 新しいユーザー → 新しいユーザーの作成をクリック

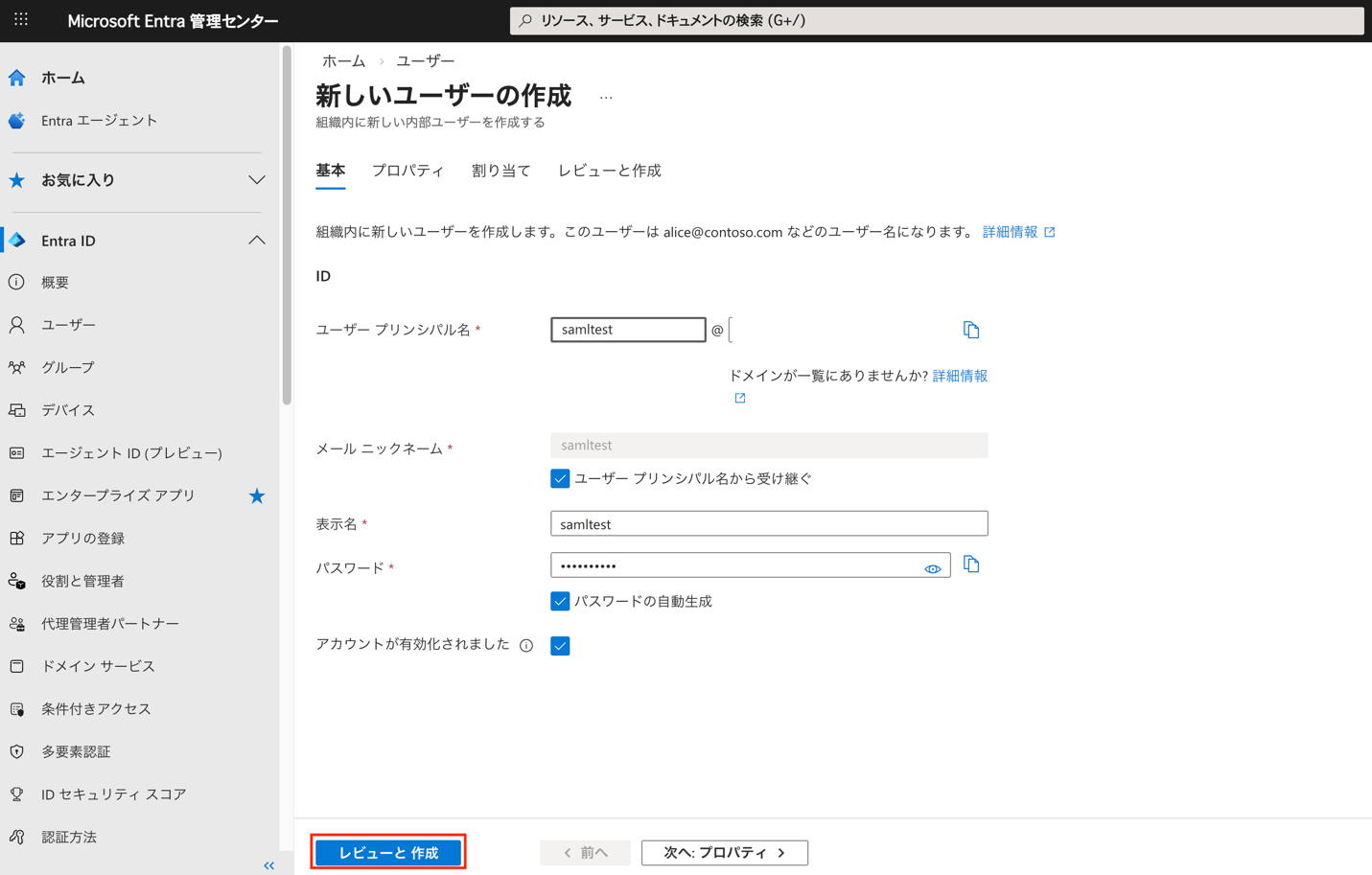

- 新しいユーザーの作成 : 入力例

- ユーザープリンシパル名(UPN):

testsaml@<テナント名>.onmicrosoft.com

(あるいは既存の独自ドメイン) - 表示名:samltest

- パスワード:自動生成でも手動でも可

- ユーザープリンシパル名(UPN):

- 「アカウントが有効化されました」がオンになっていることを確認

- レビューと作成 → 作成で作成

これでMicrosoft Entraユーザーとしてのtestsamlが作成されます。

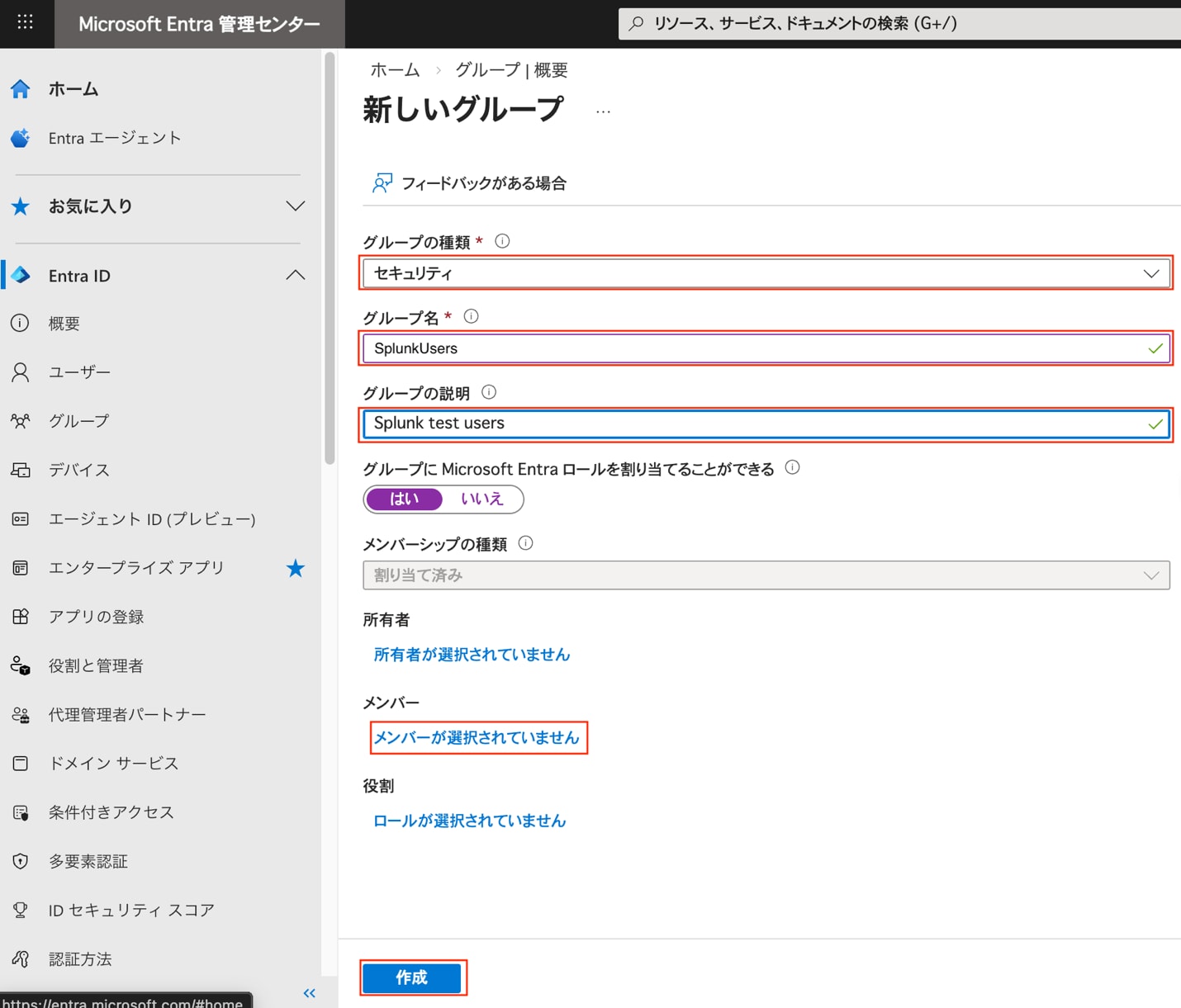

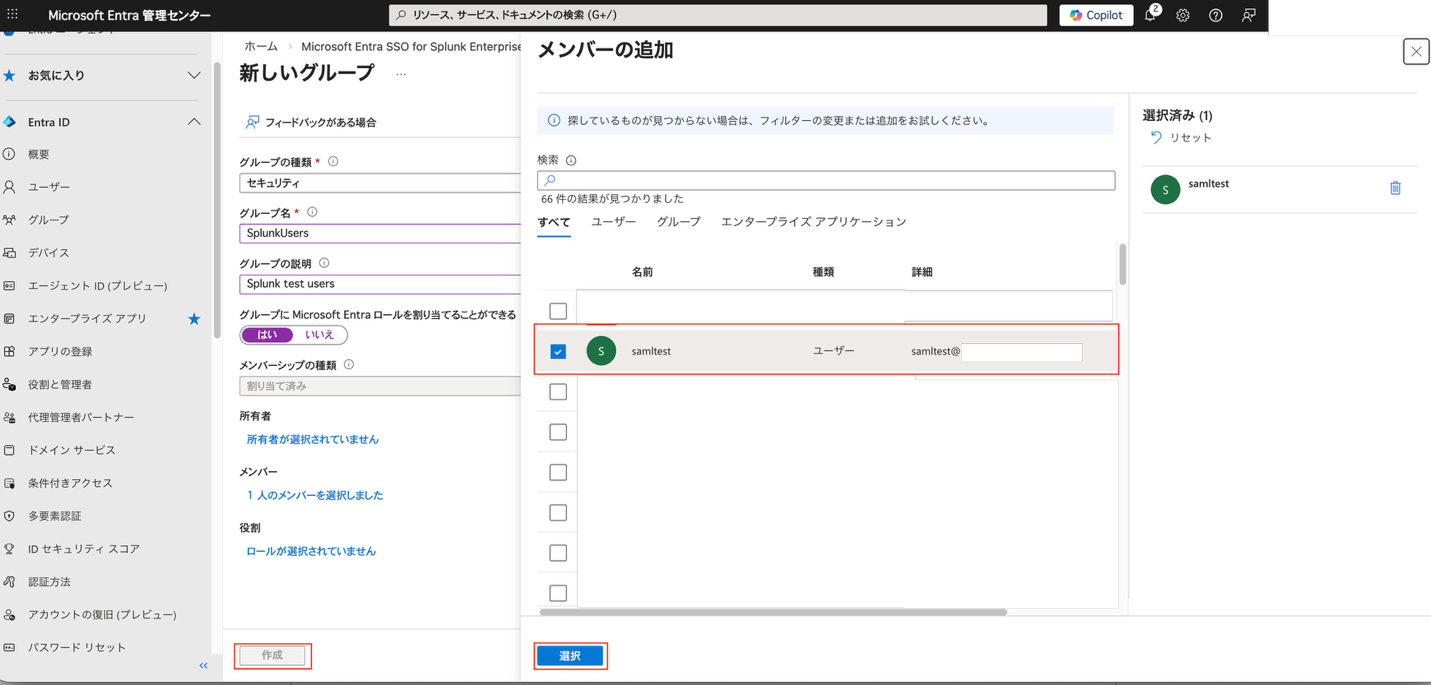

1-3. Splunk用グループ SplunkUsersの作成

- 左メニューからEntra ID → グループ

- 上部の + 新しいグループをクリック

- 新しいグループの入力:

- グループの種類:セキュリティ

- グループ名:SplunkUsers

- グループの説明:Splunk test usersなど任意

- メンバーが選択されていませんをクリックし、samltestを検索・選択して追加

- 作成でグループを作成

※後で、このSplunkUsersグループのObject IDをSplunk 側に貼り付けて、ロールマッピングに使います。

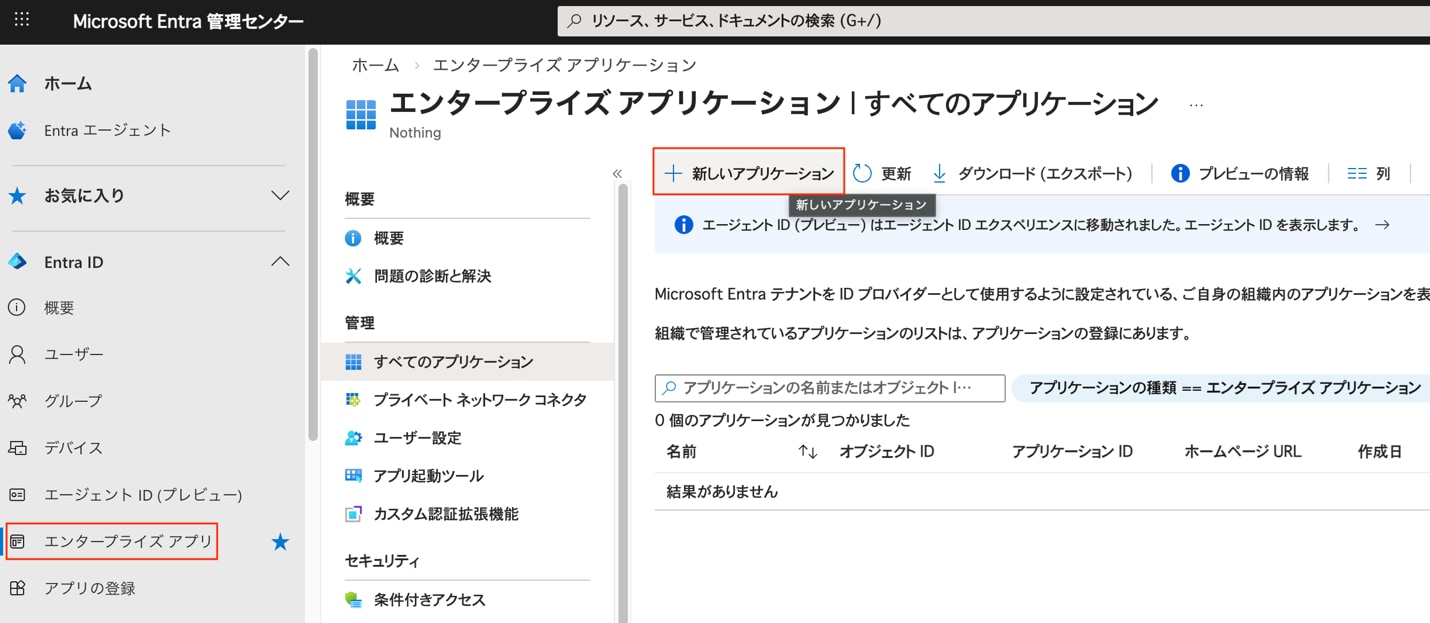

2. Entra ID :SAMLアプリの作成と基本設定

2-1. ギャラリーからアプリ追加

- 左メニューからEntra ID → エンタープライズ アプリをクリック

- 上部の + 新しいアプリケーションをクリック

- 「Microsoft Entraアプリ ギャラリーの参照」画面で検索ボックスにMicrosoft Entra SSO for Splunk Enterprise and Splunk Cloudと入力

- 検索結果から該当アプリを選択し、作成をクリック

これでEntra ID側でSplunk用のSAMLアプリのひな型が作成されました。

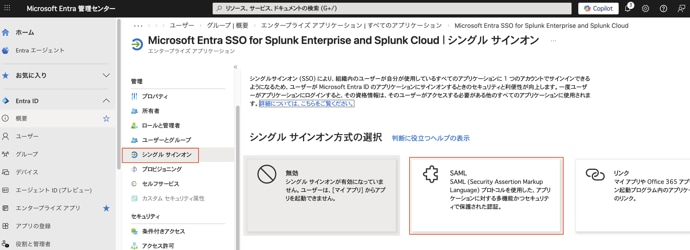

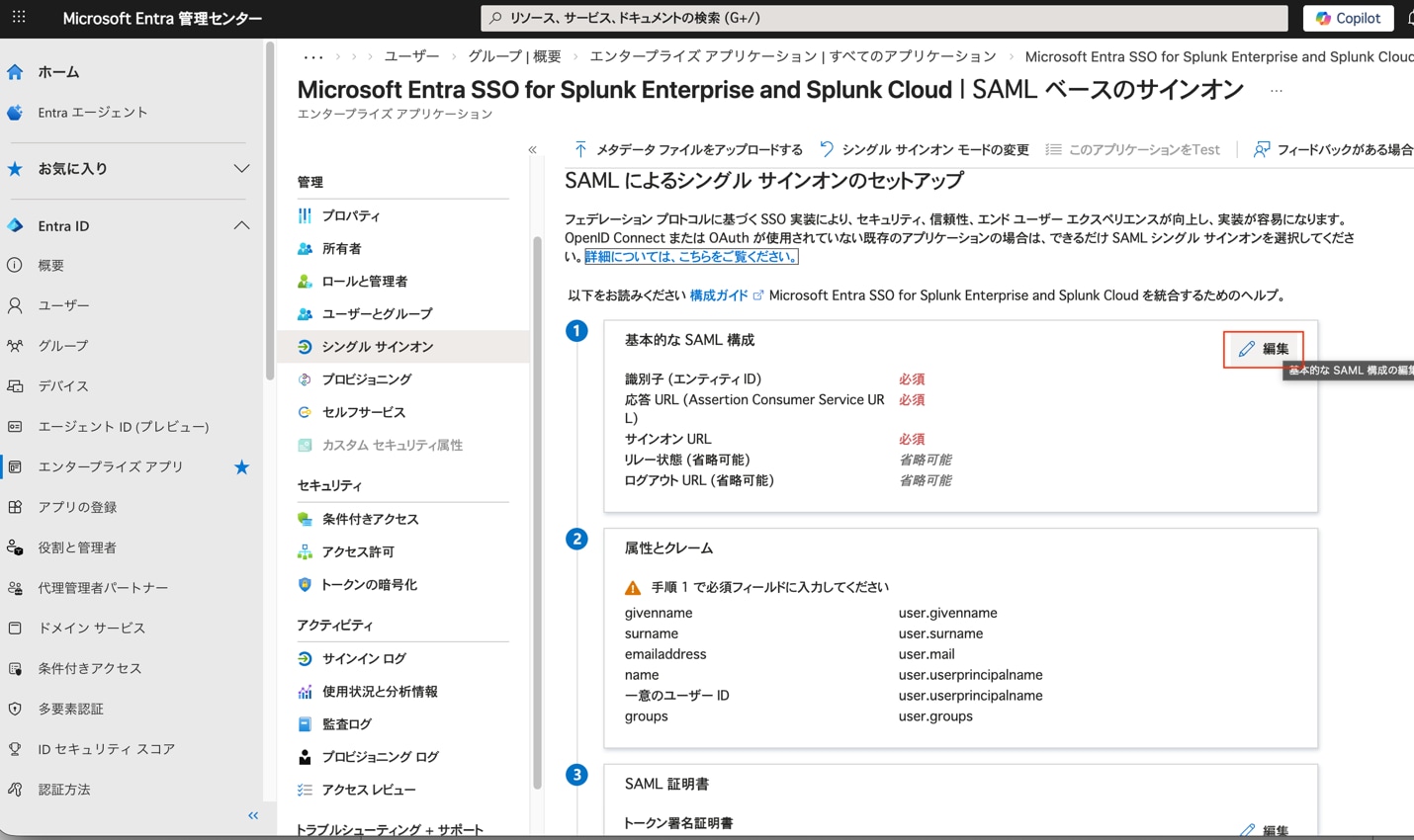

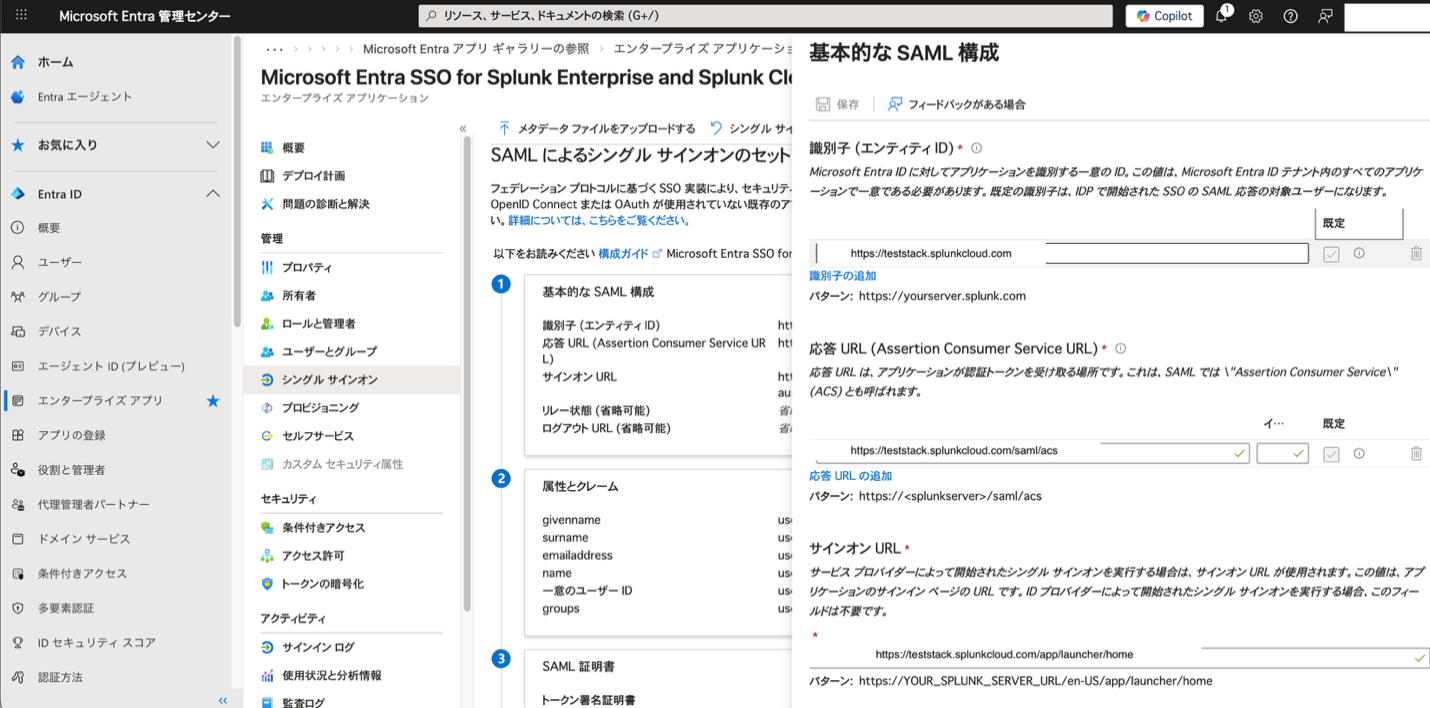

2-2. Entra ID SSOの設定(基本的なSAML構成)

- 追加したアプリの画面で、左メニューからシングルサインオンをクリック

- 「シングル サインオン方式の選択」画面でSAMLを選択

- 「SAMLによるシングル サインオンのセットアップ」ページで、基本的なSAML構成の編集(鉛筆アイコン)をクリック

- 次の3 つのフィールドを設定します。

識別子 (エンティティ ID):<SplunkServerURL>

応答URL (Assertion Consumer Service URL):https://<SplunkServerURL>/saml/acs

サインオンURL:https:///app/launcher/home

以降、例としてSplunk URLを<https://teststack.splunkcloud.com>とします。この設定値は実際のURLに置き換えてください。- 識別子(エンティティID)

<https://teststack.splunkcloud.com> - 応答URL (Assertion Consumer Service URL)

<https://teststack.splunkcloud.com/saml/acs> - サインオンURL

<https://teststack.splunkcloud.com/app/launcher/home>

- 識別子(エンティティID)

- 入力後、保存をクリック

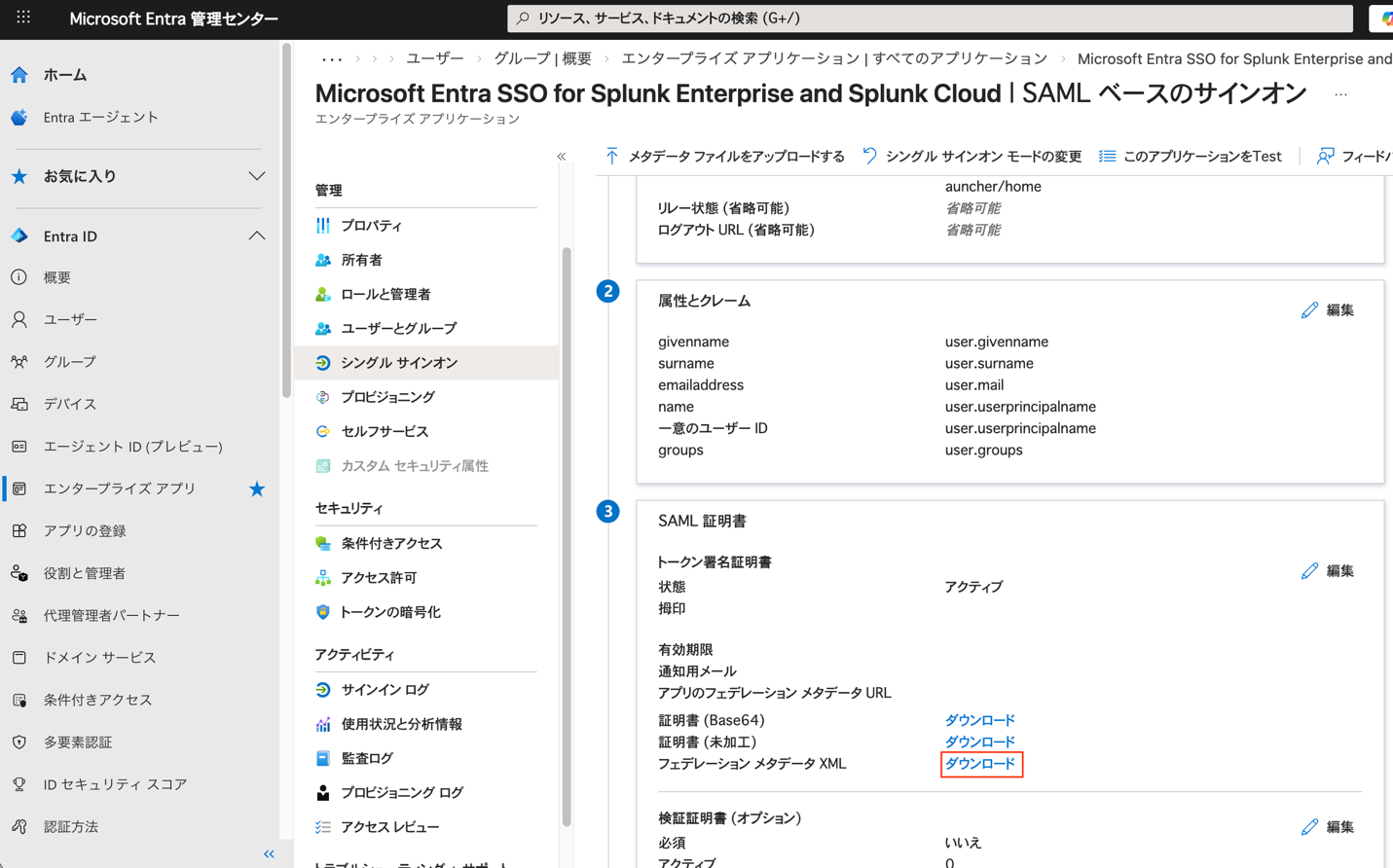

2-3. Federation Metadata XMLのダウンロード

同じページ内のSAML証明書セクションで

- フェデレーション メタデータXMLの行のダウンロードをクリック

- XMLファイルをローカルに保存 (例:splunk-entra-metadata.xmlなど分かりやすい名前に変更)

このXMLを後でSplunk CloudのSAML設定でアップロードします。

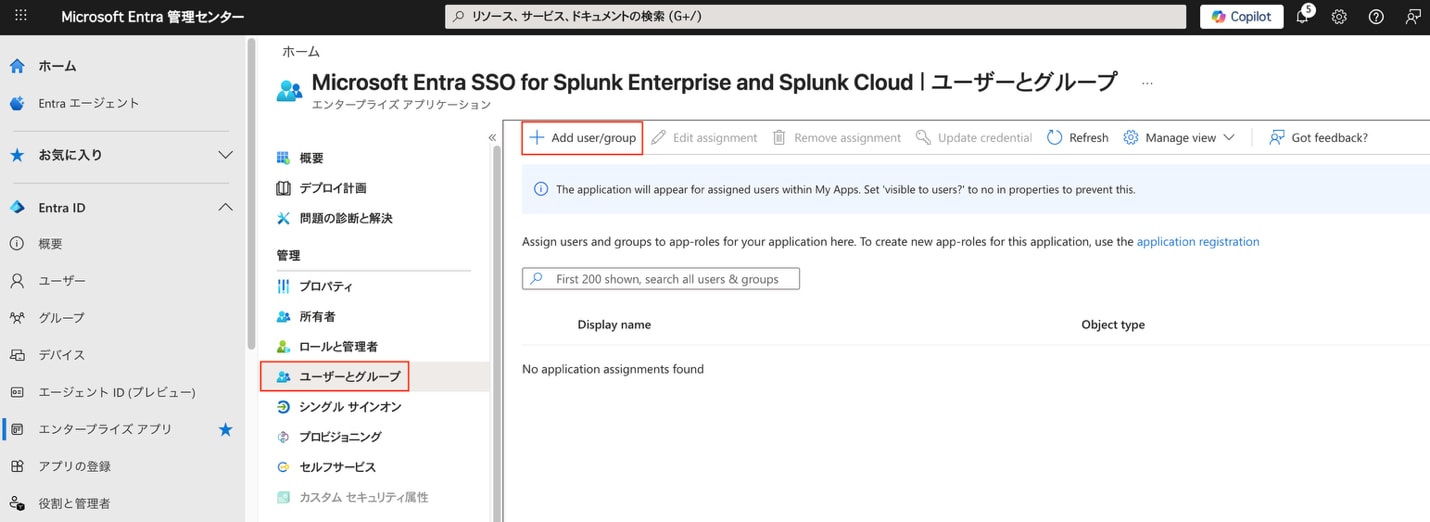

2-4. テストグループSplunkUsersをアプリに割り当てる

- アプリ画面の左メニューからユーザーとグループを開く

- 上部の + Add user/groupをクリック

- 「ユーザーとグループ」欄の選択されていませんをクリックし、 SplunkUsersを検索 → チェック → 選択

- あるいは、ユーザー samltestを割り当ててもよいです

- 割り当てをクリック

これで、samltestがこのSAMLアプリを使える状態になります。

3. Splunk:SAML認証の有効化と設定

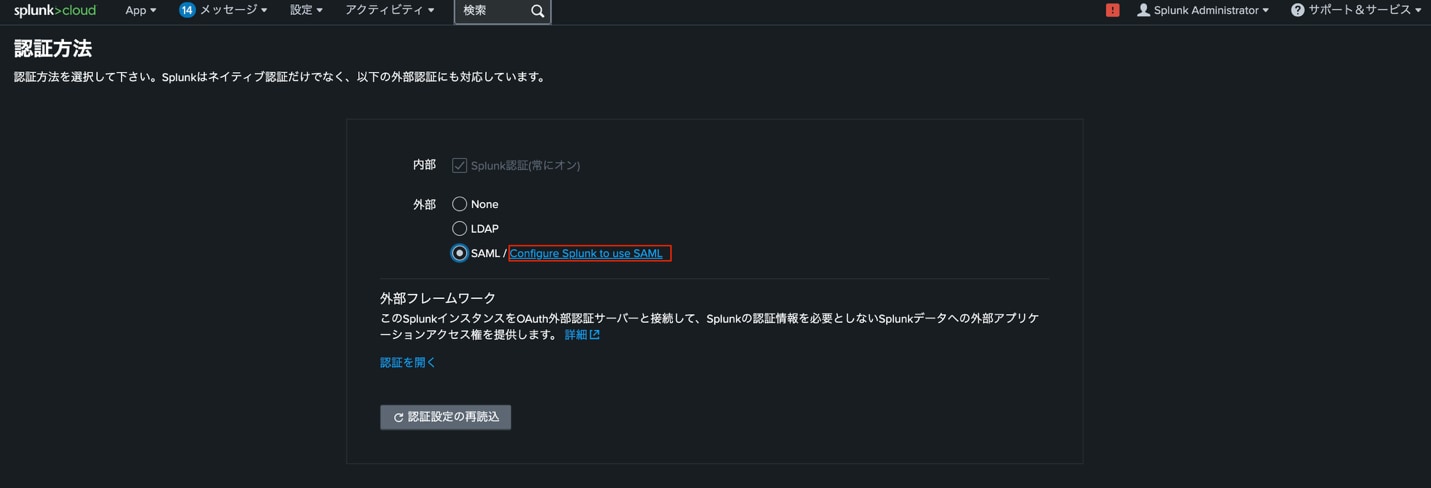

3-1. SAML認証の有効化

- Splunk Cloudにログイン

- 左上の設定 → ユーザーと認証 → 認証方法をクリック

- 認証方法の一覧からSAMLを選択

- 「Configure Splunk to use SAML」というリンクをクリック

3-2. SAML設定セクション(Splunk側)

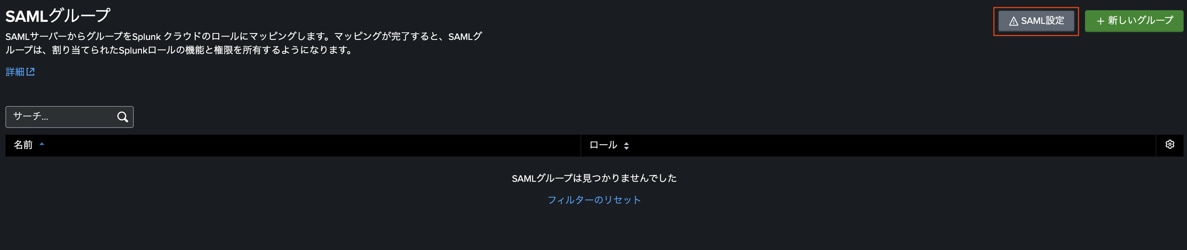

- 「SAML グループ」ページが出たら、右上のSAML設定をクリック

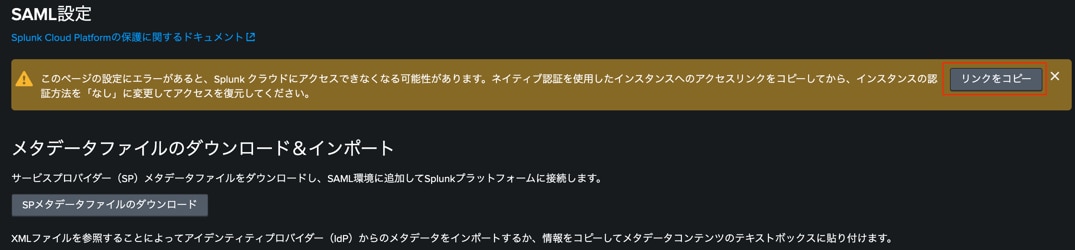

- 「メタデータファイルのダウンロード&インポート」と書かれている部分でファイルをアップロードをクリックし、先ほどEntraからダウンロードしたFederation Metadata XMLを指定(2-3参照)

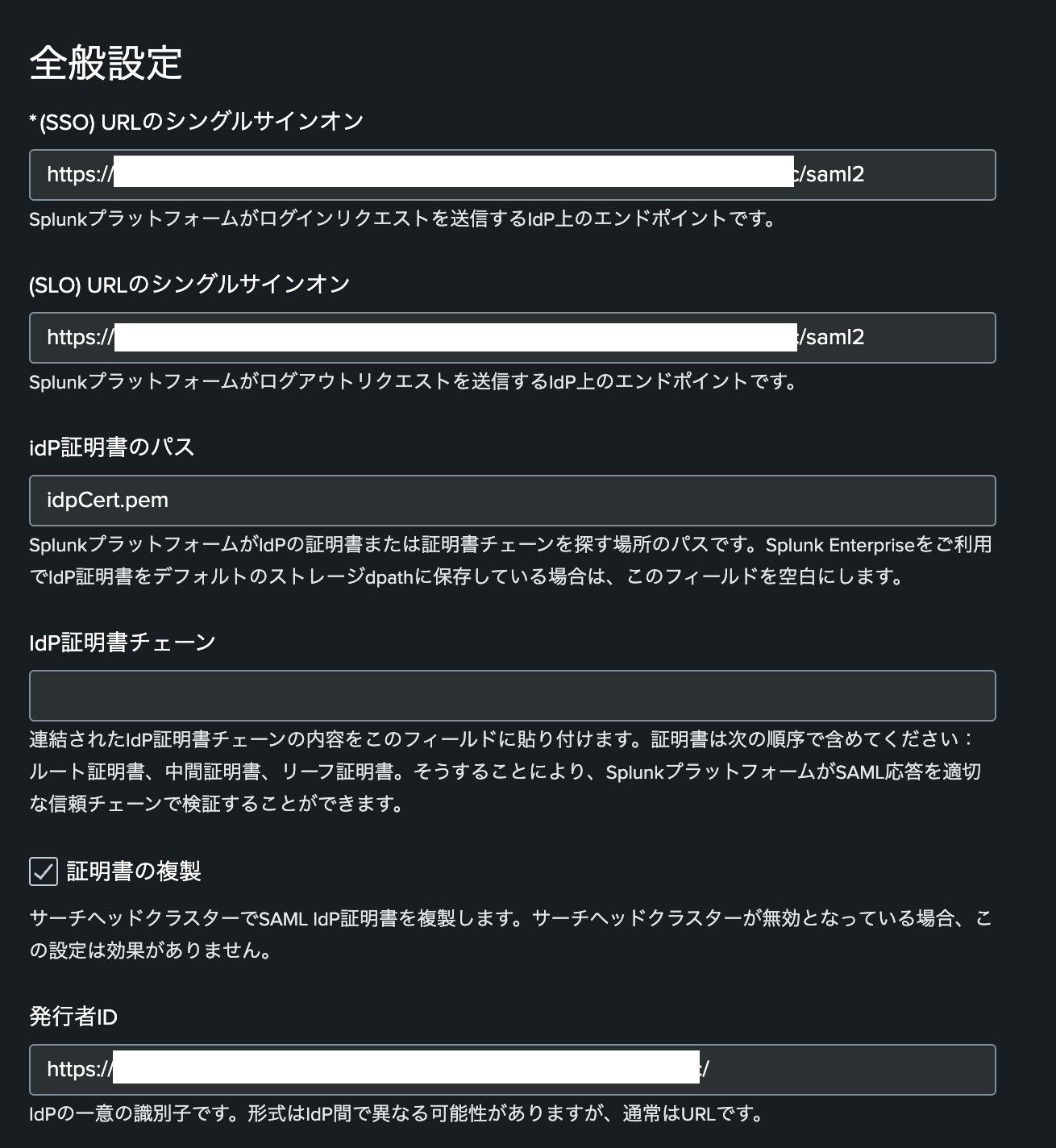

これで、URLのシングルサインオン / 発行者IDなど、IdP側の情報が自動で入ります。

また、ローカルSplunkアカウントでログインするためのリンクを控えて頂くことをお勧めいたします。このリンクから、SAMLをバイパスしてローカルのSplunkアカウントでログインすることができます。(例:https://teststack.splunkcloud.com/en-US/account/login?loginType=splunk)

参考ドキュメント:How to login into Splunk using local Splunk accounts - 全般設定の確認・補足(最新の設定値はEntraのドキュメントも確認して下さい)

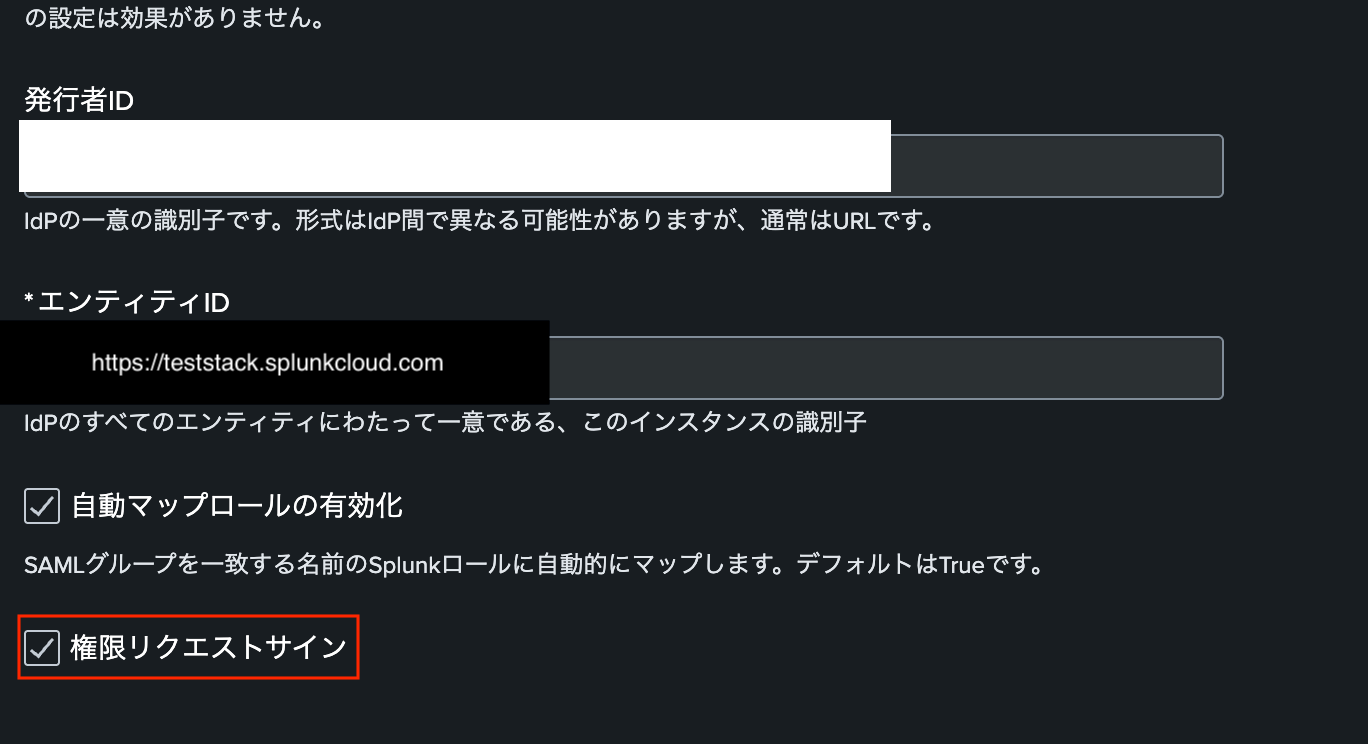

- Entity ID (SP側)

ここは「Splunk側のEntity ID」です。Entraの基本的なSAML構成の「識別子(エンティティID)」と一致している必要があります(2-2参照)。すでに Entra側に設定した値(例:https://teststack.splunkcloud.comや固有URL)を確認し、ここも同じ値にしておきます。 - 権限リクエストサイン

チェックしてオンにします。

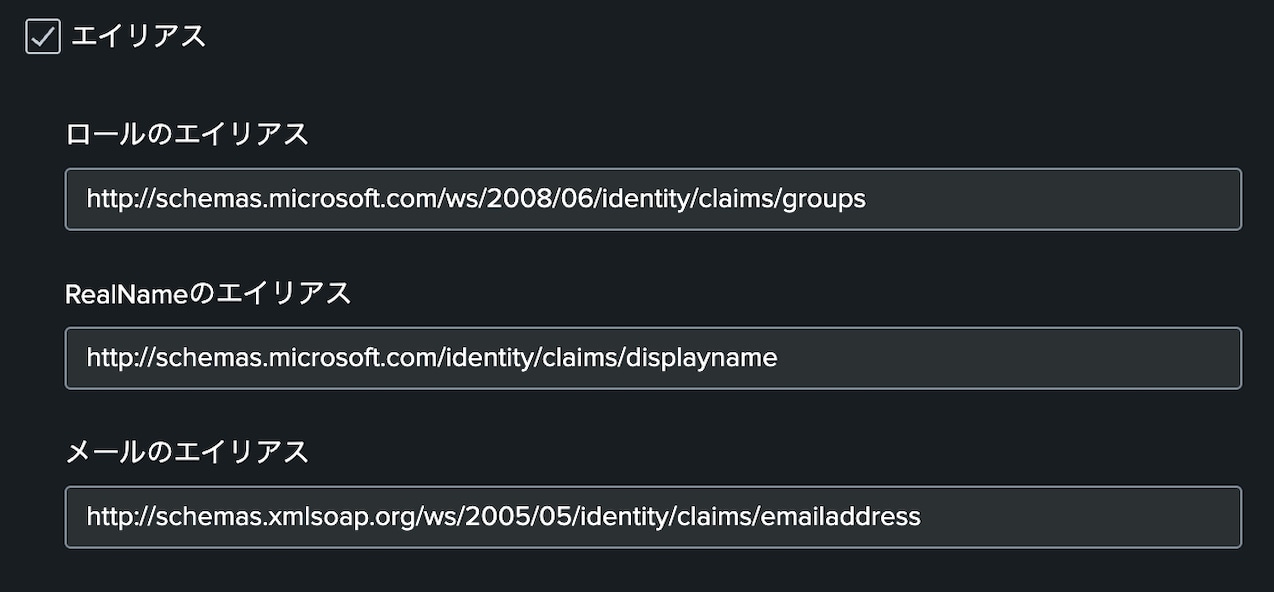

- Aliasセクション

下にスクロールし、エイリアスセクションを選択します。各属性に以下の値を入力してください

a. ロールのエイリアス:http://schemas.microsoft.com/ws/2008/06/identity/claims/groups

b. RealNameのエイリアス:http://schemas.microsoft.com/identity/claims/displayname

c. メールのエイリアス:http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- Entity ID (SP側)

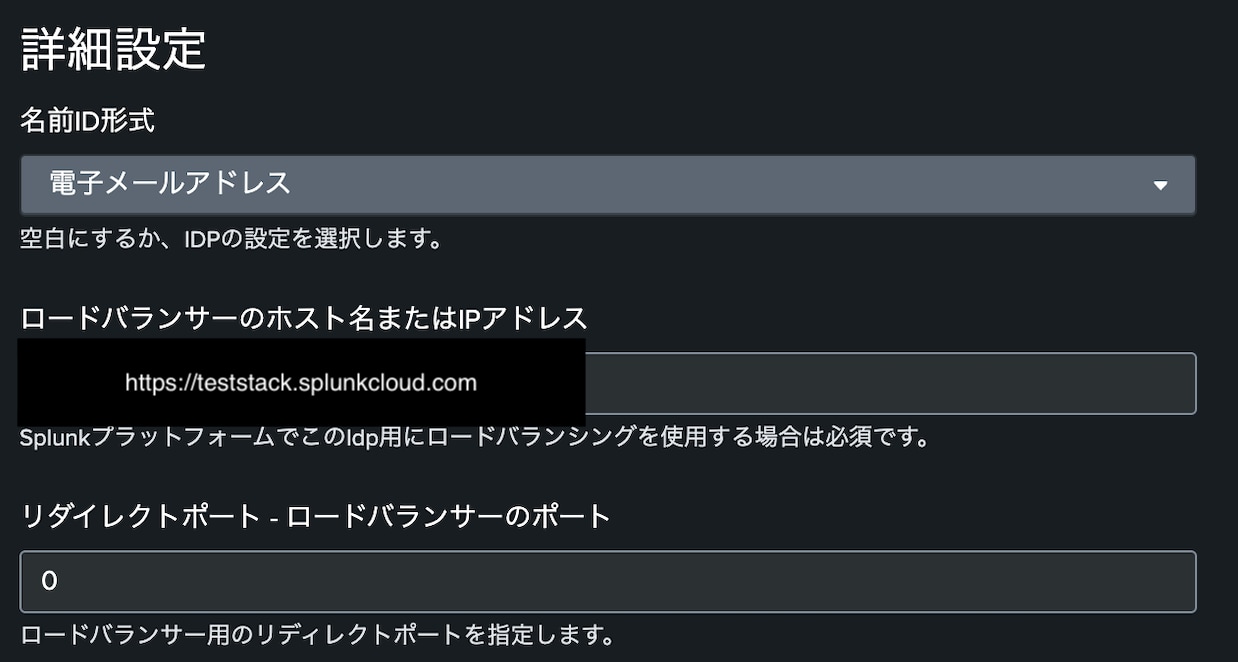

3-3. 詳細設定セクション

- 詳細設定セクションまでスクロールし、以下の手順を実行してください:

a. 名前ID形式を選択し、ドロップダウンから電子メールアドレスを選択します。

b. ロードバランサーのホスト名またはIPアドレス テキストボックスに、https://teststack.splunkcloud.comと入力します。

c. リダイレクトポート → ロードバランサーのポートを0 (ゼロ) に設定し、保存を選択します。

4. Splunkグループ連携:ロールマッピングの設定

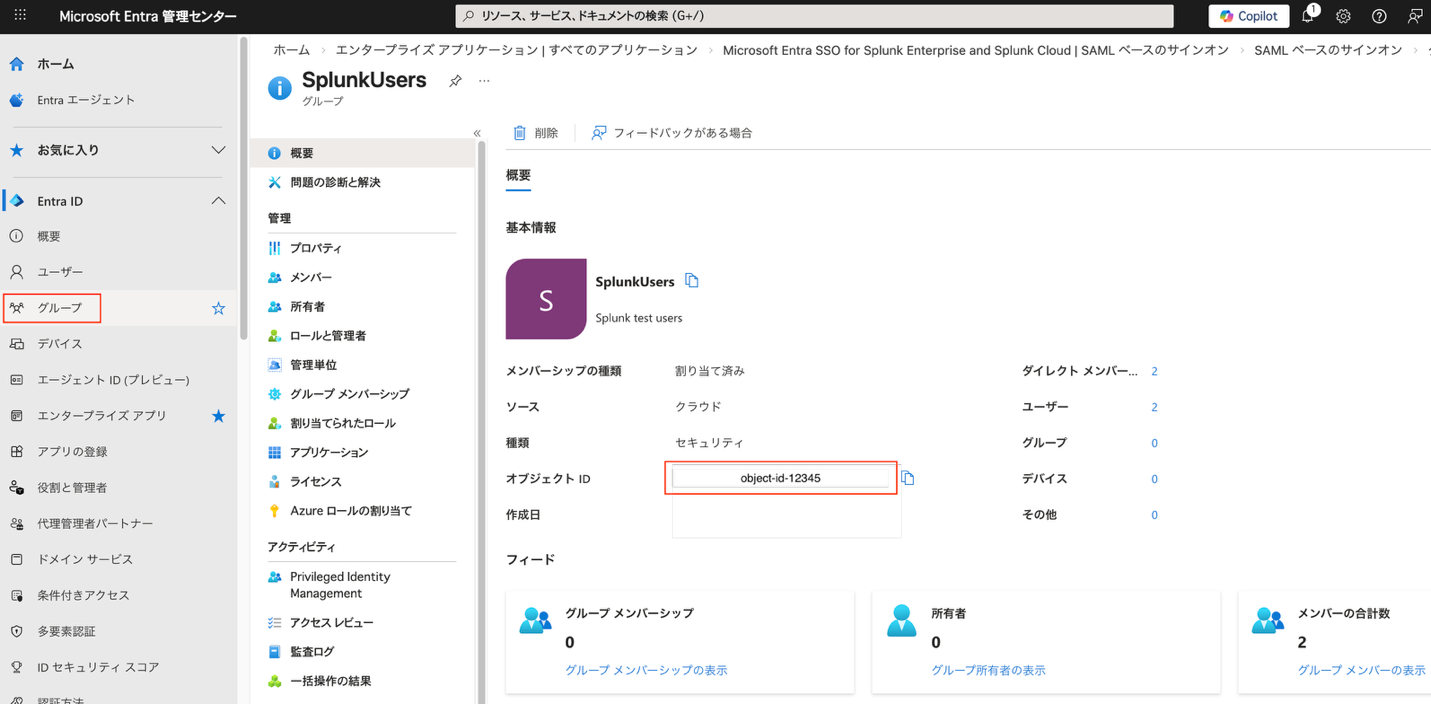

4-1. EntraでGroup Object ID (UUID)を確認

- Entra管理センターでEntra ID → グループを開く

- Splunk用グループ(例:SplunkUsers)をクリック

- 概要画面のObject ID (例:object-id-12345)をコピー

- これはグループのUUIDであり、「表示名」ではありません。

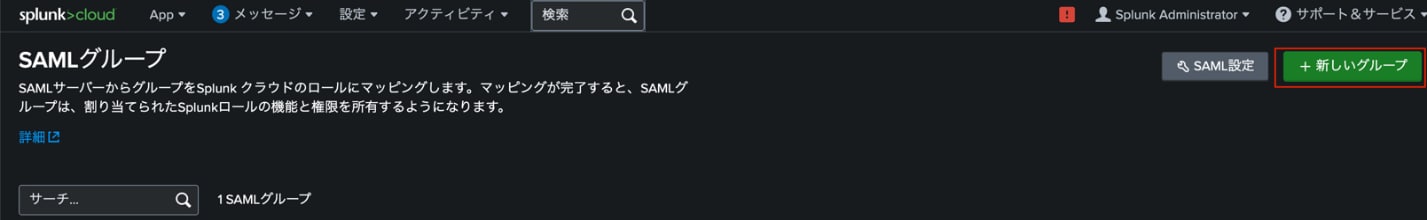

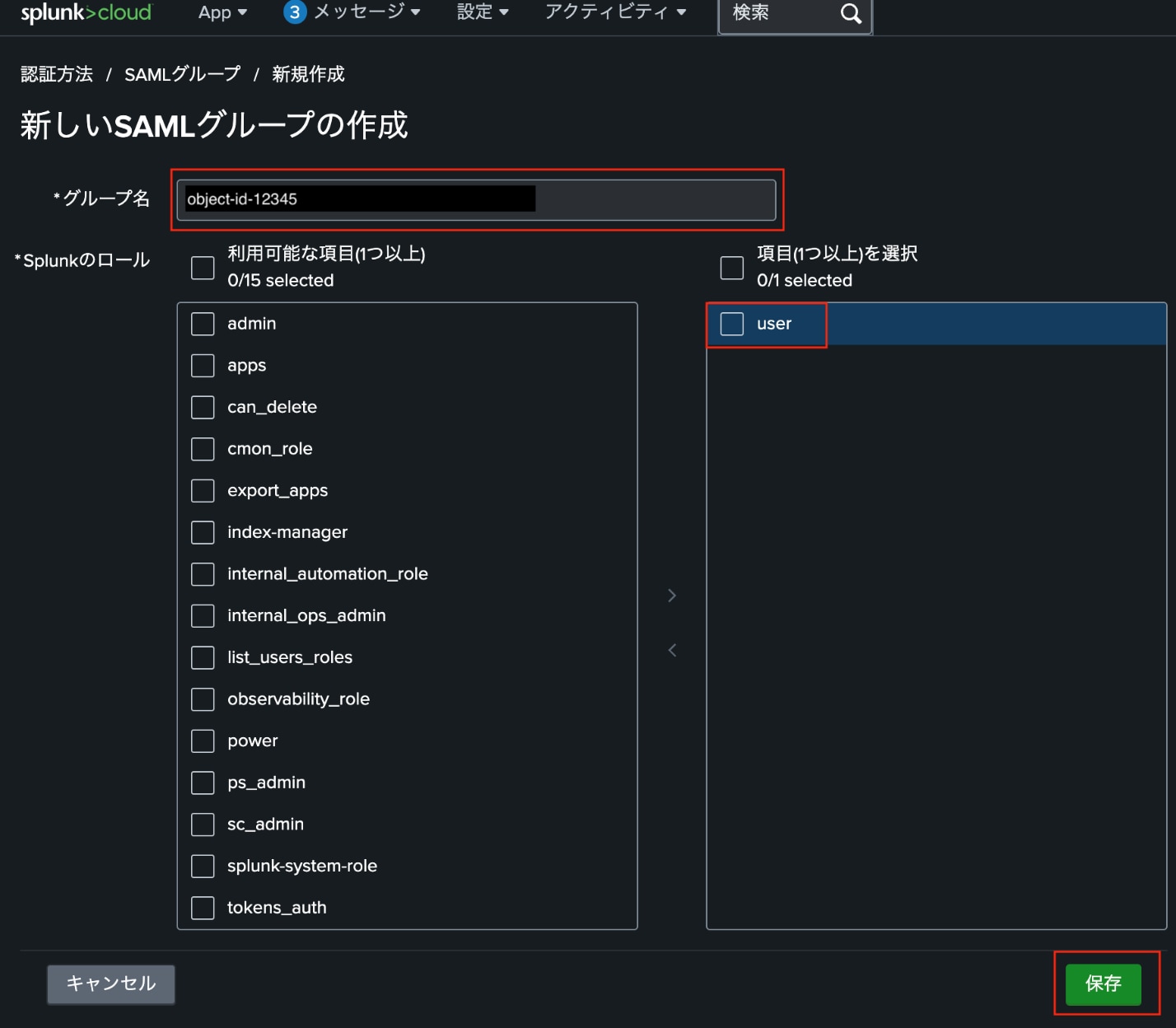

4-2. SplunkでSAMLグループ作成 & ロール割り当て

- Splunk Webで設定 → 認証方法→SAML/ Configure Splunk to use SAML → SAMLグループ へ

- 右上の 新しいグループ ボタンをクリック

- 「新しいSAMLグループの作成」ダイアログで

- Group Nameに、先ほどコピーしたGroup Object ID (UUID)をそのまま貼り付ける

- 下部のロール選択で、付与したい Splunk ロールを選択

今回はuserを選択します。- 例:

- user…通常ユーザー

- admin…管理者

- 保存をクリック

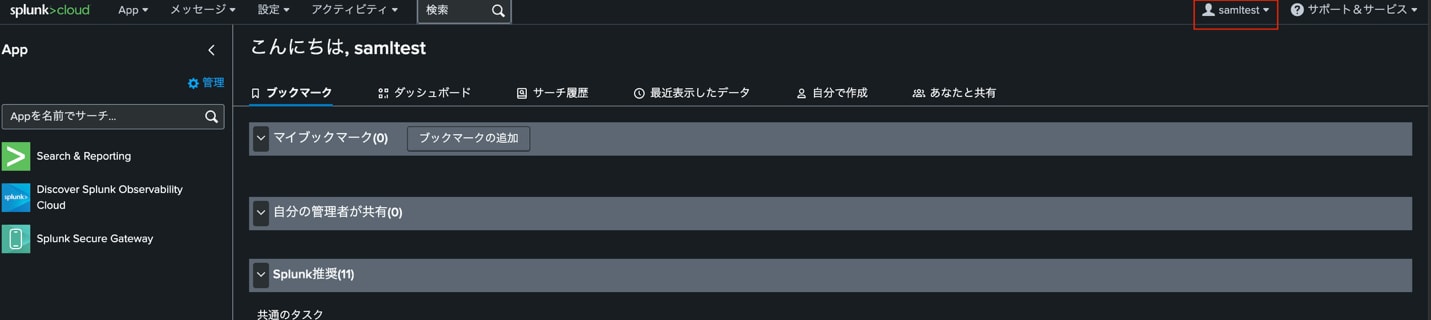

以上の設定で、Microsoft Entra IDのアカウントを使用してSplunk Cloudへシングルサインオンする準備が整いました。

実際にtestsamlユーザーでログインを試し、正しくSplunkのホーム画面が表示されるか、適切なロールが割り当てられているかを確認してみましょう。

また、adminでSplunkにログインすると、設定 → ユーザーと認証 → ユーザーからSAMLユーザーであるsamltestを確認することができます。

SAML連携を活用することで、セキュリティレベルを維持しつつ、運用負荷を大幅に軽減することが可能です。設定に関する不明点や、より詳細なカスタマイズについては、公式ドキュメントも併せてご参照ください。

参考ドキュメント

より詳細な仕様や最新情報については、以下の公式ドキュメントをご参照ください。

- Microsoft:チュートリアル:Microsoft Entra SSOとSplunkEnterprise、Splunk Cloudの統合

- Splunk:Microsoft Azure ADまたはAD FSをIDプロバイダーとして使用してSSOを設定する

おわりに

この記事が、複雑に見えるSSO連携の第一歩を理解する助けになれば幸いです。