能動的サイバー防御(ACD)への備え

2025年5月、「サイバー対処能力強化法」及び「同整備法」が成立・公布されました。同年7月には内閣官房に司令塔として「国家サイバー統括室(NCO)」が発足し、日本のサイバーセキュリティ政策は大きな転換点を迎えました。施行は公布から1年6カ月以内——2026年中が目標です。今こそ、この法律が自社のサイバーセキュリティ運用に何をもたらすかを理解しておく好機です。

なぜ重要なのか?

サイバー攻撃による重要インフラの機能停止や機微情報の窃取は、国家を背景とした形でも平素から行われており、安全保障上の大きな懸念となっています。さらに、武力攻撃の前から偽情報の拡散を通じた情報戦が展開されるなど、軍事的・非軍事的手段を組み合わせたハイブリッド戦が現実のものとなっています。

NCOの年次報告「サイバーセキュリティ2025」が示す国内の実態はより具体的です。2024年度には、中国の関与が疑われる攻撃グループ「MirrorFace」による機微情報の窃取、北朝鮮を背景とする「TraderTraitor」による暗号資産窃取、複数の重要インフラに渡るDDoS攻撃(2024年12月〜2025年1月)などが発生しました。政府機関への不審な通信の検知・通報件数は2021年度の41件から2024年度の238件へと急増し、重要インフラのインシデント報告におけるサイバー攻撃の割合は50.3%を超えています。

そもそも能動的サイバー防御とは何か?

従来のサイバーセキュリティ対策は「被害を受けてから対応する」受動的な体制が中心でした。しかし近年のサイバー攻撃は、ゼロデイ脆弱性を悪用した高度な侵入、侵入後の長期潜伏など、従来の防御では対処が困難なほど巧妙化しています。 能動的サイバー防御とは、国・基幹インフラ等に対する安全保障上の懸念を生じさせる重大なサイバー攻撃のおそれがある場合に、被害が発生する前に未然排除・被害拡大防止を行うことを指します。具体的には、通信情報の分析による攻撃インフラの実態把握、そして攻撃者サーバへのアクセス・無害化措置が可能となります。アクセス・無害化措置は警察と防衛省・自衛隊が共同で実施する体制が構築され、NCOが総合調整機能を担います。

これは「検知して報告する」体制から「検知したら能動的に止めに行く」体制への、歴史的な転換です。欧米主要国では既にこうした制度が整備されており、日本もその水準に対応能力を引き上げることがサイバーセキュリティ戦略の目標として明記されています。

この法律は自社に適用されるか?

能動的サイバー防御法の直接的な義務対象となる「基幹インフラ事業者」は、電気・ガス・石油・水道・鉄道・貨物自動車運送・外航貨物・港湾運送・航空・空港・電気通信・放送・郵便・金融・クレジットカードの15業種です。

ただし、リスクにさらされる主体はこれらにとどまりません。2025年度にはNCO主導で重要インフラ15分野を対象とした全分野一斉演習が実施されており、重要インフラ統一基準の新規策定とPDCAサイクル構築による分野全体のセキュリティ水準の引き上げが進められています。その背景には、DXの浸透によってサイバー攻撃の標的・被害が政府機関・重要インフラにとどまらず急速に多様化・複雑化しているという現実があります。

NCOのサイバーセキュリティ戦略は、攻撃の標的となりうる幅広い主体に対し適切な対策を求めていく方針を明確にしています。サプライチェーンを通じて基幹インフラ事業者と取引関係にある企業は、直接の義務対象でなくても、情報提供の要請や対策水準の確認を求められる可能性があります。

能動的サイバー防御法の新たな義務

法律は4本柱で構成されています。①官民連携の強化、②通信情報の利用、③アクセス・無害化、④組織・体制整備——です。民間企業への影響が特に大きいのは①と②です。

官民連携の強化:基幹インフラ事業者には特定重要電子計算機の事前届け出とインシデント発生時の政府報告が義務付けられます。サイバー攻撃への有効な対処には数分・数十分というタイムスケールでの迅速な対応が必須であり、報告の自動化技術の活用も求められています。新法に基づく官民協議会を通じ、国から積極的な脅威情報が提供されるとともに、官民双方向の情報共有基盤が整備されます。

通信情報の利用:攻撃者がC2サーバを通じて国外のボットに指令を送るという攻撃の実態を踏まえ、国内通信事業者が扱う通信情報を政府が収集・分析できる仕組みが整備されます。分析対象はコミュニケーションの本質的内容ではない情報(通信機器の識別情報、動作指令情報等)に限定されており、独立機関「サイバー通信情報監理委員会」による監督の下で運用されます。

企業が最低限備えるべき対応領域は以下の通りです。

- 特定重要電子計算機の特定と事前届け出

- 政府への速報・本報告フローの整備(数分・数十分単位を想定した自動化)

- 通信ログの保存・管理体制の整備

- サプライチェーン全体を含めたリスク管理の強化

- セキュリティ対策の水準を可視化・確認する制度への対応

Splunkはどう役立つか?

NCOのサイバーセキュリティ戦略が定義する「能動的防御」の要件——早期検知、数分単位の報告、通信情報の分析、官民情報共有——は、Splunkが日本市場で提供してきたユースケースと直接対応しています。

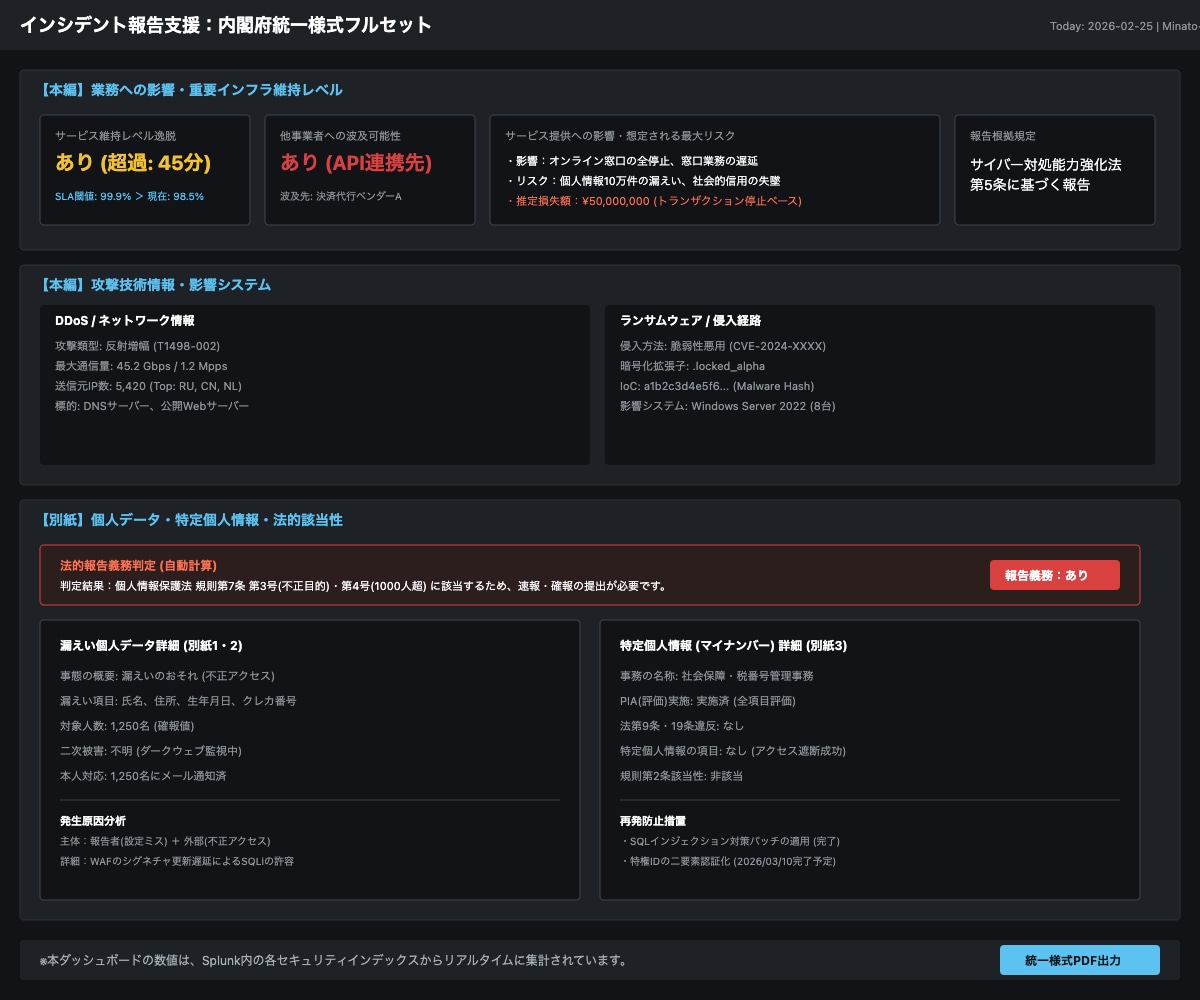

インシデント報告の自動化:Splunkのアラート、ワークフロー自動化、ダッシュボード化により、検知から政府報告に必要な証跡収集までを迅速に完了できます。

LotL・APT攻撃の検知:NISCは2024年6月、Living Off the Land戦術を含む高度な攻撃手法への注意喚起を発出しました。LotLはマルウェアを使わず正規ツールを悪用するためシグネチャ検知をすり抜けますが、SplunkのSPLによる行動分析・ML検知はこうした攻撃の早期捕捉に有効です。MirrorFaceのような長期潜伏型APTにも同様に対応できます。

官民情報共有基盤:SplunkのSTIX/TAXII対応の脅威インテリジェンス共有機能を活用することで、NCO・警察庁・ISACとの構造化された情報連携を実現できます。

図:Splunk上に構築した内閣府統一様式対応のインシデント報告ダッシュボード(デモ)

直接の義務対象でない企業にも影響があるか?

社会全体のデジタル化の進展やサプライチェーンの複雑化により、あらゆる主体がサイバー攻撃に直面するリスクが高まっています。NCOはランサムウェア攻撃についても、VPN機器等の管理不十分が一因であるとして、サプライチェーン全体での資産管理、多層防御、事業継続計画の整備を強く求めています。

これは新たな規制コストではなく、信頼される事業者として選ばれる機会です。NCOのサイバーセキュリティ戦略は「多様な主体の連携」を基本原則として掲げており、国が主導しながらも官民一体で取り組む方針を明確にしています。

今後のステップ

NCOのサイバーセキュリティ戦略は今後5年の期間を念頭に置いています。施行は2026年中。しかし戦略の実行はすでに始まっています。

Splunkは、能動的サイバー防御法への対応支援として、基幹インフラ事業者向けの準備状況アセスメントや体制整備のご相談を承っています。まずはお気軽にお問い合わせください。

Splunk Service Japan 国家安全保障部長 仲間 力