客戶案例

SFBLI 使用 Splunk Attack Analyzer 提高效率並強化資訊安全狀態

我們目前的沙盒所能做到的與 Splunk Attack Analyzer 為我們進行的,可說是天壤之別。

75%

減少分析時間

70%

減少檔案掃描時間

客戶案例

有了 Splunk Attack Analyzer 與 Splunk SOAR,Splunk SOC 僅僅只要 7 分鐘的平均偵測時間 (MTTD) 就能發現網路釣魚攻擊

Attack Analyzer 是少數我們的應變人員非常喜歡使用的工具,他們知道可以將這項工具用到極限,工具仍然正常運作。若要處理一些奇怪、模糊和未知的情況,Attack Analyzer 是我們想釐清疑點時會優先使用的重要工具。

90%

更快速解決網路釣魚警示

功能

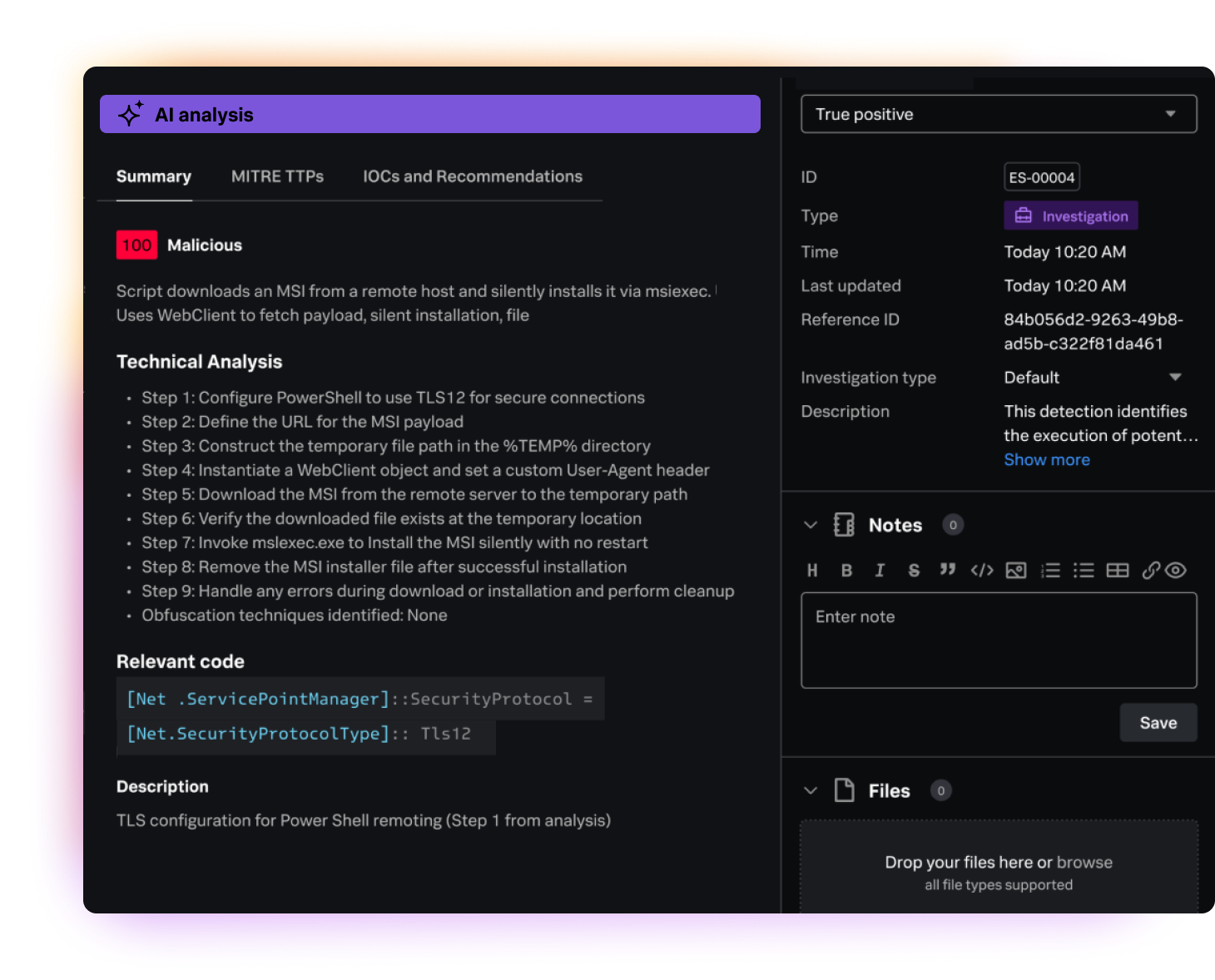

縮短調查和回應的時間

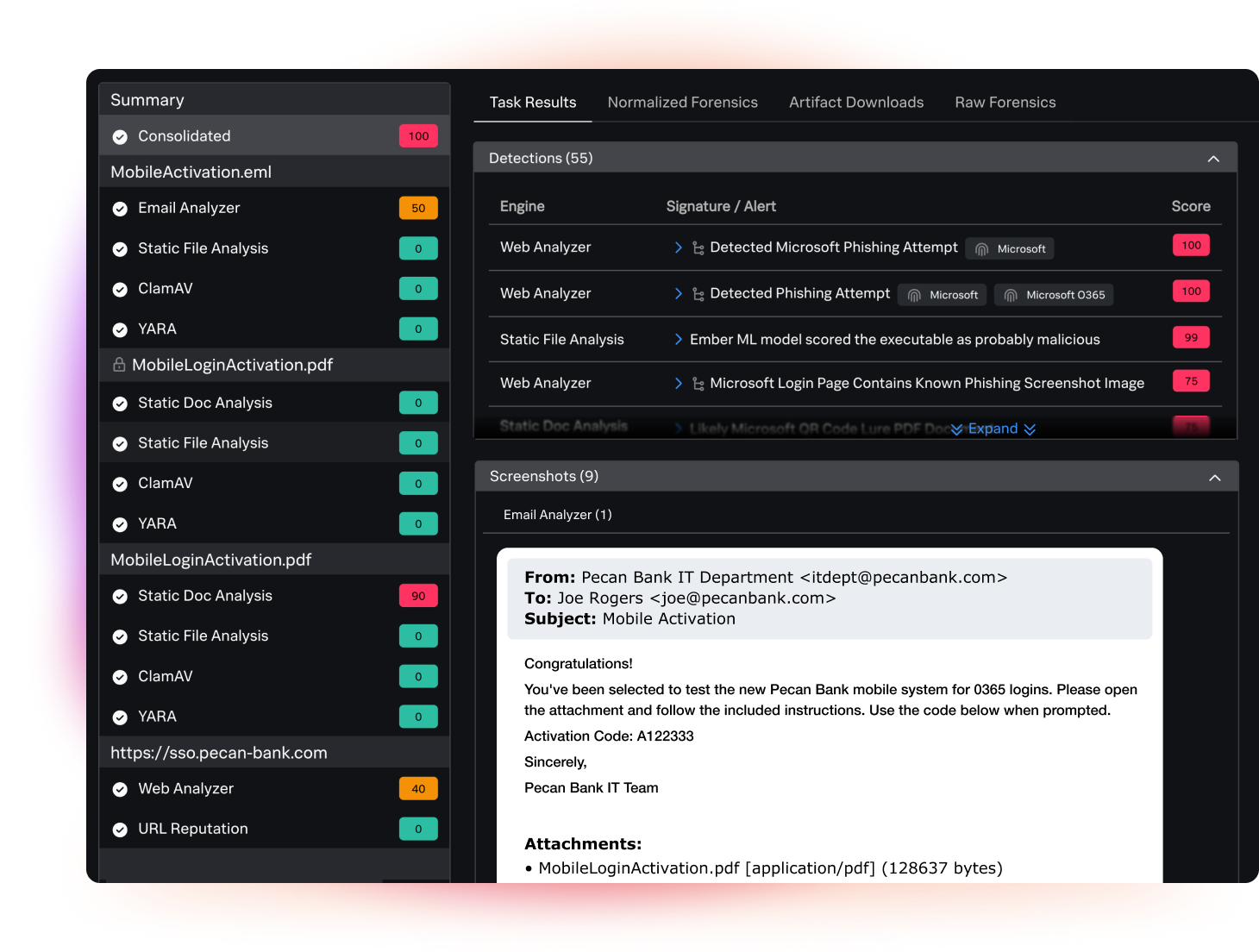

提供分析師需要的背景資訊,讓他們能快速瞭解事件的全貌,並決定適當的應對措施。

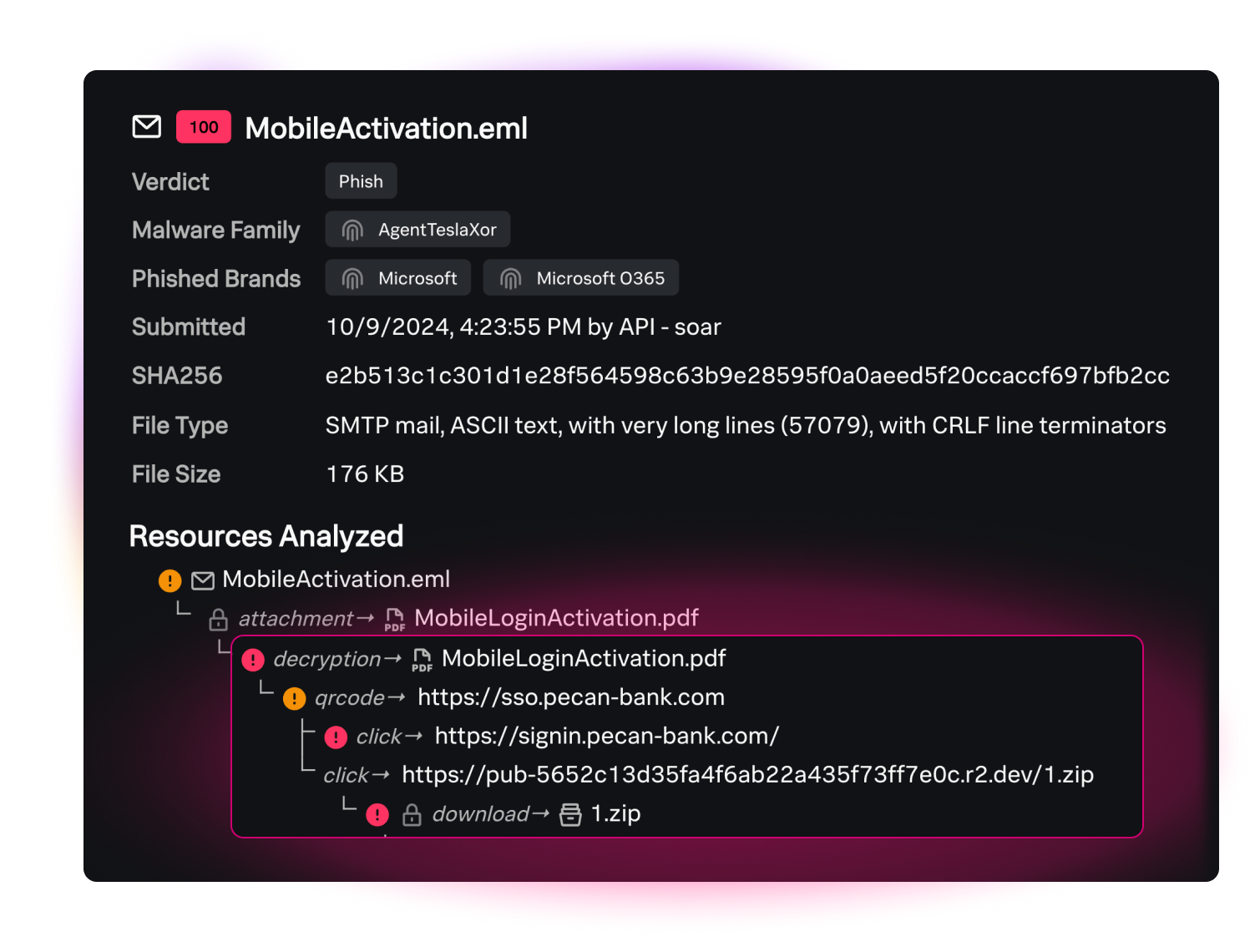

追蹤並分析複雜的攻擊鏈

將攻擊鏈視覺化,無須安全性分析師執行手動工作流程。

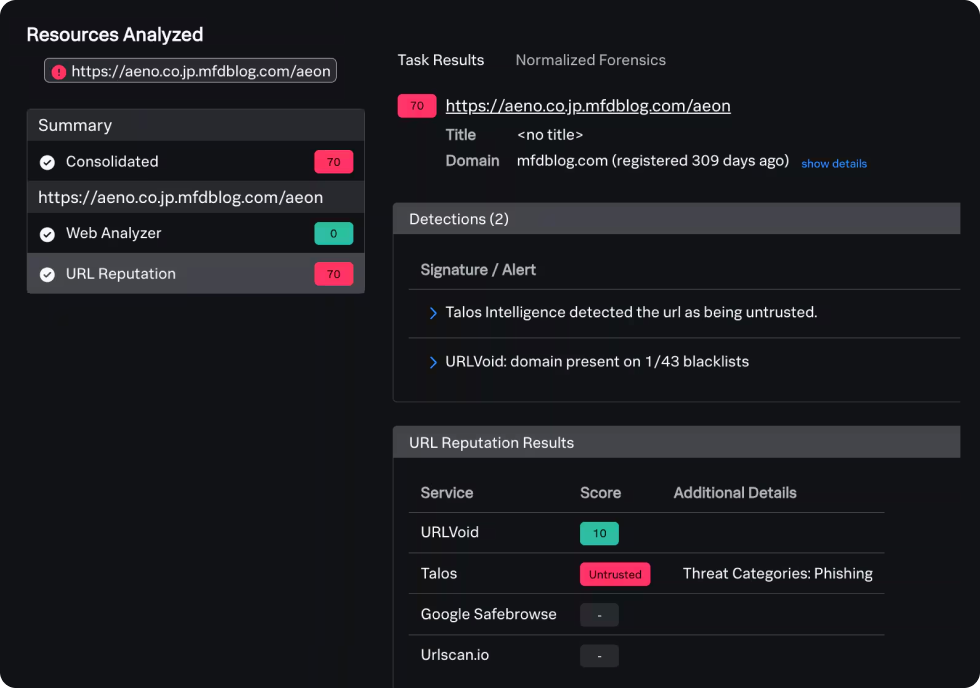

檢視詳細的威脅鑑識

存取攻擊的技術詳細資訊,包括自報告之日起威脅成品的時間點封存。

與惡意內容互動

在 Splunk Attack Analyzer 中順暢地產生專一、不可歸屬的環境,以便在不影響企業安全的情況下,存取惡意內容、URL 和檔案。

直接與 Splunk SOAR 整合

將完整端對端威脅分析和回應工作流程完全自動化。

存取完整的 API

將威脅資料整合到其他平台。