Le Lundi avec Landy : Splunk Connect for SNMP

Le lundi avec Landy est le nom de notre série de podcasts vidéo dédiés à l’ITOps et à l’observabilité. L’objectif ? Vous proposer un contenu pertinent en 15 minutes maximum, sur des thématiques variées : découverte de produits Splunk, sujets techniques, expériences clients…

Aujourd’hui, nous allons laisser de côté les composants de la suite d’observabilité pour nous intéresser de plus près aux sources de données et, plus particulièrement, au SNMP (Simple Network Management Protocol ou en français « protocole simple de gestion de réseau »)

Pourquoi nous intéresser au SNMP ?

Tout simplement parce que nos clients disposent encore d’équipements réseau gérés par SNMP et qu’ils souhaitent tout naturellement pouvoir exploiter les métriques collectées. Le problème ? Si Splunk était déjà capable de récupérer les messages envoyés (les traps), nos solutions n’ont pas toujours été en mesure de les interroger. À défaut de moteur de polling propre, nous devions en effet recourir à des outils tiers. Mais ça, c’était sans compter sur Splunk Connect for SNMP (SC4SNMP).

Le SC4SNMP en quelques points clés

De manière très synthétique, SC4SNMP est un composant :

- open source ;

- capable d’interroger les équipements (polling) et de récupérer les traps ;

- disponible sur GitHub ;

- inclus dans toutes les licences de Splunk ;

- sous forme de conteneurs Kubernetes ;

- supporté par Splunk.

Maintenant que vous avez compris le principe, il est temps de passer à la pratique ! Mais avant cela, jetons un œil à la manière dont se présente SC4SNMP. Dans mon cas, l’accès est tout simple, puisque l’outil est installé sur la même machine que Splunk Core.

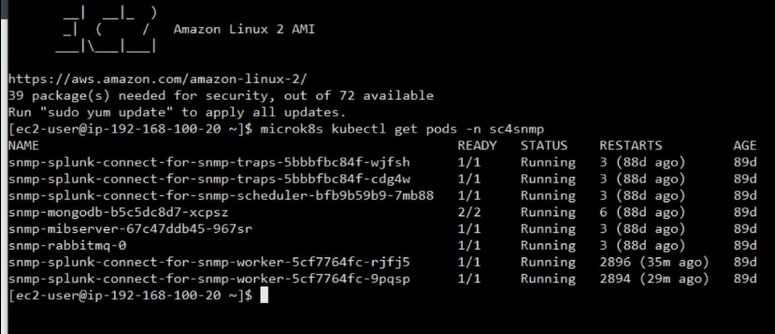

J’ai lancé une petite commande pour vous montrer que SC4SNMP repose sur plusieurs pods, chacun ayant une fonction bien définie (écoute des traps, ordonnanceur, système de polling, gestion des mibs). Cet environnement Kubernetes peut bien évidemment être personnalisé de manière à améliorer la redondance et la scalabilité.

Configuration de SC4SNMP

Voyons maintenant comment SC4SNMP est configuré dans Splunk.

Étape 1 : installer Config Explorer

Pour commencer, je vous recommande d’installer l’application Config Explorer, qui vous permet d’éditer n’importe quel fichier de configuration.

Étape 2 : configurer SC4SNMP depuis Config Explorer

Dans le menu de l’application, il vous suffit de cliquer sur SC4SNMP puis « values.yaml » pour décrire votre configuration. L’idée est simple : définir les éléments que vous souhaitez récupérer ainsi que l’emplacement où vous souhaitez les envoyer. Un peu comme un « passe-plat » !

Pour la destination, c’est du Splunk :

- une adresse IP ;

- un protocole ;

- un token HEC ;

- un port 8088 par défaut.

Et c’est tout.

Pour aller chercher la donnée, les informations se trouvent sous « inventory ». Il s’agit notamment :

- des adresses IP ;

- du port UDP;

- de la version du SNMP que l’on veut interroger ;

- de la communauté ;

- de la fréquence d’interrogation.

Et les possibilités ne s’arrêtent pas là ! Vous pouvez aussi définir des politiques, des profils et bien d’autres paramètres pour personnaliser davantage votre configuration.

Étape 3 : ajouter l’adresse IP de votre routeur

Il ne vous reste qu’à ajouter l’adresse IP de votre routeur avant de relancer SC4SNMP pour que la mise à jour de la configuration soit opérationnelle. Vous pouvez dès à présent exploiter vos données SNMP.

Exploiter ses métriques SNMP

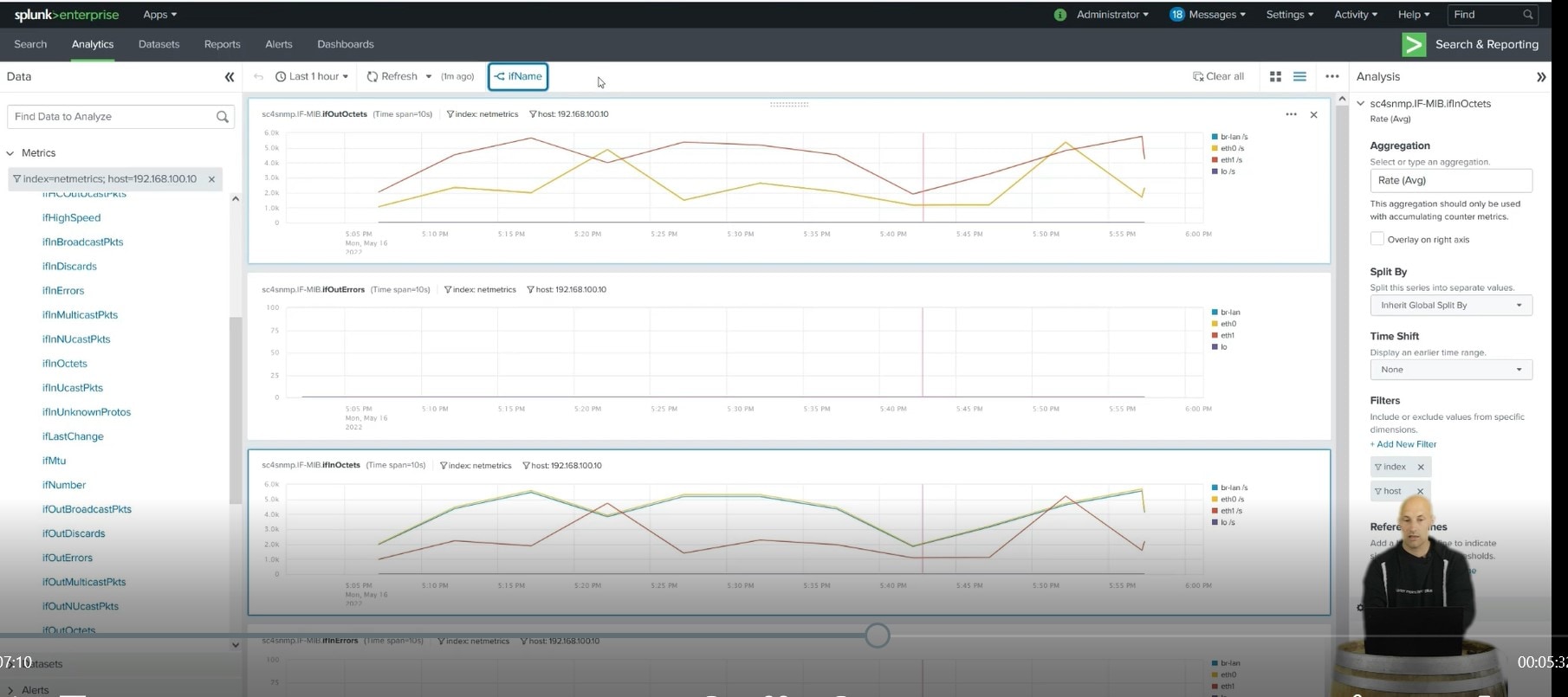

Retour dans Splunk pour visualiser les métriques collectées. Le SNMP vous permet également d’accéder à des données brutes au format texte, mais ce n’est pas ce qui m’intéresse pour le moment.

Pour surveiller la bande passante de mon installation et les erreurs qui surviennent sur l’interface, je me rends donc dans le Metric Explorer. Je sélectionne le bon index ainsi que l’adresse IP et la dimension ; dans mon cas : l’hôte.

Après avoir appliqué ces filtres, vous accédez à un grand nombre de données. Il suffit alors de choisir les métriques que vous souhaitez superviser et de faire quelques ajustements (type d’agrégation, fractionnement par interface, période observée, etc.) pour obtenir des graphiques correspondant exactement à vos besoins.

Mais ce n’est pas tout ! Une fois que vous avez défini les données que vous souhaitez observer, vous avez encore la possibilité d’enregistrer ces métriques sous forme de tableau de bord, auquel vous pourrez ensuite ajouter des menus. Vous n’aurez plus qu’à éditer votre dashboard et à ajouter tous les éléments nécessaires pour traiter vos données SNMP en toute simplicité. Bref, pour profiter de tous les avantages de Splunk.

Visualiser les données avec ITSI

Penchons-nous maintenant sur les données brutes. Un petit coup d’œil à l’index des événements me permet déjà d’accéder à quelques informations de bases au format texte (JSON), comme le type de routeur, la localisation, etc.

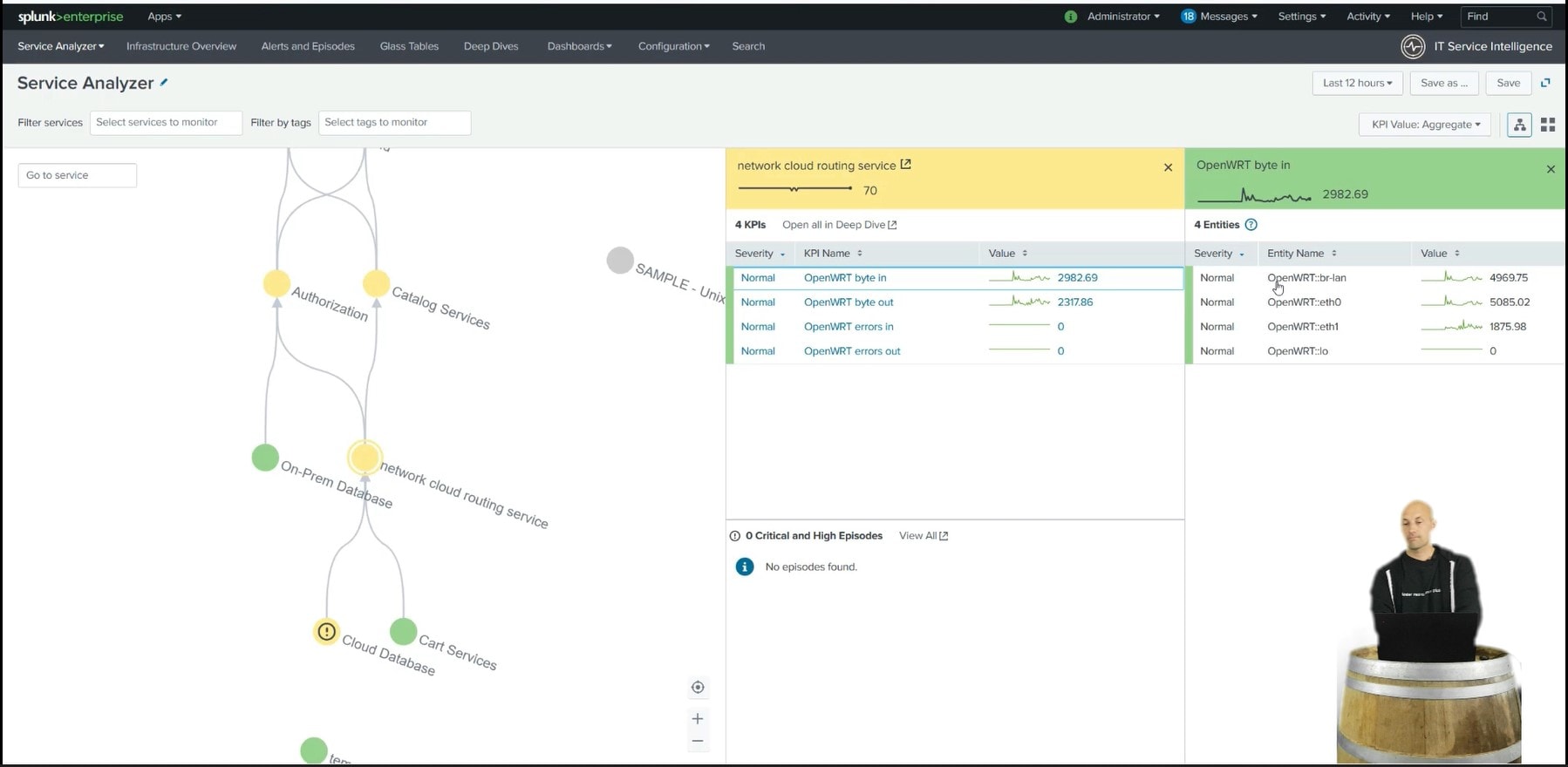

La prochaine étape ? Intégrer ces données et métriques dans mon environnement IT Service Intelligence. Cet outil me permet en effet de visualiser l’intégralité de mon environnement, qui comprend une partie legacy on-prem et des assets cloud, le tout relié par mon routeur OpenWRT. À partir de là, je peux visualiser mon arborescence.

J’y trouve mon routeur ainsi que les métriques précédemment sélectionnées et fractionnées par interface, comme nous les avons configurées dans le Metric Explorer.

Quelques petits clics supplémentaires vous permettent ensuite de créer un dashboard de drill down afin de visualiser plusieurs routeurs ou d’autres informations concernant les interfaces, les protocoles, etc. dans un environnement Splunk Core facilement personnalisable.

Avec un tout autre routeur, comme le Cisco 2600 installé pour cette démonstration, vous pourriez aussi accéder à des métriques BGP, à l’état de la mémoire, des processus, des interfaces ainsi qu’à des données sur le round-trip time (RTT). SC4SNP permet donc de visualiser des nombreuses informations en fonction de l’asset suivi et des mibs interrogées.

Voilà pour ce qui est de notre introduction à Splunk Connect for SNMP ! Vous l’aurez compris, il s’agit d’un composant accessible gratuitement avec toutes les licences Splunk, qui vous permet de collecter n’importe quel type de données SNMP de vos équipements réseau.

Vous voulez en savoir plus sur l’observabilité en attendant notre prochain épisode ? N’hésitez pas à télécharger le guide Splunk Boostez votre supervision IT grâce à l’observabilité.

Vous pouvez aussi suivre une séance de rattrapage des premiers épisodes de la série Un Lundi avec Landy :

- Épisode 1 : Splunk IT Service Intelligence

- Épisode 2 : Les solutions d'observabilité de Splunk

- Épisode 3 : Splunk Synthetic Monitoring

Vous voulez que j'aborde un sujet en particulier pour un prochain épisode ? Alors contactez-moi sur LinkedIn.

Articles similaires

À propos de Splunk

Les plus grandes organisations mondiales font confiance à Splunk, une filiale de Cisco, pour renforcer en permanence leur résilience numérique grâce à une plateforme unifiée de sécurité et d’observabilité, alimentée par une IA de pointe.

Nos clients se fient aux solutions de sécurité et d’observabilité primées de Splunk pour sécuriser leurs environnements numériques complexes et en renforcer la fiabilité, quelle que soit l’échelle.