Splunk Add-on for Splunk Attack AnalyzerとSplunk App for Splunk Attack Analyzerのご紹介

2023年7月にSplunk Attack Analyzerをリリースしたのに続き、このたびSplunkは、Splunk Add-on for Splunk Attack AnalyzerとSplunk App for Splunk Attack Analyzerをリリースしました。これらを使えば、Splunk Attack Analyzerによる脅威分析の結果をSplunkプラットフォームに取り込んで、Splunkの統合されたセキュリティ運用エクスペリエンスをさらに強化できます。

最新のSOC (セキュリティオペレーションセンター)に必要な優れた人材を見つけるのは世界的に難しくなっています。SOCにはかつてないほど大量のアラートが届き、それを処理するTier1アナリストからエスカレーションを受ける少数のトップレベルアナリストはどこでも取り合いの状態です。Splunk Attack Analyzerは、以下の機能を提供して、SOCチームの業務を強力に補佐します。

- 攻撃チェーンの追跡(最初のペイロードに起因するURLやファイルの検出)

- 攻撃チェーンの各ステージでの幅広いフォレンジックデータの収集(スクリーンショットなど)

- フィッシングに使われるブランドやフィッシングキットの属性に基づく独自のフィッシング検出

- マルウェアファミリーの属性に基づくマルウェア検出

- 悪質なペイロードを安全に実行するためのインタラクティブなWebブラウザとサンドボックス

Splunk Attack Analyzerを使用すれば、アナリストは各アラートを高い精度でトリアージできます。さらに、Splunk SOARとのインテグレーションを組み込めば、Splunk Attack Analyzerによる脅威分析の判定結果に基づいて大量のアラートを自動処理できるため、SOCの負担が減ります。

Splunk Attack Analyzerのメリットは、個々のアラートのトリアージにとどまりません。幅広いソースから送信されたデータを集約することで、攻撃者がどのような手法で組織の防御をかいくぐろうとしているかを広い視点で理解できます。Splunk Add-on for Splunk Attack AnalyzerとApp for Splunk Attack Analyzerを組み合わせれば、そこから得たインサイトを簡単に可視化して、経営幹部や他のチームにわかりやすく伝えることができます。

Splunk Add-on for Splunk Attack Analyzer

Splunk Add-on for Splunk Attack Analyzerは、Splunk Attack Analyzerで分析されたサンプルの分析結果をSplunkプラットフォームに取り込みます。取り込まれたデータは検索可能であり、独自のクエリー、レポート、ダッシュボードを作成できます。Splunk Add-on for Splunk Attack Analyzerは、Splunk Attack Analyzerエンジンの静的および動的な分析データから、全体的な結果(スコアや判定など)に加えて、詳細な生のフォレンジックデータや正規化されたフォレンジックデータも取り込むことができます。

Splunk App for Splunk Attack Analyzer

Splunk App for Splunk Attack Analyzerは、Splunk Add-on for Splunk Attack Analyzerが取り込んだデータを、すぐに使えるダッシュボードに表示します。このダッシュボードは、SOCのリーダー陣がアラート量のパターンを把握したり、ブルーチームが攻撃者による防御突破の手法を理解したりするのに役立ちます。

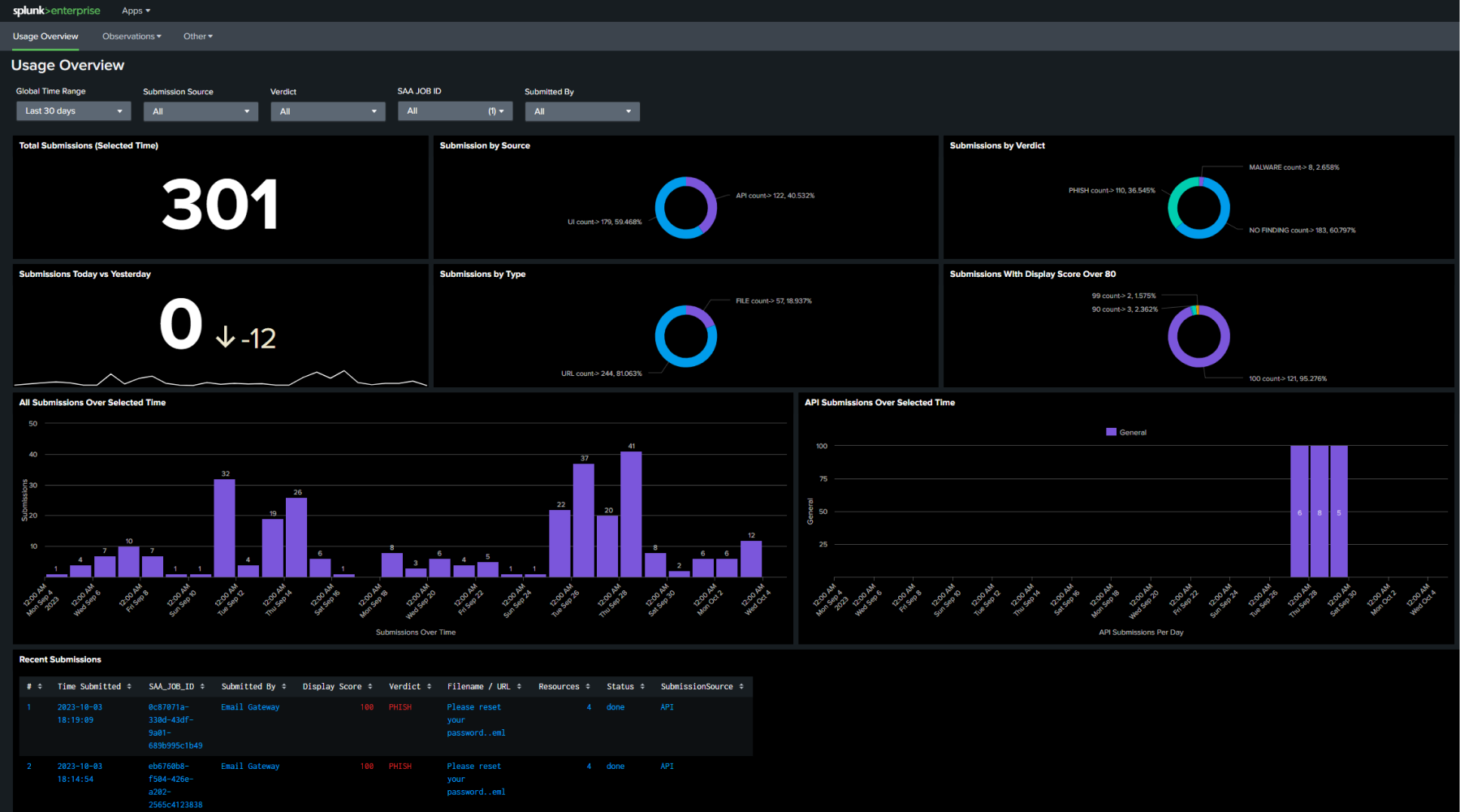

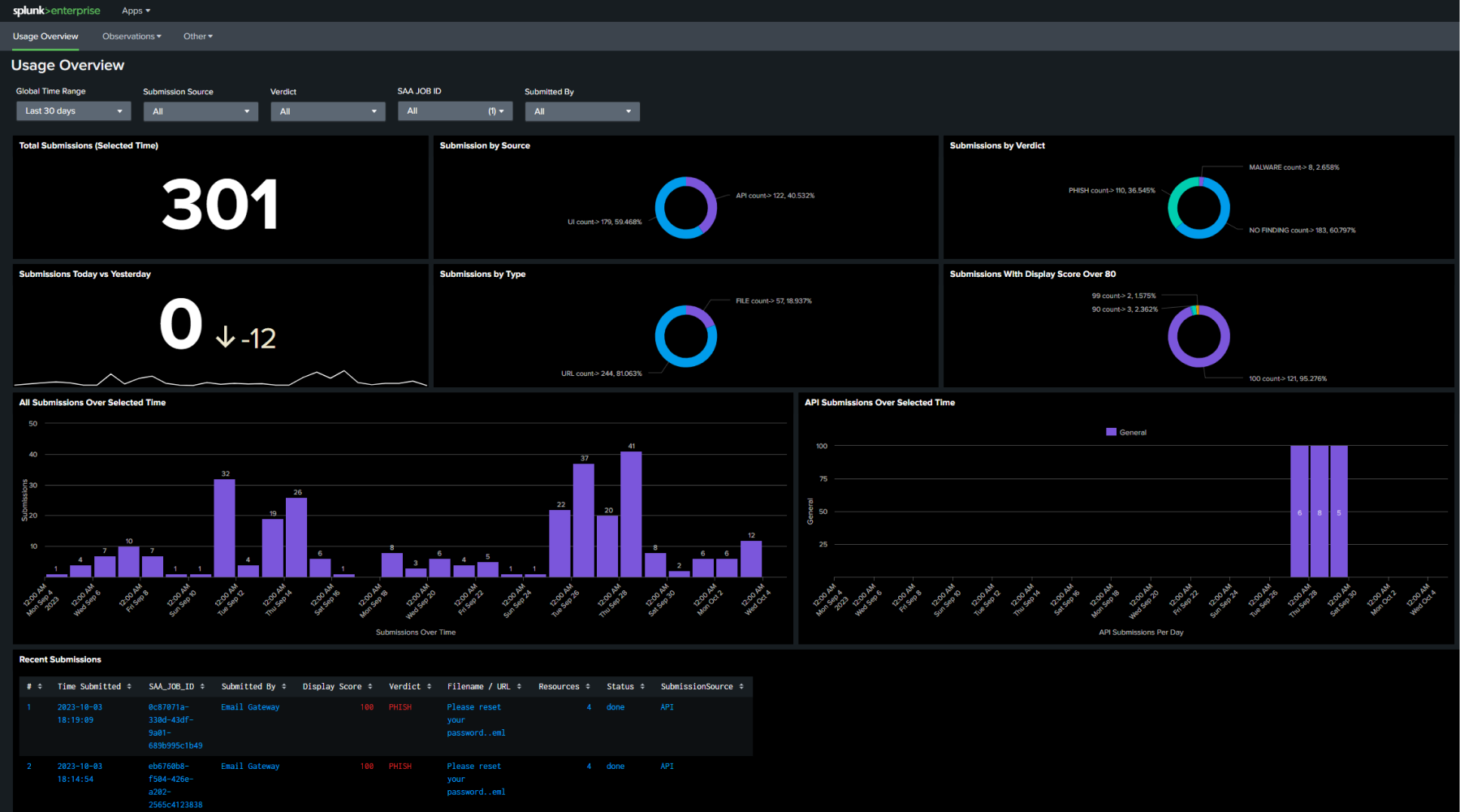

使用状況インサイトダッシュボード

このダッシュボードでは、SOCチームがAttack Analyzerを現在どのように使用しているかや、チーム全体での使用状況の変化についてインサイトを得ることができます。以下のデータが可視化されます。

このダッシュボードでは、SOCチームがAttack Analyzerを現在どのように使用しているかや、チーム全体での使用状況の変化についてインサイトを得ることができます。以下のデータが可視化されます。

- 送信モード別の内訳:分析が必要なアラートを多く生成しているユースケースはどれか

- 送信量の時系列のトレンド:調査が必要なアラートが多く発生しているのはいつか

- アナリスト別の送信量:Splunk Attack Analyzerを効率的に利用するための追加トレーニングが必要そうなアナリストは誰か

クレデンシャルフィッシングとマルウェアに関するインサイト

フィッシングに関するインサイト - ブランドのなりすまし

現在のセキュリティコントロールをすり抜けて従業員にフィッシング攻撃を仕掛けているブランドのなりすましに関するインサイトを提供します。

- フィッシングによく使われるブランド:特定の期間に従業員への攻撃に多く使われたブランドのなりすましはどれか

- フィッシングに使われるブランドのトレンド:ブランドのなりすましに関する目立った変化

- ブランド別のフィッシング例:特定のブランドのなりすまし例

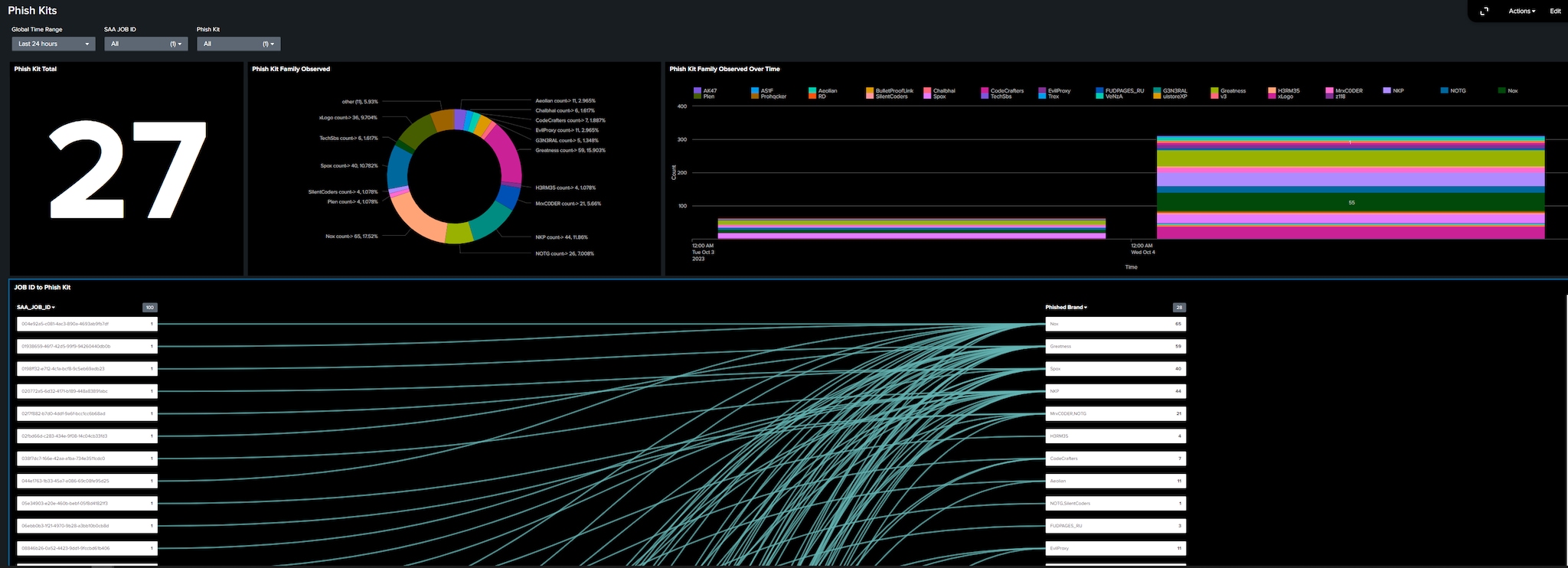

フィッシングに関するインサイト - フィッシングキット

- フィッシングによく使われるキット:特定の期間に従業員への攻撃に多く使われたフィッシングキットはどれか

- フィッシングキットのトレンド:フィッシングキットの使用状況に関する目立った変化

- フィッシングキット別のフィッシング例:特定のフィッシングキットを用いた攻撃での使用例

マルウェアに関するインサイト - マルウェアファミリー

- よく使われるマルウェアファミリー:特定の期間に従業員への攻撃に多く使われたマルウェアファミリーはどれか

- マルウェアファミリーのトレンド:マルウェアファミリーに関する目立った変化

- ファミリー別のマルウェア例:特定のマルウェアファミリーの攻撃での使用例

ブルーチームは、Splunk App for Splunk Attack Analyzerで得られるインサイトに基づいて、攻撃者が使用している戦術をよく理解し、組織のセキュリティ態勢を強化するための対策をとることができます。たとえば以下の対策があります。

- 特定のシグネチャと一致するアーティファクトを、Splunk Attack Analyzerなどの高度な分析ツールにプロアクティブに送信する

- よくある悪質ななりすましを見分けて報告できるようにユーザーをトレーニングする

- 境界防御ツールの設定を見直してブロック率を高める

Splunk Attack Analyzerをすでにご利用であれば、SplunkbaseからこれらのアドオンとAppをダウンロードしてSplunkプラットフォームインスタンスにインストールすることで、上記のメリットをすぐに得られます。

Splunk Attack Analyzerの詳細

脅威分析を自動化しましょう。Splunkならそれが可能です!詳しくは、Splunk Attack AnalyzerのWebページをご覧になるか、担当のアカウントマネージャーにお問い合わせください。