SOC : tout comprendre au centre des opérations de sécurité

Le centre des opérations de sécurité, ou SOC, centralise toutes les activités de cybersécurité et les opérations de sécurité quotidiennes. Dans cette étude approfondie du SOC, nous allons voir :

- ce que fait un SOC et pourquoi,

- les différents types de SOC,

- les professionnels de sécurité qui font vivre le SOC,

- les outils et les technologies,

- les bonnes pratiques.

Et si vous vous demandez si vous avez vraiment besoin d’un SOC dans votre entreprise, la réponse est certainement « oui ». Poursuivez votre lecture pour comprendre pourquoi... et comment.

Qu’est-ce qu’un SOC ?

Également nommé centre des opérations de sécurité informatique (ISOC), le SOC réunit des professionnels de la sécurité chargés de développer et maintenir l’architecture qui surveille, détecte, analyse et prend en charge les incidents de cybersécurité, généralement 24 heures sur 24 (mais cela dépend des besoins de votre entreprise).

Le SOC ne se contente pas d’identifier les menaces. Le personnel du SOC a pour mission de repérer les faiblesses, au sein de l’organisation comme en dehors.

L’équipe de sécurité, qui rassemble des analystes et des ingénieurs, supervise toute l’activité des serveurs, des bases de données, des réseaux, des applications, des endpoints, des sites web et autres systèmes. Son but est de :

- repérer les menaces de sécurité et les neutraliser aussi vite que possible,

- évaluer les vulnérabilités et les risques de pénétration,

- superviser les risques connus et collecter de la threat intelligence,

- analyser la posture de sécurité de l’entreprise, en veillant à faire un usage optimal des outils de sécurité et autres technologies et en évaluant l’efficacité des approches.

On peut dire que la mission d’un SOC est double : il traite les problèmes de sécurité en temps réel, tout en cherchant constamment des moyens d’améliorer les défenses de l’organisation.

Les avantages du SOC

Aujourd’hui, la sécurité doit être intégrée à tous les projets de l’entreprise. D’où l’intérêt stratégique d’un SOC centralisé. Faisons un rapide inventaire des principaux avantages offerts par un SOC. Avec l’appui d’un SOC, votre entreprise va :

- Réagir plus rapidement : le SOC offre une vision centralisée, complète et en temps réel des performances de toute l’infrastructure du point de vue de la sécurité, même si vous devez administrer plusieurs sites et des milliers d’endpoints. Vous pouvez détecter, identifier, prévenir et résoudre les problèmes avant qu’ils ne causent trop de souci à l’entreprise.

- Préserver la confiance des clients et consommateurs : vos clients s’inquiètent de plus en plus de la protection de leur vie privée. Créer un SOC pour protéger les clients et consommateurs et leurs données peut contribuer à renforcer la confiance dans votre société.

- Minimiser les coûts : la mise en place d’un SOC n’est pas aussi coûteuse qu’on pourrait le penser, contrairement au prix d’une faille ou d’une perte de données. Mieux encore ? Le personnel du SOC veillera à ce que vous utilisiez les bons outils à leur plein potentiel.

Ces avantages sont délicats à chiffrer parce qu’ils assurent, presque littéralement, le fonctionnement de votre activité.

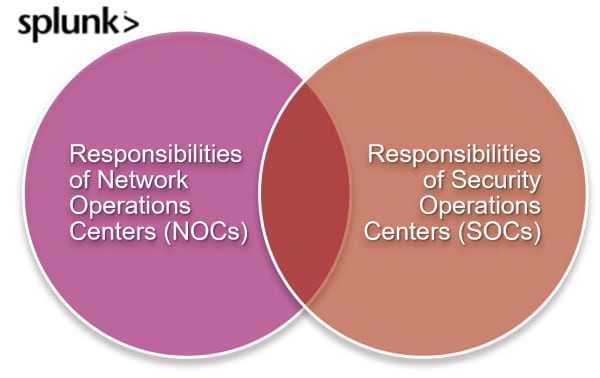

Centre des opérations de sécurité et centre des opérations réseau (NOC)

En effet, les missions du SOC et du NOC peuvent se recouper. Selon l’expert informatique Joe Hertvik, le centre des opérations réseau et le SOC ont deux objectifs en commun :

- Minimiser les temps d’arrêt et assurer la disponibilité continue des services, des applications et des données sur vos réseaux.

- Prévenir, détecter et corriger les interruptions de service, d’application et de données causées par les problèmes de réseau, les dégradations de performances et les cyberattaques.

Pour atteindre ces objectifs similaires, le NOC et le SOC supervisent des domaines différents des opérations informatiques avec, une fois encore, quelques recoupements. Pour simplifier, disons que le NOC s’intéresse essentiellement à la performance du réseau dans son ensemble, tandis que le SOC se concentre sur les opérations de sécurité (SecOps) et les défenses globales de l’entreprise.

(Lisez les explications complètes de Joe sur la différence entre NOC et SOC.)

les différents types de SOC,

Dans cet article, nous abordons essentiellement le SOC dans le contexte d’une grande entreprise dotée d’au moins un SOC physique géré en interne. Mais il faut savoir qu’il existe de nombreuses façons de mettre en place un SOC. Voici un bref aperçu :

- SOC interne. Le SOC interne est une salle qui rassemble toutes les opérations, généralement confiées à une équipe qui travaille sur place et à temps plein.

- SOC virtuel. Les SOC virtuels ne sont pas basés dans les locaux de l’entreprise et ils sont administrés par des travailleurs à temps partiel ou indépendants qui se coordonnent pour résoudre les problèmes lorsqu’ils surviennent. Le SOC et l’entreprise définissent des paramètres et des directives qui encadrent leur relation, et le niveau d’assistance fourni par le SOC varie en fonction des besoins de l’entreprise.

- SOC global. Le centre des opérations de sécurité globales (GSOC) coordonne tous vos bureaux de sécurité. Si vous avez des bureaux dans différentes régions du monde, un GSOC (plutôt qu’un SOC sur chaque site) peut éviter la reproduction de tâches et de fonctions identiques d’un site à l’autre, réduire les efforts inutiles et donner une vision d’ensemble de la situation à l’échelle de l’entreprise.

- SOC externalisé. Cette fois, tout ou partie des fonctions sont gérées par un fournisseur de services de sécurité gérés (MSSP) externe, spécialisé dans l’analyse et la réponse de sécurité. Il arrive parfois que ces fournisseurs offrent des services spécifiques pour appuyer un SOC interne ou qu’ils gèrent l’intégralité des tâches.

Tâches, activités et opérations du SOC

Le SOC dirige la réponse aux incidents en temps réel ainsi que l’amélioration continue de la sécurité afin de protéger l’entreprise. Il emploie une palette d’outils et de professionnels soigneusement sélectionnés pour superviser et gérer l’ensemble du réseau de façon efficace et rentable.

La supervision de sécurité, la réponse aux incidents, la gestion des logs, les rapports de conformité et l’application des politiques composent l’essentiel des tâches du SOC. Si l’on prend tous ces points un à un, il apparaît qu’un SOC hautement performant doit pouvoir :

- assurer une supervision proactive et permanente des réseaux, des machines et des logiciels, pour détecter les incidents, les menaces et les failles,

- analyser, investiguer et documenter les tendances de sécurité pour comprendre la cause profonde des problèmes et prévenir de futures failles,

- analyser les données des logs de sécurité issus de sources variées,

- superviser et gérer les systèmes de pare-feu et de prévention des intrusions,

- rechercher et prendre en charge les virus, les malwares et les ransomwares,

- apporter des conseils d’expert et des suggestions sur tous les outils de votre entreprise,

- faciliter la gestion des correctifs et des listes d’autorisations,

- faire appliquer les politiques et les procédures de sécurité.

Autrement dit, même en l’absence apparente de menace active, le personnel du SOC travaille activement à l’amélioration de la sécurité.

Doté d’une palette d’outils triés sur le volet et d’experts pour superviser et gérer l’ensemble du réseau, un SOC hautement performant détecte les menaces, les neutralise et améliore proactivement la sécurité.

Qui travaille dans un SOC ?

Le SOC rassemble des analystes et des ingénieurs de sécurité hautement qualifiés, sous l’égide de superviseurs qui veillent au bon fonctionnement du centre. Ces professionnels sont spécialement formés à :

- superviser et gérer les menaces de sécurité,

- créer et maintenir une architecture sécurisée pour leur entreprise.

Ils ne se contentent pas d’utiliser des outils : ils comprennent les réseaux et les processus de correction courants qui permettent de parvenir au cœur d’un problème.

Généralement, un ingénieur en sécurité est chargé de concevoir et mettre en place l’architecture de sécurité de l’entreprise. Cette architecture englobe, entre autres, les réseaux de télécommunication, l’infrastructure de sécurité, les services cloud, la reprise après sinistre et l’infrastructure virtuelle.

Un analyste de sécurité assure ensuite la maintenance de cette architecture en supervisant le réseau pour détecter, atténuer et contenir les menaces et les failles. Des analystes de sécurité expérimentés possèdent généralement tout ou partie des compétences suivantes :

- Piratage éthique : certains membres du SOC vont tenter activement de pirater votre système pour détecter les vulnérabilités inconnues.

- Investigations numériques : les analystes doivent investiguer les problèmes et appliquer des techniques d’analyse pour comprendre et collecter des preuves au cours de leurs investigations. Si un problème devait entraîner des poursuites judiciaires, l’analyste de sécurité doit être en mesure de produire une chaîne de preuves documentée, détaillant ce qui s’est passé et pourquoi.

- Rétro-ingénierie : ce processus consiste à déconstruire ou reconstruire un logiciel pour comprendre son fonctionnement et, surtout, quelles sont ses vulnérabilités face aux attaques, de manière à ce que l’équipe puisse prendre des mesures préventives.

Structure du SOC

La plupart des SOC adoptent une approche hiérarchique, comparable aux niveaux d’examen d’un incident. Les analystes et les ingénieurs sont catégorisés en fonction de leurs compétences et de leur expérience. Une équipe classique peut être structurée en quatre niveaux, par exemple.

Niveau 1 : première intervention

C’est la première ligne de réponse en cas d’incident. Ces professionnels observent les alertes et déterminent deux choses :

- le degré d’urgence de chaque alerte,

- dans quel cas faire passer une alerte au niveau 2.

Le personnel de niveau 1 peut également administrer les outils de sécurité et produire des rapports réguliers.

Niveau 2 : résolution des incidents

Ces professionnels parviennent rapidement à la racine du problème et déterminent quelle partie de l’infrastructure est problématique ou en danger. Ils suivent des procédures pour corriger les défaillances et remédier aux conséquences éventuelles, et signalent les problèmes qui méritent une investigation supplémentaire au-delà du protocole de réponse.

Niveau 3 : opérations de sécurité proactives

C’est là que l’on commence à passer de la réponse à la prévention. Ce niveau est généralement celui des analystes de sécurité qui recherchent activement des vulnérabilités et des menaces dans le réseau. Ils utilisent des outils de détection des menaces avancées pour diagnostiquer les faiblesses et produire des recommandations pour l’amélioration globale de la sécurité.

Au sein de ce groupe, vous pouvez également rencontrer des spécialistes comme des investigateurs numériques, des contrôleurs de conformité et des analystes de cybersécurité.

Niveau 4 : performance du SOC et intégration à l’entreprise

Au niveau le plus élevé du SOC se trouvent les responsables et les directeurs. Ce groupe supervise toutes les activités du SOC. Il est chargé du recrutement et de la formation des membres du SOC, mais aussi de l’évaluation des performances individuelles et globales.

Les membres du niveau 4 interviennent en cas de crise et jouent spécifiquement le rôle d’agents de liaison entre l’équipe du SOC et le reste de l’entreprise. Ils ont également pour mission d’assurer la conformité aux règles de l’entreprise ainsi qu’aux réglementations industrielles et gouvernementales.

Les outils et les technologies d’un SOC hautement performant

Cette liste est pensée pour vous guider dans la mise en place et l’optimisation de votre SOC.

- La gestion des événements et des informations de sécurité (SIEM) est un système unifié qui offre une visibilité complète sur l’activité de votre réseau, car il collecte, interprète et catégorise les données machine d’un large éventail de sources sur le réseau et les analyse pour vous permettre d’agir en temps réel. Nous aborderons la question du SIEM plus en détail dans la prochaine section.

- Les systèmes de protection des endpoints protègent votre réseau au niveau des appareils qui y accèdent (autrement dit, les terminaux).

- Les pare-feux supervisent le trafic réseau entrant et sortant et bloquent automatiquement certains flux en appliquant les règles de sécurité que vous aurez établies.

- La sécurité des applications automatisée automatise le processus de test sur l’ensemble des logiciels et fournit à l’équipe de sécurité des informations en temps réel sur les vulnérabilités.

- Les systèmes de découverte des actifs suivent les outils, appareils et logiciels actifs et inactifs sur votre réseau pour vous permettre d’évaluer les risques et de corriger les faiblesses.

- Les outils de supervision des données vous permettent de suivre et évaluer la sécurité et l’intégrité des données.

- Les systèmes de gouvernance, de risque et de conformité (GRC) vous aident à assurer votre conformité aux différentes règles et réglementations qui s’appliquent à votre situation.

- Les outils de détection des vulnérabilités et de tests de pénétration permettent à vos analystes de sécurité de rechercher des vulnérabilités et de découvrir des faiblesses insoupçonnées dans votre réseau.

- Les systèmes de gestion des logs consignent tous les messages provenant de l’ensemble des logiciels, des machines et des endpoints présents sur votre réseau.

(Splunk appuie toutes les opérations du SOC pour centraliser et unifier les activités de sécurité.)

Une solution SIEM rassemble les données issues de différentes sources au sein de votre infrastructure réseau

Le rôle du SIEM au sein du SOC

Disons les choses simplement : le SIEM accroît l’efficacité du SOC.

Les meilleurs analystes, quelles que soient leurs compétences et leurs technologies, ne peuvent tout simplement pas inspecter ligne par ligne un flux incessant de données pour découvrir des activités malveillantes. Les solutions SIEM changent la donne en mettant à la disposition de votre équipe une toute nouvelle manière de travailler.

Un SIEM collecte et organise toutes les données provenant de sources diverses de votre réseau. Il fournit ainsi à l’équipe du SOC de précieuses informations qui lui permettent de prendre rapidement des mesures stratégiques et l’aident à :

- détecter et repousser des attaques internes et externes,

- simplifier la gestion des menaces,

- acquérir une visibilité et une connaissance de la sécurité à l’échelle de l’entreprise.

Le SIEM centralise les tâches de supervision, de réponse aux incidents, de gestion des logs, de rapport de conformité et d’application des politiques, qui sont autant de missions du SOC. En fait, les capacités de gestion des logs d’un bon SIEM suffisent à en faire l’allié incontournable du SOC.

Le SIEM peut parcourir de grandes quantités de données de sécurité provenant de milliers de sources en quelques secondes seulement, afin de détecter les comportements inhabituels et les activités malveillantes, pour les arrêter automatiquement. Une grande part de cette activité reste indétectable sans un SIEM.

Le SIEM aide le SOC à consolider les logs et à élaborer des règles d’automatisation afin de réduire considérablement le taux de fausses alertes. Les analystes de sécurité ont ainsi la possibilité de focaliser leur attention sur les menaces réelles. D’autre part, le SIEM peut fournir les outils de rapport robustes qui répondront aussi bien aux besoins des investigations que des obligations de conformité.

(Lisez notre guide complet du SIEM et découvrez les fonctionnalités indispensables d’un bon SIEM.)

Bonnes pratiques pour la mise en place d’un SOC

Il ne faut pas voir la création d’un SOC comme une tâche insurmontable. Appuyez-vous sur votre connaissance de votre entreprise et sur les directives publiées par un spécialiste de la cybersécurité comme Splunk ou sur les bonnes pratiques recommandées par le gouvernement, comme le décret du gouvernement américain sur la cybersécurité ou la norme ISO/IEC 27001.

Voici un rapide aperçu de ces bonnes pratiques.

Élaborez la bonne stratégie

Le SOC représente un investissement important car beaucoup de choses reposent sur votre planification de sécurité. Pour élaborer une stratégie couvrant vos besoins de sécurité, tenez compte des facteurs suivants :

- Que devez-vous sécuriser ? Un simple réseau basé sur des machines locales, ou un réseau global ? Cloud ou hybride ? Combien d’endpoints ? Est-ce que vous protégez des données hautement confidentielles ou des informations de clients ? Quelles sont les données les plus précieuses et les plus susceptibles d’être la cible d’une attaque ?

- Allez-vous fusionner votre SOC et votre NOC, ou bien créer deux services distincts ? Une fois encore, leurs capacités sont très différentes et leur combinaison nécessite différents types d’outils et de compétences.

- Avez-vous besoin que votre personnel soit disponible 24h/24, tous les jours de l’année ? Cela a un impact sur le recrutement, les coûts et la logistique.

- Allez-vous mettre ce SOC sur pied entièrement en interne, ou externaliser tout ou partie de ses fonctions auprès d’un fournisseur tiers ? Une analyse coût-bénéfice minutieuse permettra d’identifier le meilleur équilibre.

Veillez à avoir de la visibilité sur toute votre entreprise

Il est impératif que votre SOC ait accès à tout ce qui peut affecter la sécurité, même si cela paraît insignifiant. Outre l’infrastructure globale, cela inclut les endpoints, les systèmes contrôlés par des tiers et les données chiffrées.

Investissez dans les bons outils et des services adaptés

Lors de l’élaboration de votre SOC, concentrez-vous d’abord sur les outils. La quantité astronomique d’événements de sécurité peut vous submerger sans les bons outils automatisés pour traiter le « bruit », ce qui peut accroître l’impact des menaces. Les outils vous aideront à comprendre quelles compétences votre équipe doit posséder ou perfectionner.

Recrutez les meilleurs talents et ne cessez jamais de les former

Le recrutement de personnel de talent et le développement continu des compétences est une clé du succès. Le marché des talents en sécurité est très concurrentiel. Une fois que vous avez recruté votre équipe, investissez continuellement dans la formation pour renforcer ses compétences ; vous améliorerez ainsi non seulement votre sécurité, mais aussi l’engagement et la fidélité de vos collaborateurs.

Tendances du SOC : investissez dans une équipe de professionnels de la sécurité

Toutes les entreprises ont besoin d’une sécurité robuste. Vous pouvez choisir d’incorporer les fonctionnalités SIEM et de sécurité à votre NOC, d’externaliser l’essentiel ou l’intégralité des fonctions SOC à un prestataire de services tiers, ou de monter une équipe en interne. Mais dans tous les cas, vous devez prendre en charge les questions de sécurité que le SOC est fait pour gérer.

Commencez par vous demander « Quels sont nos besoins de sécurité ? », puis passez à « Comment y répondre de la façon la plus efficace et la plus rentable ? »

Une erreur à signaler ? Une suggestion à faire ? Contactez-nous à l’adresse ssg-blogs@splunk.com.

Cette publication ne représente pas nécessairement la position, les stratégies ou l’opinion de Splunk.

Articles connexes

À propos de Splunk

Les plus grandes organisations mondiales font confiance à Splunk, une filiale de Cisco, pour renforcer en permanence leur résilience numérique grâce à une plateforme unifiée de sécurité et d’observabilité, alimentée par une IA de pointe.

Nos clients se fient aux solutions de sécurité et d’observabilité primées de Splunk pour sécuriser leurs environnements numériques complexes et en renforcer la fiabilité, quelle que soit l’échelle.