Détection des menaces avancées

Découvrez les anomalies et les menaces inconnues ignorées par les outils de sécurité traditionnels.

Optimisez votre productivité

Reliez automatiquement des centaines d’anomalies à une seule et même menace pour simplifier les investigations sur les incidents

Accélérez la chasse aux menaces

Utilisez des fonctionnalités d’investigation poussées et de puissantes références comportementales pour évaluer n’importe quelle entité, anomalie ou menace.

Fonctionnalités

Découvrez automatiquement les menaces inconnues grâce au machine learning.

Gagnez en visibilité pour améliorer la détection des cyberattaques connues, inconnues, cachées et des menaces internes.

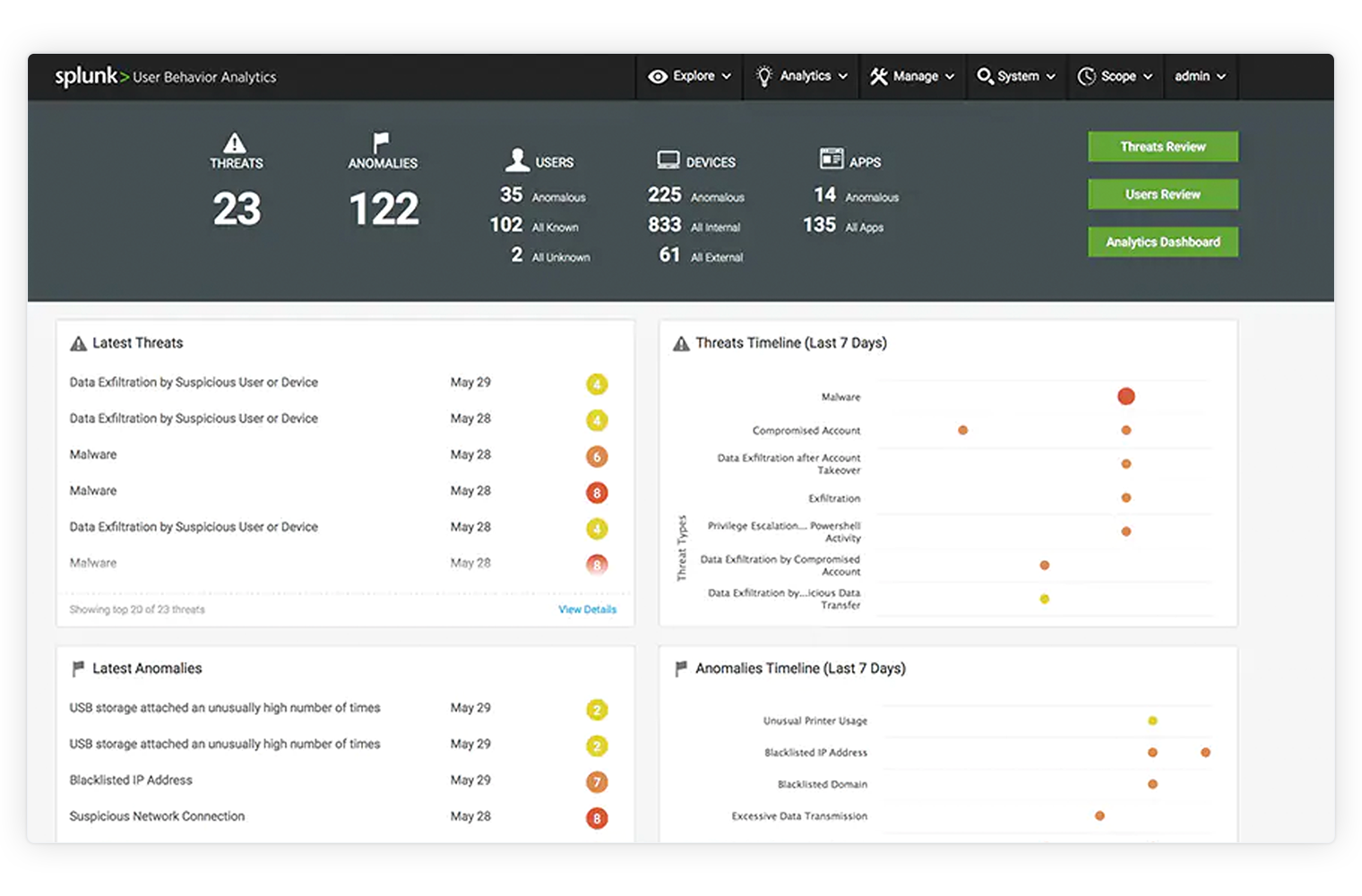

Des workflows de gestion des menaces rationalisés

Réduisez des milliards d’événements bruts à des dizaines de menaces pour accélérer l’examen et la résolution. Utilisez des algorithmes de machine learning pour identifier les menaces invisibles sans analyse humaine.

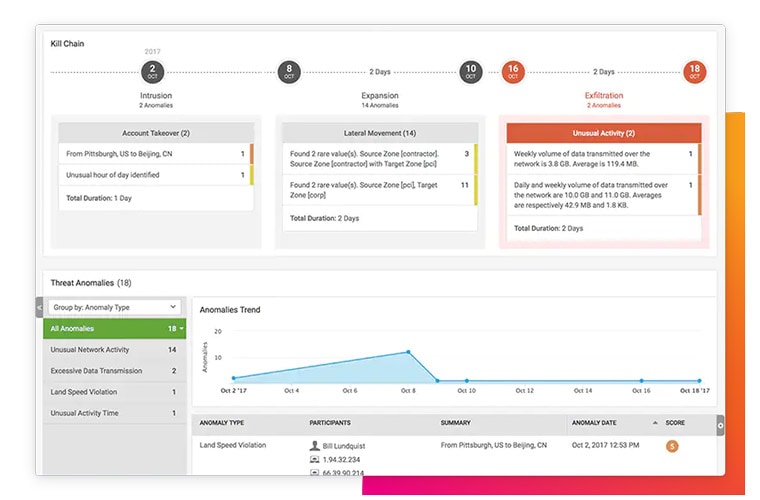

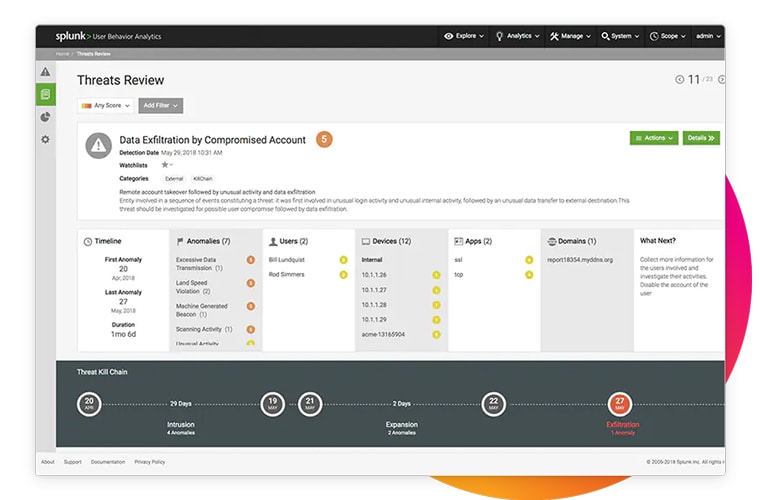

Étude et analyse des menaces

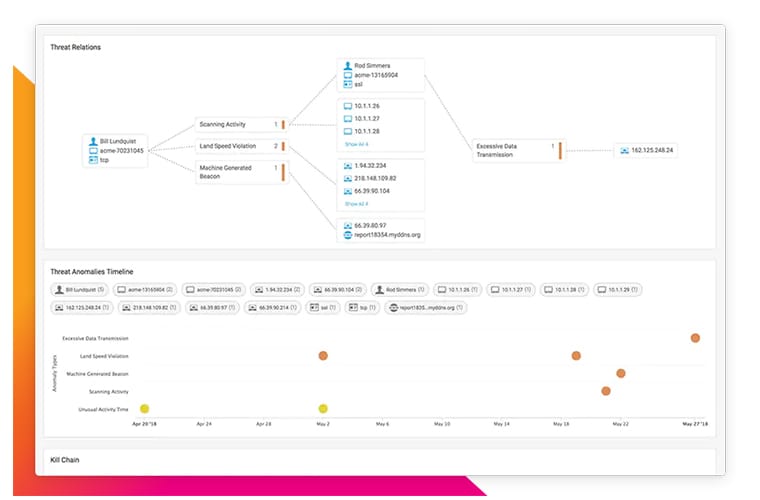

Visualisez les menaces sur toute la kill chain pour mieux comprendre le contexte. Les anomalies touchant les utilisateurs, les comptes, les appareils et les applications sont reliées pour vous donner à voir clairement les schémas d’attaque.

Apprentissage à partir du feedback des utilisateurs

Personnalisez des modèles d’anomalie en fonction des processus, politiques, actifs, rôles utilisateurs et fonctions de votre entreprise. Obtenez un feedback granulaire pour améliorer la confiance dans l’évaluation de la gravité et la détection des menaces.

Détection de la kill chain et découverte des vecteurs d’attaque

Détectez les mouvements latéraux de logiciels malveillants et la prolifération d’initiés malveillants. Repérez les irrégularités basées sur le comportement et identifiez les activités de botnets et C&C.

TÉMOIGNAGE DE CLIENT

Maintenir les marchés en mouvement : Splunk et NASDAQ

Splunk UBA nous donne à tout moment des informations détaillées sur les menaces internes et sur l’activité de nos utilisateurs de confiance.

Produits connexes

Découvrez les produits Splunk pour la sécurité

Splunk Enterprise Security

Une solution SIEM de pointe pour détecter, investiguer et répondre rapidement aux menaces.

Splunk SOAR

Travaillez plus intelligemment en automatisant les tâches répétitives, en répondant aux incidents de sécurité en quelques secondes, et améliorez la productivité et la précision des analystes pour mieux protéger votre entreprise.

Splunk Mission Control

Mettez de l’ordre dans le chaos de vos opérations de sécurité. Détectez, menez les investigations et répondez aux menaces depuis un espace de travail unifié et moderne.