Introduction à Splunk Mission Control

Le Forum international de la cybersécurité (FIC) qui s’est tenu à Lille au mois de septembre a été l’occasion pour moi de présenter un des éléments du portefeuille de sécurité de Splunk baptisé Mission Control. Cette solution basée sur le cloud a pour ambition d’unifier l’ensemble des outils de sécurité sur une même console afin d’aider les équipes de sécurité opérationnelles à gagner en efficacité*.

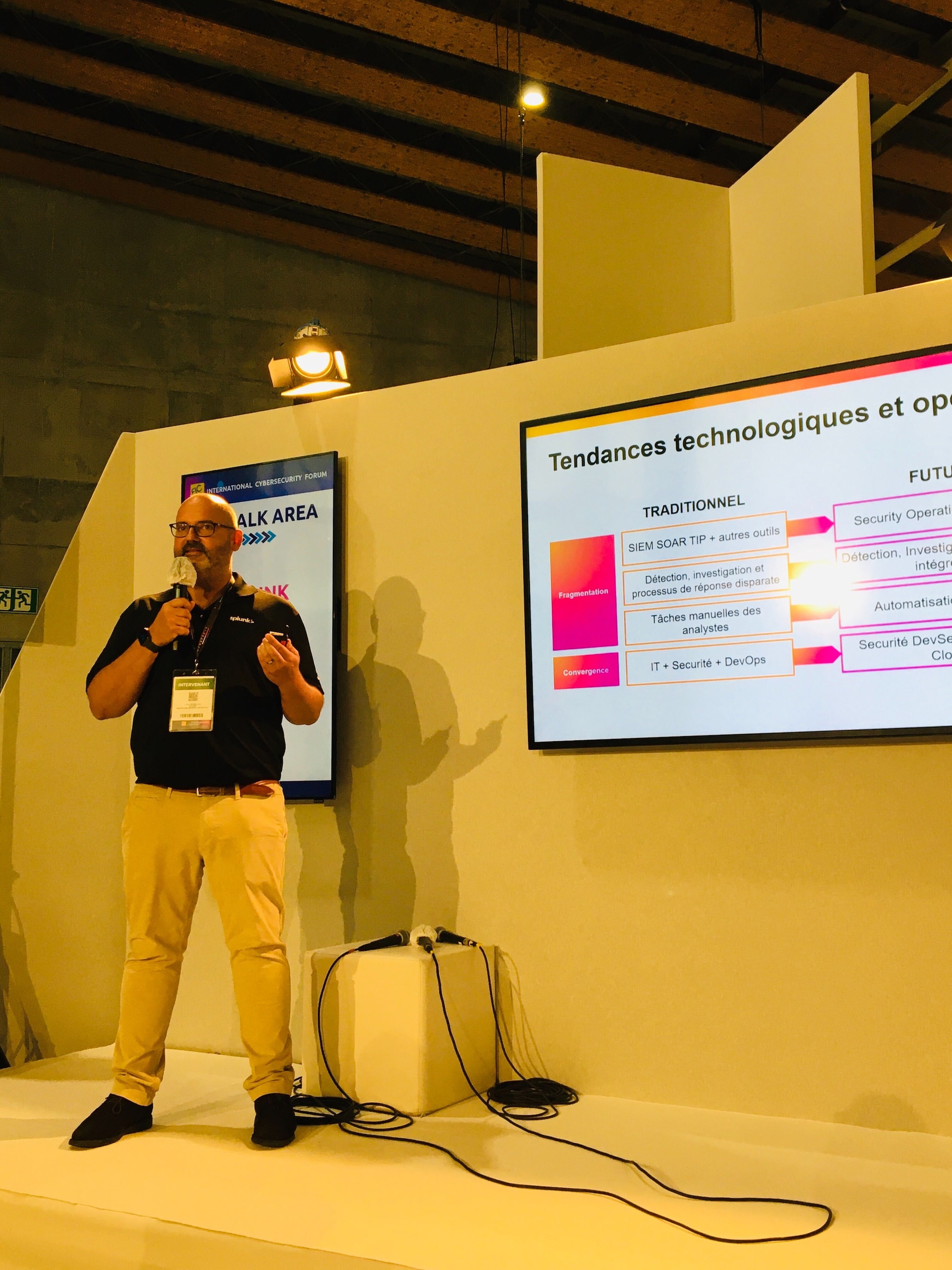

Faire face à la segmentation de la sécurité opérationnelle

Le développement de Mission Control est parti d’un constat : la majorité de nos clients travaillant sur la sécurité opérationnelle ont affaire à une importante fragmentation. EDR, NDR, contrôle de l’identité, SIEM, quelles que soient les technologies dans lesquelles vous avez investi, la prolifération des outils s’accompagne également d’une multiplication des connexions et des actions manuelles à faible valeur ajoutée pour les équipes concernées.

Lors du traitement d’un incident de sécurité, elles devront, par exemple, se connecter sur le SIEM et potentiellement sur leur SOAR afin d’automatiser l’investigation ou la réponse. Elles devront peut-être aussi aller récupérer des informations sur un logiciel de type EDR pour mieux comprendre la nature du problème. Toutes ces actions représentent d’importants efforts pour les équipes de sécurité, qui disposent dès lors d’un temps plus limité pour se consacrer à leur cœur d’activité : l’analyse des incidents.

La multiplication des connexions se traduit également par une rupture des process de traitement de l’incident et donc par une perte d’efficacité opérationnelle. Dans ce type d’infrastructure, il est en effet possible que la détection se fasse correctement, mais que la transmission de l’information à l’investigation et l’organisation de la réponse soient plus lentes et moins pertinentes, permettant ainsi à la menace de se propager dans le système.

Répondre aux attentes des équipes de sécurité

Si la fragmentation est un problème majeur, Splunk Mission Control a aussi pour ambition d’apporter une solution aux difficultés de recrutement en limitant les nombreuses tâches manuelles répétitives que les analystes doivent prendre en charge. Vos spécialistes pourront ainsi se concentrer sur la compréhension de la criticité des incidents et se libérer de nombreuses opérations sans grand intérêt.

Mission Control s’attaque également au problème des silos. En effet, dans de nombreuses organisations, les équipes IT, DevOps et de sécurité ne communiquent pas de manière optimale, ce qui génère un manque de convergence et de visibilité sur l’ensemble des événements critiques pour le développement, la transformation numérique et le voyage vers le cloud de l’entreprise.

Le quatrième constat sur lequel nous nous sommes appuyés pour développer Mission Control provient d’une étude menée en début d’année auprès de plus de 300 clients à travers le monde, dont de nombreuses entreprises françaises, anglaises et allemandes, afin de définir leurs attentes en matière de cybersécurité. À l’instar des applications critiques, cette investigation nous a permis de constater que la sécurité de nombreuses organisations était, elle aussi, en train de migrer vers le cloud. Plus de 50 % des répondants ont ainsi estimé que tous les outils de sécurité opérationnelle, dont le SIEM, allaient bientôt être hébergés sur le cloud. Nous avons également conclu que plus de 80 % des tâches étaient en passe d’être automatisées. Dans ce contexte, nos clients ont exprimé de fortes attentes en matière d’unification des outils de traitement des incidents, que ce soit au niveau du SIEM, de l’analyse comportementale (UEBA), des plateformes de renseignement sur les menaces (TIP) et du SOAR.

Comprendre les tâches des équipes de sécurité opérationnelle

Pour répondre aux problèmes de fragmentation des équipes de sécurité, il est important de bien comprendre les différentes tâches qu’elles doivent accomplir. Qu’il s’agisse de détection, de récupération des logs, d’enrichissement afin de déterminer la criticité de l’événement ou de bien d’autres opérations, les analystes ont recours au quotidien à de multiples outils.

Par exemple, pour chaque incident, ils devront se connecter sur l’EDR pour en comprendre la nature et organiser leur réponse, générer un reporting à destination du management afin de démontrer l’efficacité des mesures mises en place au niveau du SOC, ou encore rassurer les équipes métiers en matière de risques. Tout cela nécessite une collection de compétences et d’outils extrêmement variés.

Exploiter toutes les possibilités de Splunk Mission Control

Dans ce contexte, la promesse de Mission Control est d’unifier l’intégralité de ce travail sur une plateforme unique capable de réunir tous les outils de détection, d’analyse, d’investigation et de réponse à l’incident. Grâce à un plug-in d’intégration accessible à tous nos partenaires technologiques et clients, cette console regroupe l’ensemble des capacités, que ce soit sur des outils Splunk (SIEM, SOAR) ou des technologies tierces. Vous pourrez ainsi capitaliser sur vos solutions existantes (EDR, NDR, CSPM), tout en permettant à vos analystes d’accéder directement et au même endroit à toutes les informations nécessaires au traitement du cycle de vie des menaces, de la détection à la remédiation.

À partir de Mission Control, vous pourrez notamment :

- créer des modèles d’incident ;

- standardiser vos processus du SOC pour un traitement plus homogène des incidents ;

- suivre les interactions des analystes du SOC avec les autres équipes afin de pouvoir justifier les mesures mises en place en cas d’audit ;

- gérer le reporting avec la même facilité que sur n’importe quelle plateforme Splunk ;

- générer des tableaux de bord à destination des équipes opérationnelles, afin de mieux comprendre la nature de l’incident, ou des équipes de management pour les sensibiliser aux problèmes de sécurité rencontrés ;

- explorer vos données brutes pour mener vos investigations et enrichir vos analyses.

De plus, Mission Control est suffisamment ouvert pour traiter les incidents provenant de plateformes tierces, un atout de taille pour les environnements très hétérogènes dont toutes les composantes n’ont pas encore migré sur Splunk. Quelle que soit l’infrastructure, les analystes n’ont donc plus besoin que d’un seul outil pour effectuer toutes leurs opérations et visualiser l’ensemble des processus.

Profiter de l’influence du leader de la sécurité opérationnelle

À l’origine, Mission Control a été conçu pour unifier le portefeuille de sécurité de Splunk. L’idée était de regrouper les informations de nos outils de SIEM, d’UEBA, de SOAR, et d’offrir cette interface unique sur l’ensemble de notre gamme de produits. Mais, en tant que leader de la sécurité opérationnelle (30 % de parts de marché sur le SIEM), nous disposons aujourd’hui d’un poids suffisant pour proposer des accords technologiques ainsi que des intégrations à d’autres leaders du marché. Nous travaillons donc en collaboration avec des éditeurs de type EDR, NDR, firewall, IPS, CSPM, CWPP, CASB, TIP pour intégrer et gérer toutes ces solutions de sécurité dans notre framework ouvert.

Parmi nos partenaires, on peut notamment citer CrowdStrike, Vectra, Cloud Control (C3M), Recorded Future, ainsi que de nombreux autres éditeurs dont la liste ne cesse de s’allonger. Ces intégrations permettent à nos clients de profiter de l’écosystème le pluse complet possible et de rentabiliser leurs investissements, tout en réduisant le temps de traitement des incidents.

Points à retenir

En bref, Mission Control va vous offrir :

- une nouvelle voie pour gérer les opérations de sécurité depuis une seule interface utilisateur rassemblant l’ensemble des tâches ;

- une visibilité sur l’ensemble de vos périmètres et une unification de vos données, qu’elles soient hébergées sur site ou dans le cloud ;

- un framework ouvert, dont tous nos clients peuvent bénéficier afin d’intégrer leurs propres solutions.

Grâce à cette interface, vous pourrez notamment :

- obtenir une visibilité globale ainsi qu’une meilleure compréhension de la complexité de vos environnements ;

- multiplier la valeur de vos outils de sécurité existants ;

- accélérer votre transformation numérique.

Vous aurez ainsi la possibilité de profiter pleinement de l’agilité que représentent le multicloud et le DevOps en matière de détection, de traitement et de compréhension des incidents. Mission Control vous permettra ainsi de rentrer dans une véritable démarche de SecOps afin de maîtriser totalement votre passage au cloud.

Le portefeuille de sécurité dont Mission Control fait parti comprend également des ressources conçues pour aider nos clients à intégrer leurs données, effectuer leurs opérations de détection et superviser l’ensemble de leurs migrations cloud (vers Amazon Web Services, Google Cloud Platform ou des plateformes SaaS), quel que soit le périmètre concerné (sur site, industriel ou cloud). Vous pourrez ainsi bénéficier d’une visibilité totale sur vos environnements depuis la plateforme de sécurité unifiée Splunk Security Cloud.

Accéder à Splunk Mission Control

Les clients de nos modules Splunk Cloud SIEM et Splunk SOAR auront directement accès à Mission Control, sans avoir besoin d’acheter une licence.

***

Vous souhaitez en savoir plus sur Mission Control et le portefeuille de solutions de sécurité de Splunk ? N’hésitez pas à nous contacter pour nous poser toutes vos questions.

* Splunk Mission Control est un produit en développement actif. Il est donc possible que l’article et la présentation contiennent des éléments de roadmap. Par souci de transparence, nous vous remercions de ne pas baser vos actes d’achat sur ces prédictions, mais uniquement sur les solutions existantes.

Articles similaires

À propos de Splunk

Les plus grandes organisations mondiales font confiance à Splunk, une filiale de Cisco, pour renforcer en permanence leur résilience numérique grâce à une plateforme unifiée de sécurité et d’observabilité, alimentée par une IA de pointe.

Nos clients se fient aux solutions de sécurité et d’observabilité primées de Splunk pour sécuriser leurs environnements numériques complexes et en renforcer la fiabilité, quelle que soit l’échelle.