Hi zusammen,

Hi zusammen,

Sollten eure Freunde jemals behaupten, Cyber Security sei langweilig, weil man die ganze Zeit vorm Bildschirm hängt, dann erzählt Ihnen von BOTS EMEA 2020!...Und seht, wie sie ihre Meinung langsam aber sicher ändern.

Splunk ist eines der führenden Unternehmen im Bereich Security Operations. Unsere Data-to-Everything Plattform ermöglicht es Security-Teams auf der ganzen Welt immer wieder neue Fragen an ihre riesigen Datenmengen zu stellen. Datenmengen, die im Datenzeitalter durch neue Technologien, jede Art von Anwendungen, Cloud-Services, IoT-Geräte und vieles mehr unaufhörlich wachsen.

Splunks Security-Kunden wissen, dass Cyber-Security-Probleme nicht mal schnell mit einer Korrelationssignatur oder einem Machine Learning Algorithmus gelöst werden können. Cyber Security ist ein konstanter Lernprozess, ein Reifeprozess – und der muss sicher nicht langweilig sein.

Ehrlich gesagt bin ich auch ein bisschen stolz, behaupten zu können, dass Splunk nicht einfach nur noch ein weiterer SaaS-/Software-Anbieter ist. Splunk investiert in seine Community, in Menschen und Mitarbeiter, also in das, in dem alles seinen Ursprung hat – auch die Cyber Security!

Splunk BOTS als wichtiger Teil des Detection and Response Schulungsplans

„Splunk Boss of The SOC (BOTS) ist unsere Lieblings-Blue-Team-Übung und unser persönliches Highlight des Jahres. Wir sehen BOTS als wichtigen Teil unseres Detection and Response Schulungsplans. Gleichzeitig macht es unheimlich Spaß, ist sehr kompetitiv und ermöglicht es uns, unsere Fähigkeiten mit denen anderer Teams zu messen“

- Jarand Nikolai Jansen, Security Engineer, Norwegische Steuerverwaltung

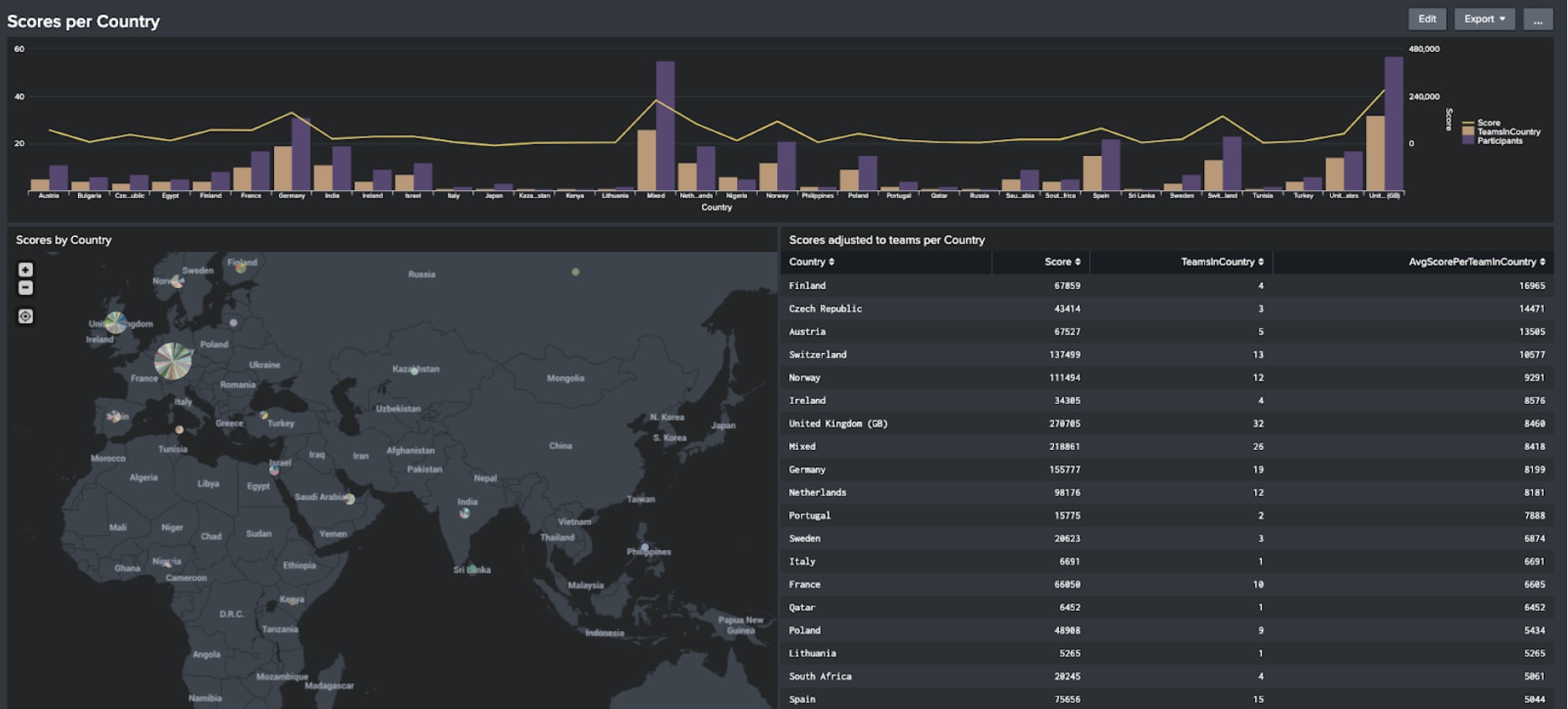

Über 273 teilnehmende Teams mit 732 aktiven Spielern aus mehr als 40 Ländern

Unseren kürzlich veranstalteten EMEA Boss of the SOC (BOTS) Wettbewerb führten wir aufgrund der aktuellen Lage virtuell durch. Die hatte den Vorteil, dass wir einen wirklich großen Wettbewerb veranstalten konnten, mit über 273 teilnehmenden Teams aus mehr als 40 Ländern.

Im folgenden findet ihr zwar keine repräsentative Studie zum Thema Cyber-Security-Reife innerhalb verschiedener SOCs im nationalen Vergleich...spannend sind die Zahlen aber dennoch:

- Finnland erreichte mit 4 teilnehmenden Teams ein 3x höheres Durchschnittsergebnis als die 15 teilnehmenden Teams aus Spanien.

- In ganz EMEA scheint Großbritannien am meisten in die Cybersicherheit zu investieren – denn das Vereinigte Königreich hatte die höchste Anzahl an teilnehmenden Sicherheitsteams zu verzeichnen.

- Deutschland schaffte es immerhin unter die Top 10 (auf Platz 9 der Bestenliste), doch in EMEA besitzen Finnland, die Tschechische Republik, Österreich, die Schweiz, Norwegen, Irland und das Vereinigte Königreich einen noch höheren Reifegrad, was die Cyber Security angeht. Für ein führendes Land wie Deutschland gibt es also noch einiges zu tun.

4 Szenarien: Toolchain, Red Team Detection, APT-Verteidigung und Untersuchung eines Hacks auf ein industrielles Steuerungssystem.

Wie auch in der echten Welt wurden die Teams bei BOTS in verschiedene Situationen geworfen, um dann innerhalb von 4 Stunden Antworten auf über 90 Fragen zu finden. Von bekannten Cloud-Anbietern bis hin zu weniger bekannten Softwarelösungen mussten sie recherchieren und jeden Winkel durchsuchen und überprüfen. Auch die Untersuchung eines ICS-Hacks, wie er jeden Tag in unserer digitalen Welt passieren kann, war Teil der Aufgabe.

Here are some insights on how the various teams from Countries did:

- Im Vergleich zu anderen Szenarien wurden bei APT-Szenarien im Schnitt die wenigsten Punkte erzielt.

- Finnland erzielte im ICS-Szenario die höchste Punktzahl, Österreich eine der niedrigsten, wobei die Anzahl der teilnehmenden Teams ähnlich hoch war.

- Bei Toolchain erzielten Teams aus Polen höhere Punktzahlen als die niederländischen Teams (bei einer ähnlichen Anzahl von Teams).

- Die Schweiz erzielte die höchste Punktzahl bei der Erkennung von Red-Team-Aktivitäten

- Österreich erzielte im APT-Szenario die höchste Punktzahl, während Frankreich bei einer ähnlichen Anzahl von Teams eine der niedrigsten Punktzahlen erzielte.

Wie haben wir abgeschnitten? Wo finde ich das Gesamtergebnis und die Punktzahl meines und der anderen Teams?

- Gewinner von BOTS 2020 war Team "spof" aus Frankreich.

- Der zweite Platz ging an "IndexEqualsStar" aus dem Vereinigten Königreich.

- Platz drei ging an Team "Needle" aus der Schweiz.

Am Ende war es buchstäblich ein „Photo-Finish“ zwischen Platz drei, vier und fünf, doch es ist uns gelungen, die finalen Punktzahlen exakt zum Schlusspfiff aufzuzeichnen.

Die vollständige Ergebnistabelle könnt ihr hier einsehen.

Wo und wann können wir das nächste Mal spielen und wie werden die Szenarien aussehen?

Das nächste BOTS-Event wird während der .conf20 stattfinden. Ihr könnt euch dazu hier anmelden. Kleiner Vorabhinweis: Alice Bluebird und Frothly gehen REMOTE! Neue Szenarien, neue Daten!

Während des Events lief eine coole Playlist – wo kann ich die finden?

Unser Security Ninja Filip hat sie auf Spotify geladen – viel Spaß damit, enjoy the beats!

P.s. Matt hat im Übrigen auch eine SIEM-lich gute Cybersecurity-Playlist für das BOTS Event zusammengestellt, die ihr hier findet.

Letzter Platz: Aufgrund von Cheating disqualifizierte Teams

Viele von euch haben sowohl während als auch nach dem Event einige Cheating-Aktivitäten geflaggt. Danke nochmal dafür! Wir wollen hier nicht im Detail die Techniken und Taktiken dokumentieren, die zum Cheaten verwendet wurden, aber seid gewiss, dass wir diese sorgfältig geprüft, untersucht und die entsprechenden Teams disqualifiziert haben - einige bereits während der BOTS-Events. Desweiteren haben wir für BOTS v5 Maßnahmen ergriffen, die das Schummeln noch weiter erschweren.

Ich sehe euch beim nächsten BOTS! Stay Safe!

Richard und das BOTS EMEA Team - Mikael, Kirsty, Johan und alle Coaches!