À mesure que le télétravail va se généraliser, un nombre croissant d’utilisateurs va se connecter à partir de son ordinateur portable personnel, via Internet, à un serveur Citrix probablement hébergé dans un datacenter de l’entreprise. Cela mettra probablement à rude épreuve les licences, la bande passante Internet et les performances des serveurs hébergeant l’environnement Citrix. Autant de domaines clés que Splunk peut superviser à l’aide de différents modules complémentaires.

Splunk Citrix Add-ons : Il y a de nombreux modules complémentaires Splunk pour Citrix qui peuvent collecter les données de Citrix dans Splunk. Ces applications sont gratuites et peuvent fournir des informations sur Citrix Netscaler et XenDesktop. Par exemple, elles facilitent la collecte de syslog NetScaler, IPFIX, des logs Nitro API… D’autres modules complémentaires incluent un modèle pour ZenDesktop 7 qui permet une visibilité sur les alertes, les rapports de latence ICA, des investigations sur l'expérience utilisateur et leurs informations de connexion, la visualisation des performances, le monitoring de l'utilisation des applications et la supervision des services critiques.

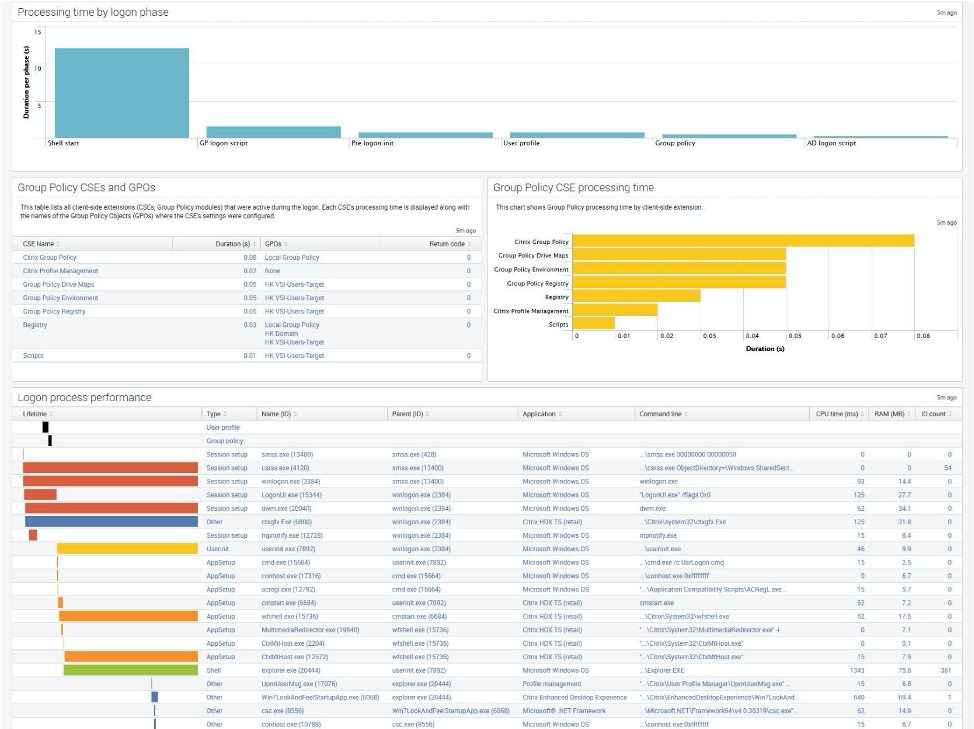

Uber Agent : Non, ce n’est pas l’agent pour monitorer votre chauffeur Uber… c’est l’agent Splunk pour les postes de travail Windows. Bien qu’il s'agisse d’un module complémentaire payant, il peut collecter des données et générer des rapports sur tout ce que vous devez savoir sur les PC physiques, les bureaux virtuels, Citrix XenApp / XenDesktop ou VMware Horizon View sans affecter le nombre d’utilisateurs de vos systèmes. Il est possible d’installer des versions d’essai sur des machines Windows à utiliser pour un dépannage ponctuel.

Uber Agent propose de nombreux tableaux de bord Citrix qui affichent les performances de connexion et vous permettent de résoudre les problèmes de connexion à partir d'un emplacement central. En plus de cela, il peut afficher les performances des applications sur des postes de travail distants permettant aux administrateurs de diagnostiquer d’éventuels problèmes depuis Splunk.

Accès distants VPN

Les VPN (Virtual Private Networks pour réseaux privés virtuels) donnent un accès direct au réseau de l’entreprise et permettent aux collaborateurs distants d’accéder aux intranets, ou toute autre application située sur ce réseau. Avec une abondance d'utilisateurs se connectant simultanément, cela pourrait mettre à rude épreuve le réseau d’entreprise et sa bande passante Internet. Deviennent alors essentiels les tableaux de bord de dépannage permettant aux administrateurs de déterminer pourquoi les utilisateurs ne peuvent pas utiliser le VPN d'entreprise.

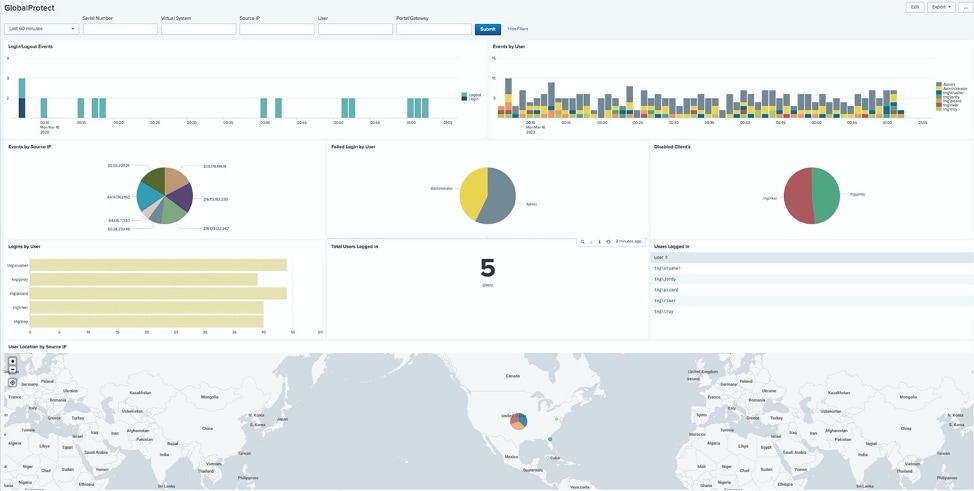

Palo Alto Add-on : Ce module complémentaire Splunk peut extraire des données des pare-feux Palo Alto, des outils de sécurisation avancée des postes de travail et des moteurs d’analyse de menaces. Grâce à cela, vous pouvez créer des rapports opérationnels, incluant des éléments critiques comme la bande passante, des tableaux de bord configurables et dynamiques. De plus, GlobalProtect VPN (illustré ci-dessous) peut aider les clients à résoudre les problèmes d'accès à distance.

Zscaler App : Cette application Splunk offre une visibilité et des tableaux de bord pour les accès à distance, pour tous les produits Zscaler, quel que soit le point de connexion des utilisateurs. Il existe des rapports prédéfinis pour l'utilisation du Web, l'accès à distance, des informations sur les menaces et des rapports d'événements et d'incidents DLP (Data Loss Prevention).

Cisco App : Cette application Splunk fournit des fonctionnalités similaires aux applications pour Palo Alto et Zscaler pour aider à construire, entre autres, les tableaux de bord d’accès à distance et de bande passante.

Vous trouverez ci-dessous un exemple de capture d'écran du Palo Alto Add-on qui vous permet de rechercher des utilisateurs ayant des problèmes de connexion, de voir combien de personnes sont connectées et depuis quel emplacement.

Contrôle d’accès

Les solutions de contrôle d’accès (Access Management) fournissent des portails Cloud qui peuvent rediriger les utilisateurs vers des applications internes ou des services Cloud en proposant du SSO (Single Sign On pour authentification unique). Dans de nombreux cas, les clients utilisent Okta à la fois pour les applications Cloud ou les connexions aux systèmes internes. Les modules complémentaires listés ci-dessous peuvent vous aider à résoudre les problèmes que vous pourriez rencontrer avec ces solutions de contrôle d’accès ou diagnostiquer les problèmes des utilisateurs.

Okta Add-on : Ce module complémentaire Splunk se connecte aux API REST Okta Identity Cloud pour générer des rapports sur le journal des événements, les informations utilisateur, les informations des groupes, d'appartenance aux groupes, et les informations sur les applications et les affectations d’applications.

SailPoint Add-on : Ce module complémentaire Splunk fournit un moyen simple d'extraire des données d’audit du produit IdentityNow de SailPoint.

Authentification multifacteur

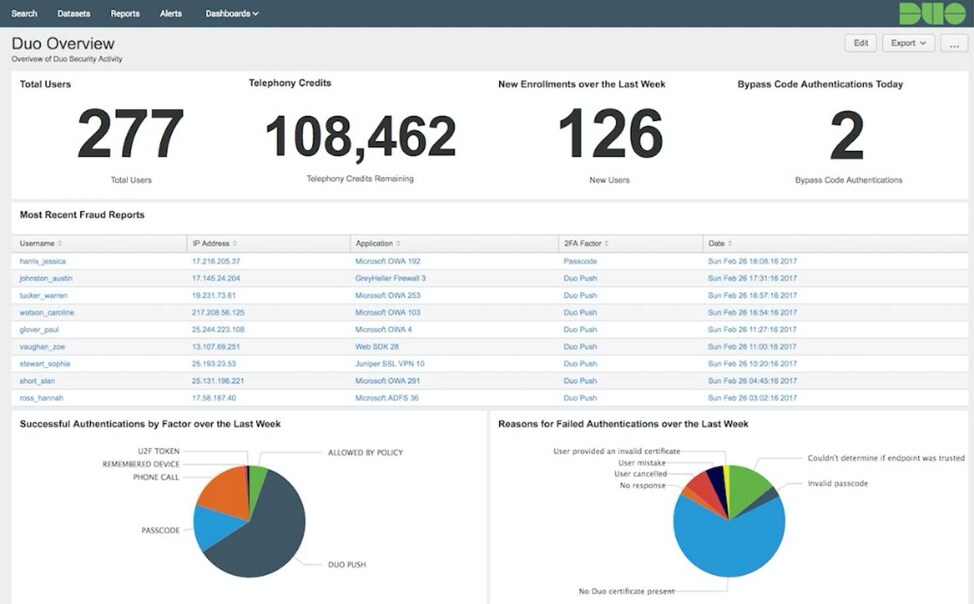

L'authentification multifacteur est souvent utilisée pour l’accès à distance afin d’assurer un niveau de sécurité plus élevé… devenant par là même un service critique. Être en mesure de savoir qui a des problèmes, de dépanner l'attribution de jetons (token) ou même surveiller de près le nombre de licences disponibles sont autant d’éléments importants pour assurer la sécurité de votre environnement informatique.

Splunk Add-on for RSA Multifactor Authentication : Ce module complémentaire Splunk permet à l’administrateur Splunk de collecter des données depuis le serveur RSA SecurID Authentication Manager (AM) grâce à syslog. Il comprend des tableaux de bord préconçus pour vous aider à avancer rapidement.

Duo Add-on for Multifactor Authentication : Ce module complémentaire, réalisé par un développeur externe, permet de collecter et analyser les logs d’authentification, les logs d’administration, les logs de téléphonie et des postes de connexion (endpoint). Il comprend également des tableaux de bord pour aider les utilisateurs à démarrer rapidement.

Nous espérons que cet article vous aura été utile. Restez à l'écoute de cette série d'articles de blog pour en savoir plus et cliquez ici pour découvrir d’autres astuces et guides de bonnes pratiques.

Remerciements aux contributeurs de cet article de blog : Cory Minton, Bryan Sadowski, William Von Alt, Matt Olsen, Chris Kline, Lionel Gonzalez, Jérôme Chagnoux.

*Cet article est une traduction de celui initialement publié sur le blog Splunk anglais.

----------------------------------------------------

Thanks!

Nick Crofts