在宅勤務をすると、会社のデータを持ち出してしまう従業員がいるかもしれません。私たち人間というものは、自分自身が属する物理的な場所(つまり自宅)で作業している時の方が、オフィスにいる時よりもリラックスして気が大きくなりがちです。時にはそれが、悪意を持って意図しなくても、危険な行動に繋がる場合もあります。例えば、オフィスではできなくても、自宅であれば社内の機密文書をUSBメモリにコピーしたり印刷して持ち出せてしまう従業員がいるかもしれません。このような事例を検出する方法には、ステージングエリアに一時的に保管されたデータの持ち出し検知、ユーザーごとの情報漏洩対策システム(DLP)イベント監視等が挙げられます。ここからは、DLPデータソースを使ったデータ持ち出し検知の例をご紹介します。

アメリカの政府系非営利研究機関が提供しているMITRE ATT&CKは、サイバーセキュリティで最も一般的に使われているフレームワークの一つです。このフレームワークを使った検知手法を見てみましょう。

このフレームワークの中で定義されている戦術(Tactic)の一つに「Exfiltration(データ持ち出し)(TA0010)があります。MITREは、Exfiltrationを「攻撃グループが、攻撃対象ネットワークからデータを盗むために使用するテクニックの総称」と定義しています。Exfiltrationに分類されるテクニックは、自動化によるデータ持ち出しからクラウドアカウントへのデータ転送など、10個が定義されています。Splunkの無料App、Splunk Security Essentials(SSE)には、MITRE ATT&CKフレームワークの導入に役立つセキュリティコンテンツが多数用意されています。

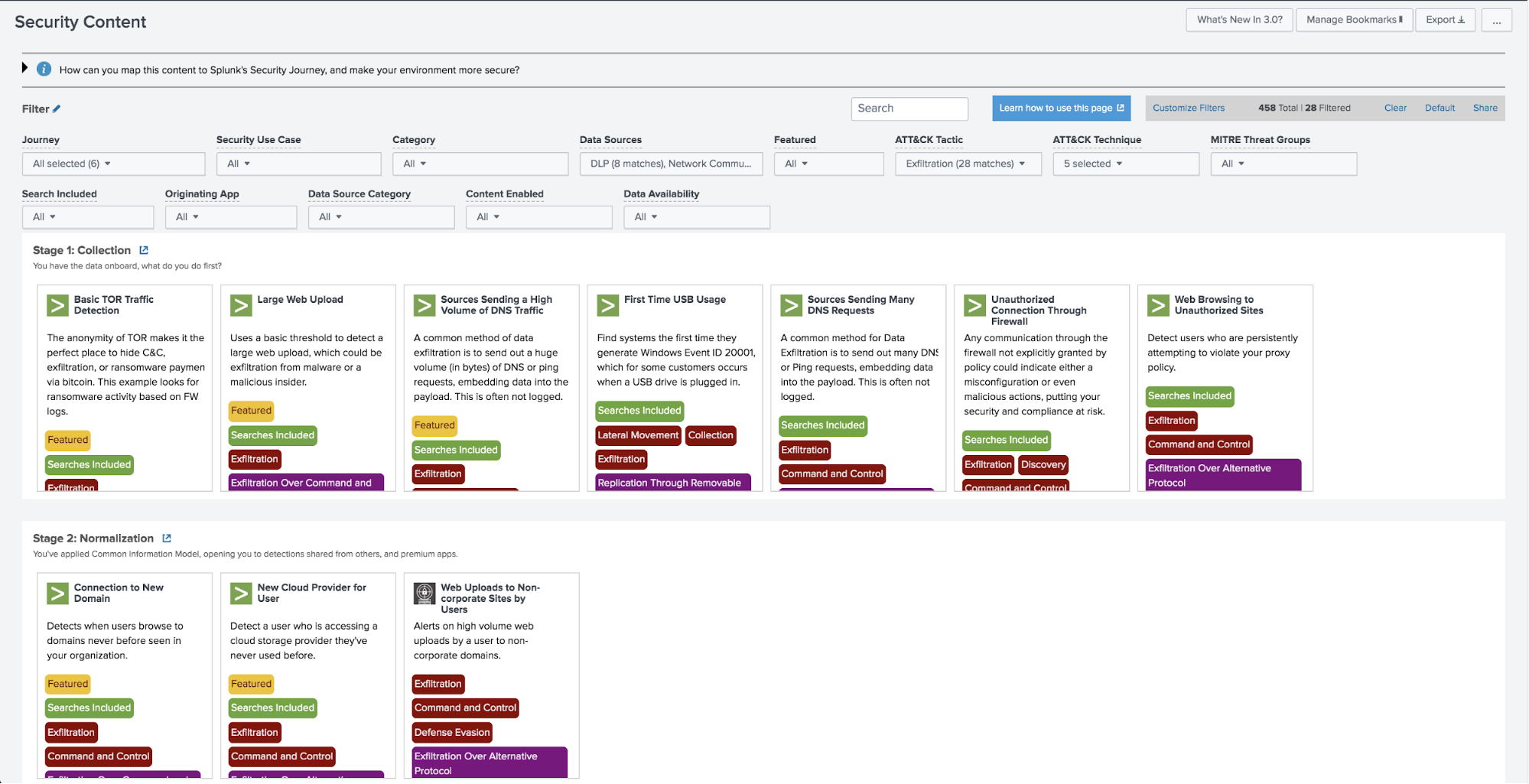

では、SSEのSecurity ContentタブからATT&CK Tactic:「Exfiltration(データ持ち出し)」でフィルタリングして、利用可能なコンテンツを検索してみましょう。(ATT&CK Tacticを表示するには、全てのフィルター設定をオンにしてください)

すると、28個の検知ユースケースが表示されますが、次の2つに注目してみます。

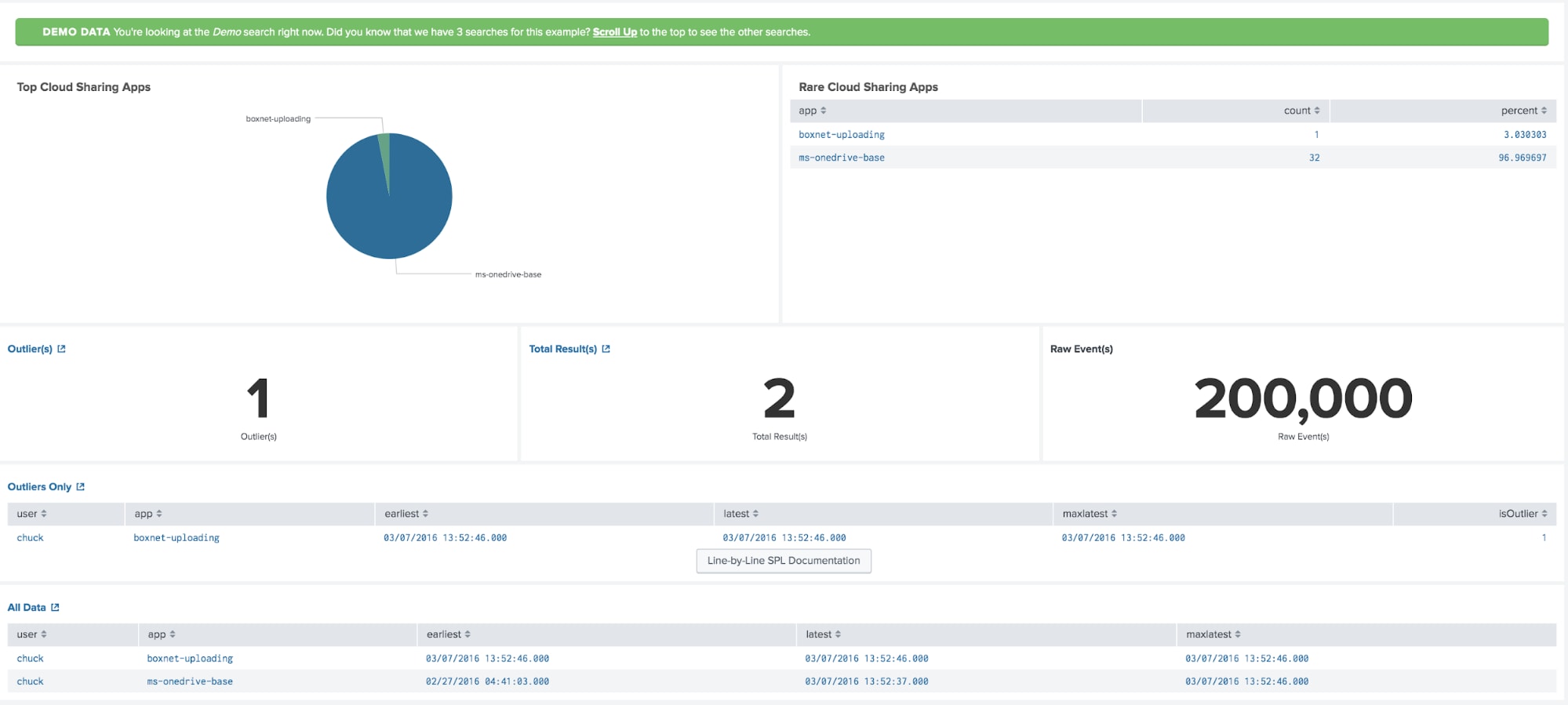

- New Cloud Provider for User(特定ユーザーが使用している新しいクラウドプロバイダー): このユースケースは、今まで使用したことのないクラウドストレージプロバイダーにアクセスしているユーザーを特定します。(検知に使用するデータソース:Web Proxy)

このセキュリティコンテンツは、監視対象のユーザーが今まで使用したことのないクラウドプロバイダーを検知するのに役立ちます。ただし、急なリモートワークへのシフトによって、ユーザーがアクセスするクラウドプロバイダーが増えている可能性もあるので、検知のための閾値は調整する必要があるかもしれません。

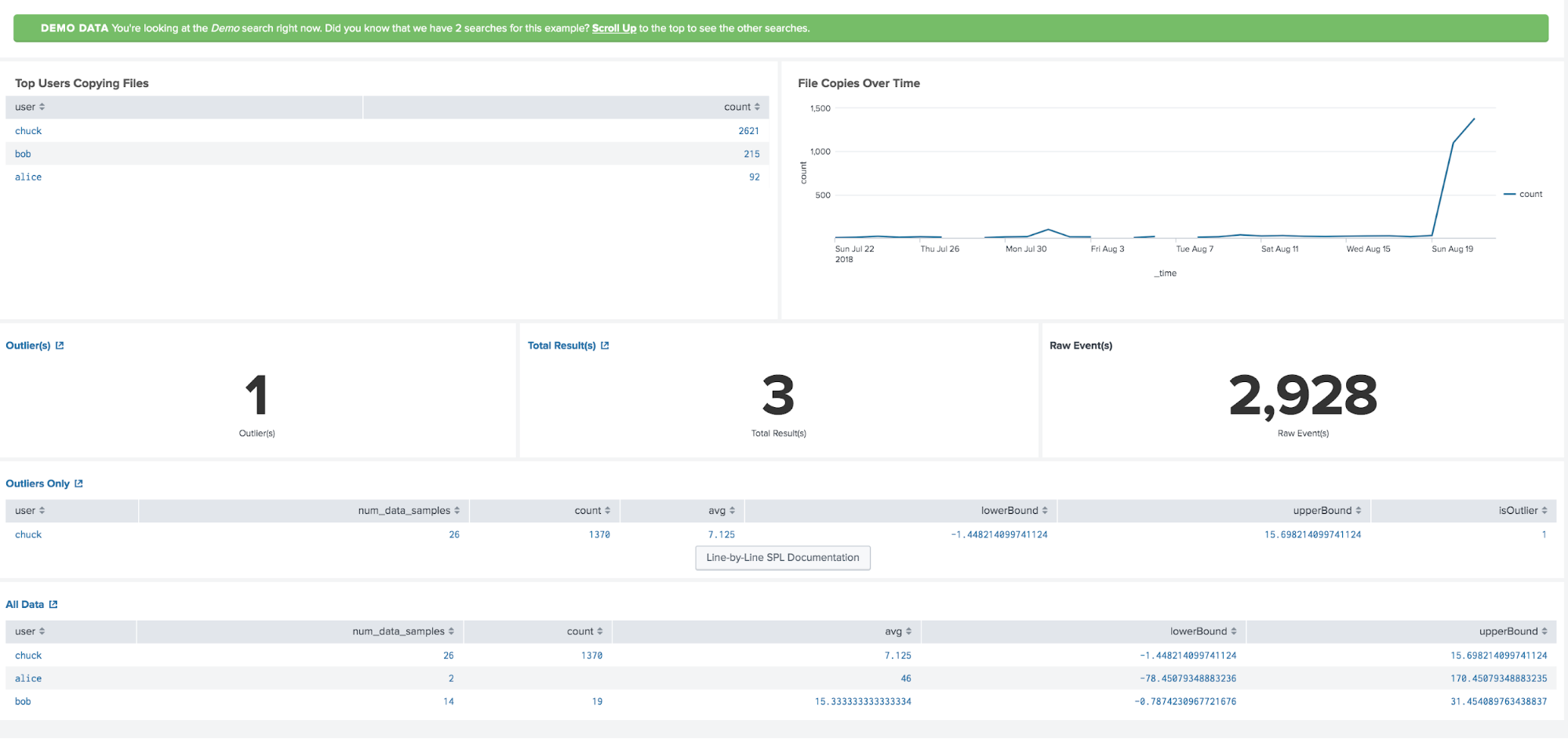

- Many USB File Copies for User(USBメモリに多数のファイルをコピーしているユーザー): 各ユーザーがUSB記憶媒体にコピーするファイル数のベースラインを決め、不自然に多くのファイルがコピーされた時にユーザーを検知します。(検知に使用するデータソース:EDR、DLP)

このユースケースは、USB記憶媒体へのファイルコピーを検知します。新しいクラウドプロバイダーの検知同様、リモートワークの急増によって、USBメモリへのファイルコピーに関するポリシーに変更があるかもしれませんので、現在の運用モデルを考慮する必要があります。逆に、目的や理由に関わらずUSB媒体へのファイルコピーを全て禁止するポリシーを導入している場合は、アラートを上げる際のコピーファイル数の閾値を低く設定しておくこともできます。

2020年に本格化した新しいリモートワークの時代における組織の守り方に関する、より実践的なガイドは、こちらをクリックしてください。

Thanks to the contributors of this blog post, Bryan Sadowski, Lily Lee, Rene Aguero, James Brodsky, Chris Simmons.